Come aumentare la sicurezza e la privacy su Firefox senza ricorrere alle estensioni

- a cura di: fiorenzino

- Commenti:

- Letture:

- Aggiornato: 24/06/2020, 18:38

- Pubblicato: 25/06/2020, 00:00

Per favore, aggiungi TurboLab.it alle eccezioni del tuo Ad Blocker. Siamo un progetto no-profit, e la pubblicità è indispensabile per pagare le spese.

In alternativa, puoi sostenerci con una donazione.

Rispetteremo ogni tua scelta, e potrai sempre utilizzare il sito senza limitazioni.

Firefox, come molti altri browser moderni, dispone di una serie di estensioni che ne ampliano le funzioni e ci permettono di fare molte cose in più quando navighiamo, ci proteggono dalla pubblicità, dagli script pericolosi, dai siti di phishing e tantissime altre funzionalità. Però ogni estensione ha un "costo" in termini di memoria RAM utilizzata e questo, con un browser già piuttosto esigente in termini di consumo di memoria può essere, per alcune persone, un problema.

I metodi che andremo a elencare nel resto dell'articolo non escludono di per sé il possibile utilizzo di estensioni, ma ne rendono alcune ridondanti, inoltre alcune delle modifiche indicate potrebbero non essere compatibili con le vostre esigenze di navigazione. Quindi valutate bene quali applicare.

Per capire meglio lo scopo dell'articolo, chiariamo cosa fa concretamente l'estensione Adguard nella modalità Stealth, viene spiegato tutto dettagliatamente in questa pagina.

Le protezioni opzionali dello Stealth mode sono rispettivamente:

Tutte queste protezioni si possono ottenere su Firefox semplicemente così:

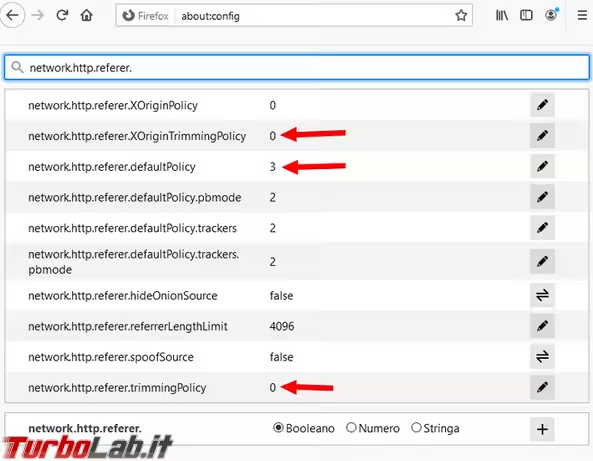

per i referer andare su about:config e impostare i seguenti parametri

network.http.referer.trimmingPolicy : 1network.http.referer.XOriginTrimmingPolicy : 1network.http.referer.defaultPolicy : 2

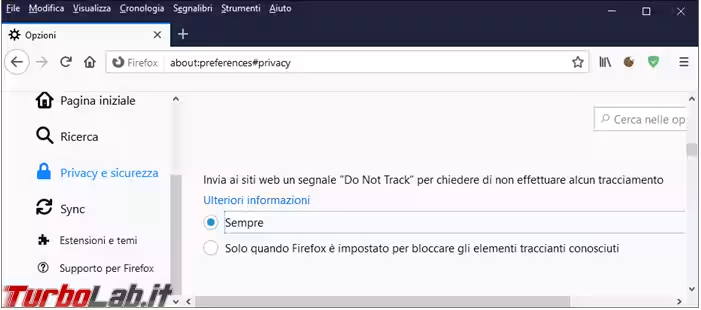

Il Do Not Track header, che è una semplice richiesta di non essere tracciati, che i siti quasi sempre disattendono e può anzi servire per il fingerprinting, su Firefox si può impostare semplicemente da Opzioni, Privacy e sicurezza, Invia ai siti un segnale Do Not Track e cliccare su Sempre.

Per il blocco WebRTC basta andare su about:config e impostare il seguente parametro: media.peerconnection.enabled : false

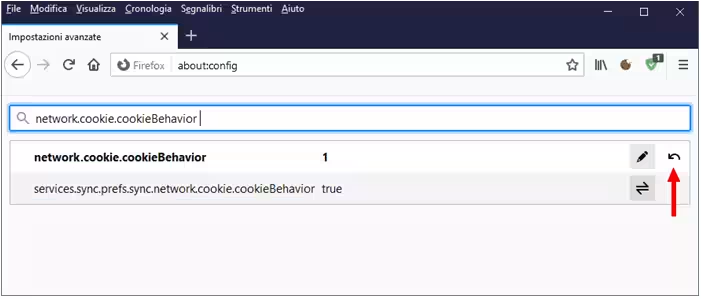

Per l'autodistruzione globale dei cookie, sempre da about:config impostare i seguenti parametri:

privacy.firstparty.isolate : truenetwork.cookie.cookieBehavior : 1 (blocca i cookie di terze parti)network.cookie.lifetimePolicy : 2 (cancella tutti i cookie alla fine di ogni sessione)Le protezioni non opzionali dello Stealth mode di Adguard sono invece:

Anche queste si possono impostare su Firefox in modo nativo.

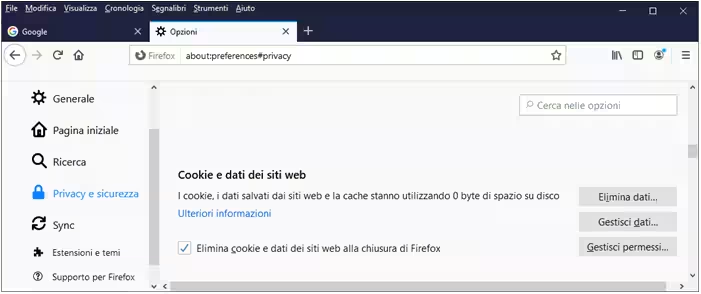

Per la cache, avevamo già fatto la modifica in precedenza con network.cookie.lifetimePolicy, altrimenti basta andare su Opzioni, Privacy e sicurezza, Cookie e dati dei siti web e selezionare Elimina cookie e dati dei siti web alla chiusura di Firefox.

Dato che qualche sito potrebbe non funzionare più senza il suo cookie, da Gestisci permessi si può creare una lista di siti che possono salvare dati e negare questa possibilità a tutti gli altri.

Per il blocco del modulo di autorizzazione agli header di terze parti, bastano le impostazioni precedenti e cancellare la cronologia dopo ogni log out.

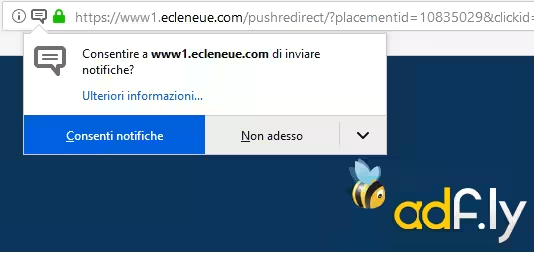

Il blocco dei push API, le notifiche che ogni tanto vedete comparire in alcuni siti, si ottiene da Opzioni, Privacy e Sicurezza, Permessi, Notifiche, Impostazioni, Blocca nuove richieste di inviare notifiche e Salva cambiamenti.

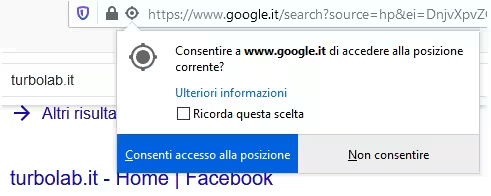

Il blocco della geolocalizzazione si ottiene impostando da about:config il parametro

geo.enabled : false

Il blocco dei plugin Flash su Firefox era già attivo di default nelle vecchie versioni, ora gli NPAPI vengono isolati ed eseguiti in una sandbox interna e non occorre fare niente.

Anche i Javascript possono essere bloccati su Firefox da about:config impostando il parametro

javascript.enabled : falseAttenzione che questa modifica vi mette al riparo da alcuni tipi di attacchi e diffusione di malware, ma provoca l'impossibilità di riprodurre i video di Youtube e potrebbe bloccare il funzionamento di molti siti.

Lo UserAgent che imposta Adguard è in ambiente Linux, su Firefox lo si può cambiare nativamente accedendo a about:config e aggiungendo il parametro a stringa general.useragent.override e assegnandogli uno dei valori che possono essere trovati qui.

L'IP può essere modificato con un proxy, ma il modo più sicuro è affidarsi a una buona VPN (vedi).

I parametri di tracciamento e le domande di ricerca sono ovviamente puliti, criptati e non riferibili all'IP di provenienza in una VPN, ma vengono criptati come tutto il traffico anche nella modalità DoH che Firefox offre nativamente.

Ma Firefox offre anche altri settaggi per la sicurezza e la privacy.

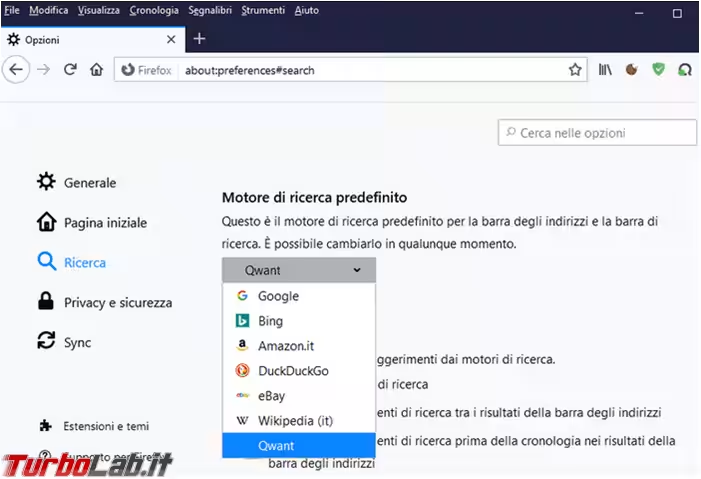

Tanto per cominciare, se la privacy è la nostra preoccupazione principale è bene cambiare il motore di ricerca predefinito, che è Google, e impostare Qwant che è un motore di ricerca francese e quindi applica la legislazione sulla privacy europea, più vincolante e rigorosa di quella americana.

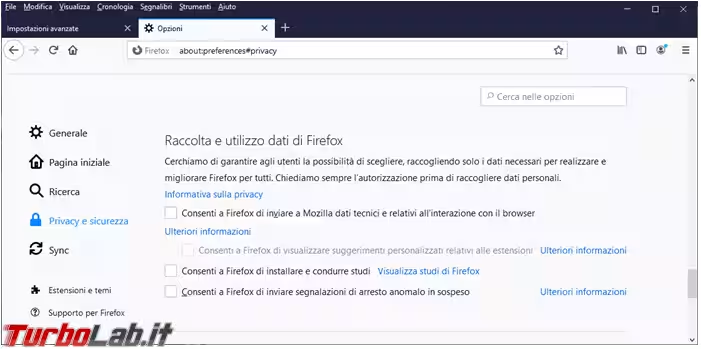

Si può inoltre disattivare la telemetria di Mozilla negando a Firefox il permesso di inviare report, dati, crash e quant'altro.

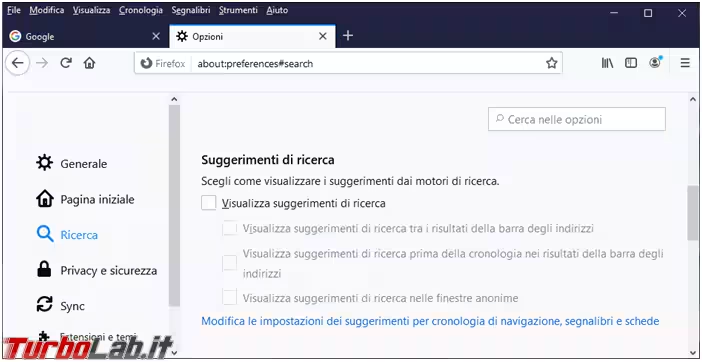

Disattivare i suggerimenti di ricerca, perché i suggerimenti provengono da informazioni che il motore di ricerca prende dalla cronologia del browser.

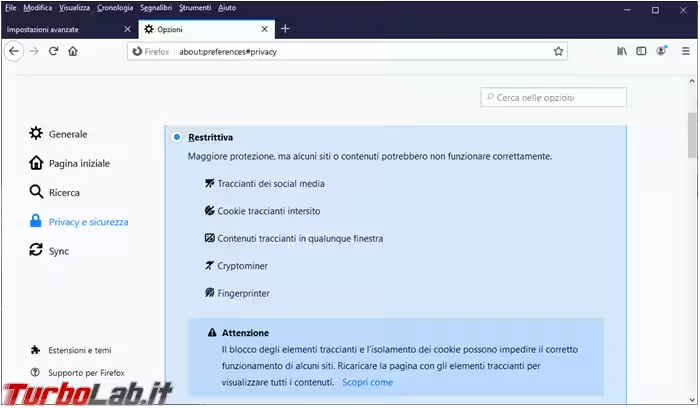

Mentre da Opzioni, Privacy e sicurezza, Protezione antitracciamento avanzata cliccare su Restrittiva.

Altri settaggi possibili da about:config

media.navigator.enabled : false (impedisce di attivare microfoni)network.dns.disablePrefetch : true e network.prefetch-next : false (disabilitano le prefetch anche a livello DNS)webgl.disabled : true (webGL per i browser moderni è un potenziale rischio, vedi qui, qui e qui)dom.event.clipboardevents.enabled : false (impedisce ai siti di tracciare i copia e incolla)media.eme.enabled : false (impedisce la riproduzione nel browser di contenuti protetti da diritti d'autore DRM; settando così questo parametro si ha una protezione avanzata contro il tracciamento di questa tipologia di dati, ma ovviamente non si possono più usare in Firefox servizi come Spotify)Firefox dispone già nativamente anche di una sua protezione contro il fingerprinting che è attiva di default nel fork browser Tor.

Per attivarla anche su Firefox, settare da about:config:

privacy.resistFingerprinting : trueprivacy.trackingprotection.fingerprinting.enabled : trueQuest'ultimo setting comporterà il fastidio di vedere Firefox aprirsi in una finestra ridotta anziché a pieno schermo.

Se qualche modifica che avete fatto non ha dato gli esiti sperati, anzi vi ha creato dei problemi, basta ritornare in about:config e possono essere ripristinate al valore precedente cliccando sull'apposita icona.

Le estensioni che vale comunque la pena di installare per me sono ben poche: