Tempo fa, a seguito di una discussione sulla sicrezza aziendale, sono emerse domande sull'eventualità che, attraverso i dispositivi aziendali forniti in dotazione ai dipendenti, potesse essere possibile un controllo più invasivo di quello strettamente connesso a meri interessi aziendali. Ma è tecnicamente possibile? Soprattutto, è legale? Cosa può fare un dipendente che deve utilizzare questi dispositivi per lavoro per garantirsi un po' di privacy?

È tecnicamente possibile?

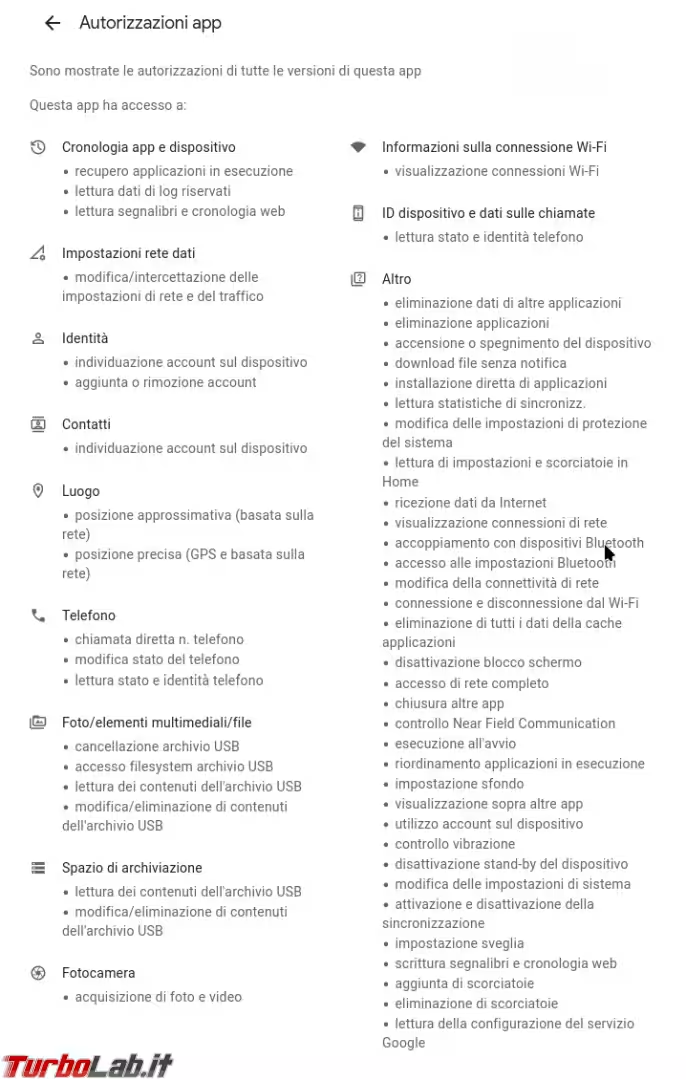

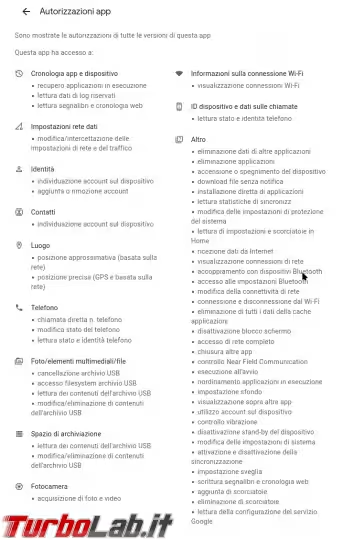

Sì, è possibile. Naturalmente dipende molto dalla configurazione dei dispositivi, che può variare anche molto da azienda ad azienda, e quindi andrebbe analizzato caso per caso per esserne certi, ma se rimanendo sul piano teorico, possiamo affermare che è tecnicamente possibile. Infatti è abbastanza comune che, soprattutto le grandi aziende, con molti dipendenti, utilizzino software di amministrazione remota denominati MDM (Mobile Device Manager) che hanno pieno controllo dei dispositivi dove sono installati. Tanto per fare un esempio basta vedere la quantità di permessi richiesti dalle app di questi software, installate sui dispositivi Android.

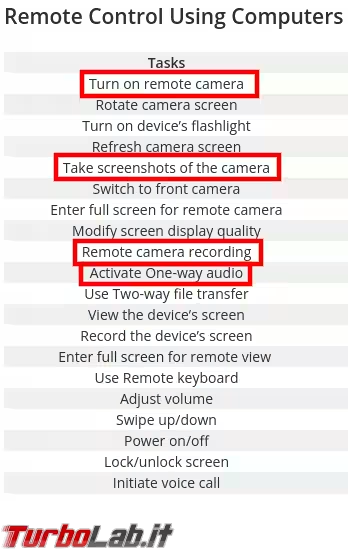

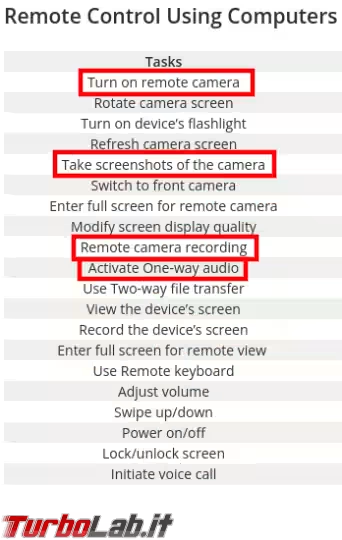

C'è da dire che in molti casi l'accesso a funzioni o periferiche "sospette" (come fotocamera e telefono) è richiesto esclusivamente per bloccarne l'utilizzo sul dispositivo; per contro ci sono anche casi, esplicitamente dichiarati dai produttori di questi programmi, in cui i permessi sono utilizzati per registrare da remoto audio e video del dispositivo.

Tramite questi programmi è anche possibile vedere la lista delle chiamate, leggere gli SMS e, se configurata una VPN o un proxy, anche controllare (o bloccare selettivamente) il traffico dati del dispositivo. L'azienda, come titolare delle SIM in dotazione ai dispositivi mobili, può comunque essere in grado di vedere la lista delle chiamate, leggere gli SMS e il traffico totale dei dati riferito ad un certo periodo.

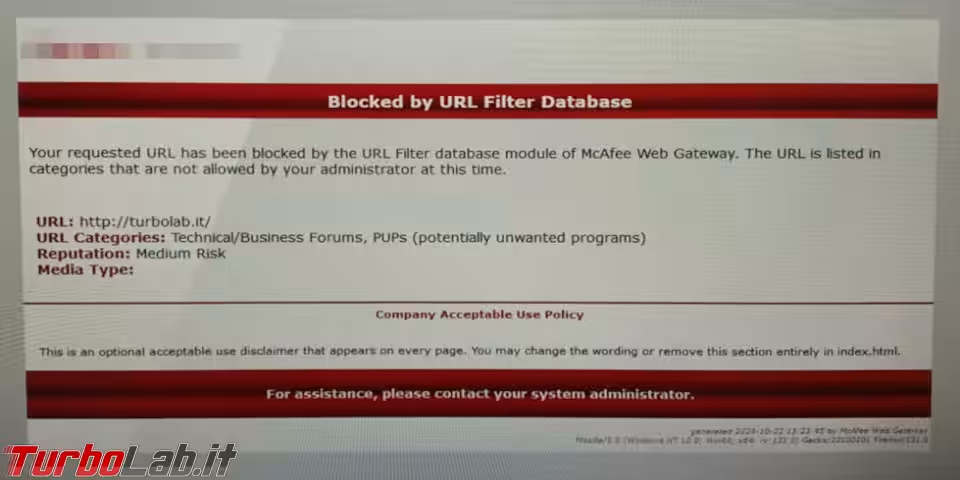

Forme di monitoraggio meno pervasivo possono poi essere fatte con altri programmi, ad esempio, non servono degli strumenti di controllo a distanza per scoprire che, sul computer aziendale, hanno tentato di attivare illegalmente l'ultima versione di programma a pagamento, o hanno tentato di usare qualche programma di condivisione dati, si sono fatti una partita a poker online, oppure il figlio, che si è impossessato del computer, ha deciso di visitare qualche sito contenente materiale "non aziendale"... per questo basta che l'antivirus blocchi queste azioni non autorizzate, faccia scattare qualche allarme che porterà poi ad indagini più approfondite, sempre nel rispetto di numerose leggi, da parte degli organi di sicurezza dell'azienda.

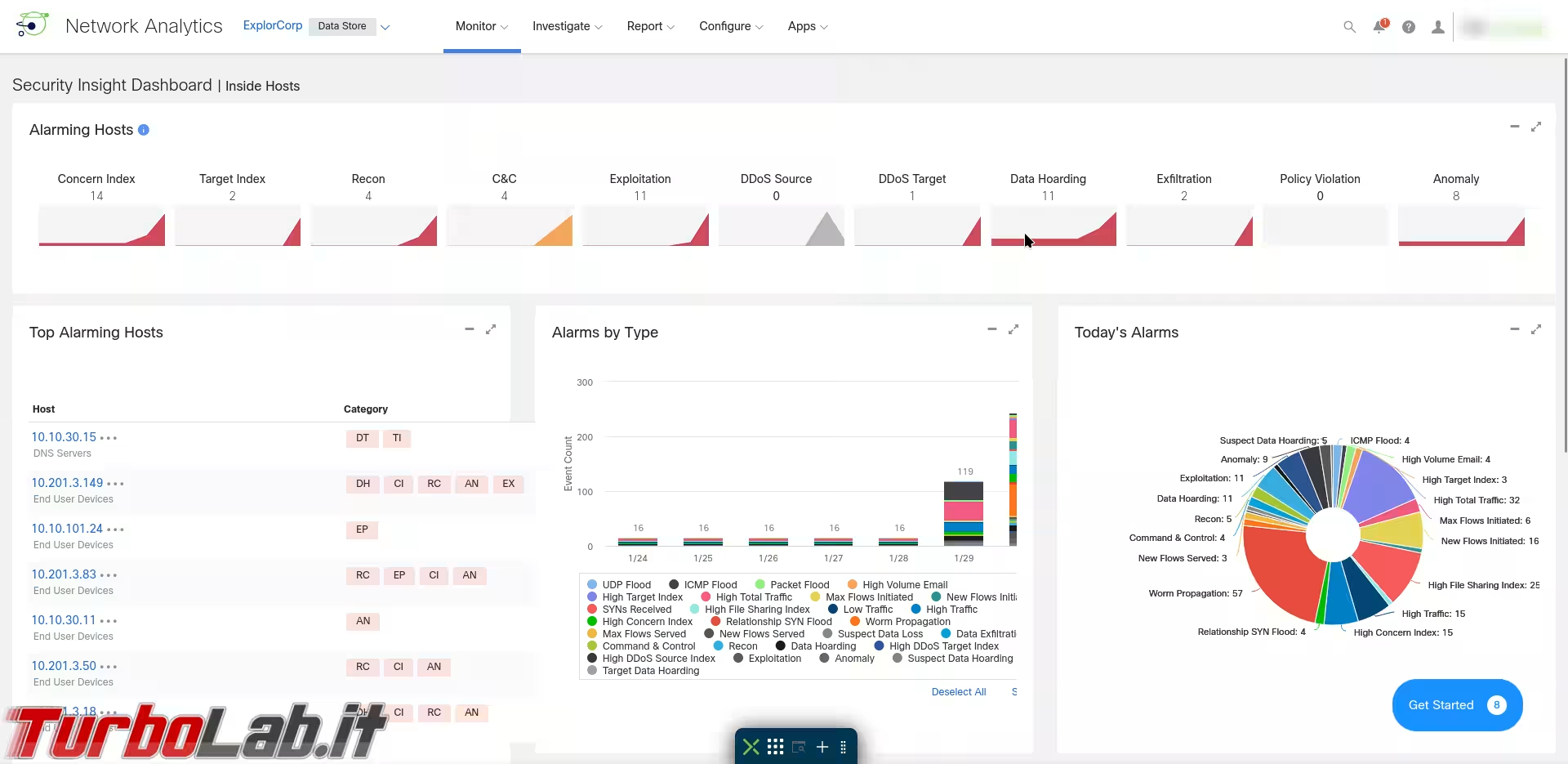

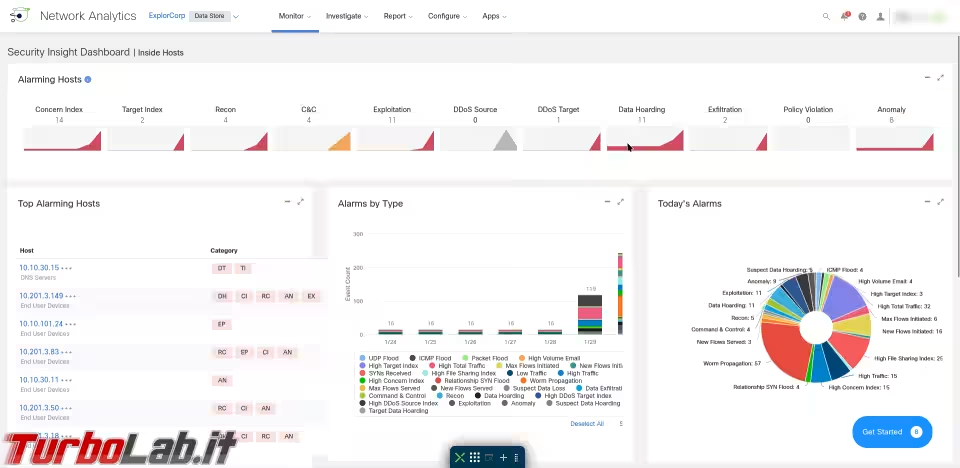

Ci sono poi programmi dediti al Data Loss Prevention (DLP), principalmente per tutelare i dati aziendali da esposizioni o esportazioni indebite da parte dei dipendenti, siano queste volute (insider threat) o solo errori in buona fede. Di base si tratta di un monitoraggio delle attività di rete del dipendente per prevenire incidenti di sicurezza (data breach, attacchi tramite lateral movement, etc.). Allo scopo si possono adattare programmi più ad ampio spettro, come i vulnerability scanner, oppure impiegare applicazioni specifiche di analisi della sicurezza delle rete.

Occorre ricordare infine che, anche se il dispositivo è privo di qualsiasi software di controllo, in caso di mail aziendale, l'amministratore di dominio è comunque in grado di leggere le mail in entrata e uscita, dato che per loro natura le mail "viaggiano" e sono conservate sul server, in chiaro.

È legale?

Sì e no, argomentiamo meglio. Lo Statuto dei lavoratori, vieta espressamente qualunque forma di monitoraggio del lavoro e del lavoratore anche se ammette (all'art. 4, comma 1), previa autorizzazione sindacale, il controllo audio visivo per ragioni organizzative, di sicurezza o per tutela dei beni aziendali. Anche il più recente GDPR permette il monitoraggio dei dispositivi aziendali dati in dotazione ai dipendenti solo se questi ultimi sono correttamente informati, ma comunque garantisce sempre la riservatezza dei dati personali. Ad esempio, è di questi giorni, la notizia che il Garante della Protezione dei Dati Personali italiano ha multato (80000€) una azienda perché, effettuando il backup dei dispositivi, salvava anche le mail personali dei dipendenti. Visto l'entità delle sanzioni emanate in caso di violazione della privacy, le aziende prestano generalmente molta attenzione a non violare la normativa e a non abusare della posizione di controllo.

La Corte di Cassazione ha poi precisato che non rientrano nell'ambito del suddetto art 4 dello Statuto dei lavoratori, controlli più approfonditi eseguiti su singoli dipendenti in seguito a presunte condotte illecite. Viene però sempre garantita la privacy del lavoratore, vietando ad esempio di spiare il contenuto della navigazione in internet o monitorando costantemente la posizione tramite GPS (è però ammesso un controllo qualora sorgano legittimi sospetti di condotta illecita del lavoratore).

Sembra che non ci sia poi da preoccuparsi troppo, dato che tutto è volto a garantire il rispetto della privacy del lavoratore onesto che, d'altro canto, ha anche il dovere di rispettare i regolamenti aziendali e preservare l'integrità dei dispositivi a lui assegnati (vedremo poi perché precisare questo) per lo svolgimento del lavoro da remoto ma che rimangono di proprietà dell'azienda. Ma dato che ciò è espressamente vietato dalla legge non è detto che non venga comunque attuato...

Cosa si può fare?

La prima cosa che un utente un po' smaliziato potrebbe pensare è quella di intervenire per rimuovere l'app o programma di controllo: questa è la peggiore cosa che possa essere fatta! Non solo perché le applicazioni MDM hanno di solito protezioni per cui non possono essere rimosse come le normali app ed occorre operare in maniera molto più invasiva ma anche e soprattutto perché la rimozione di queste app potrebbe essere interpretata come manomissione di un dispositivo aziendale ed essere considerata giusta causa per licenziamento. Quindi, se mai vi abbia sfiorato, abbandonate subito questa idea!

Un'altra idea potrebbe essere quella di estrarre la SIM dal dispositivo aziendale e utilizzarla su un altro telefono ma, come detto, non consente di nascondere chiamate e SMS ma potrebbe nascondere al datore di lavoro i siti visitati tramite connessione dati; attenzione però che il totale del traffico dati utilizzato sarà sempre visibile. Ciò nonostante anche in questo caso non è una buona idea: togliere la SIM dal dispositivo potrebbe non permettere la connessione ai siti aziendali e creare problemi se il traffico totale della SIM non corrisponde a quello registrato dal dispositivo (o rilevabile tramite il suddetto software MDM).

Non dobbiamo comunque rassegnarci e possiamo attuare determinati comportamenti e mettere in atto semplici e, soprattutto, facilmente reversibili, operazioni.

Il primo e più ovvio comportamento è quello di utilizzare il dispositivo aziendale solo per lo scopo per cui è stato consegnato, stando attenti a non utilizzarlo per altri fini (ad esempio organizzare il calcetto del giovedì con i colleghi) o accedere ad account strettamente personali. L'altra più banale operazione è quella di spegnere il dispositivo ogni qualvolta sia possibile o, se non bloccata dal programma di amministrazione, utilizzare la Modalità aereo (disponibile anche su computer portatili), in modo da poter continuare ad utilizzare quelle app che non richiedono la connessione ad internet (come ad esempio i generatori di codici OTP o le suite da ufficio).

Dato però che alcuni dispositivi possono essere localizzati anche da spenti possiamo custodirli in un'apposita gabbia di Faraday che blocca ogni segnale in entrate e uscita dal dispositivo (anche se questo rimane acceso!); se ne trovano di tutti i tipi e di tutte le dimensioni, generiche o dedicate a diverse categorie di dispositivi ed è anche possibile costruirsele da soli.

Altre ovvie precauzioni sono quello di oscurare (con del semplice nastro adesivo) le camere del dispositivo o se necessarie per lo svolgimento del lavoro, almeno quella anteriore e silenziare il microfono con semplici accessori dedicati in base al connettore presente sul nostro dispositivo (jack audio, porta USB-C o Lightning).

Se nonostante questi piccoli accorgimenti vi sentite sempre "osservati", non rimane che parlarne con il rappresentante sindacale o RSU.