I ricercatori di sicurezza di AppRiver hanno scoperto che il ransomware Ako viene distribuito alla rete tramite file .zip allegati in e-mail dannose, che fingono di contenere un accordo (agreement) richiesto dal destinatario

David Pickett, analista senior per la sicurezza informatica presso AppRiver, ha contattato BleepingComputer per riferire nello specifico che le e-mail di spam che veicolano il ransomware Ako hanno oggetti simili a Agreement 2020 n. 1775505.

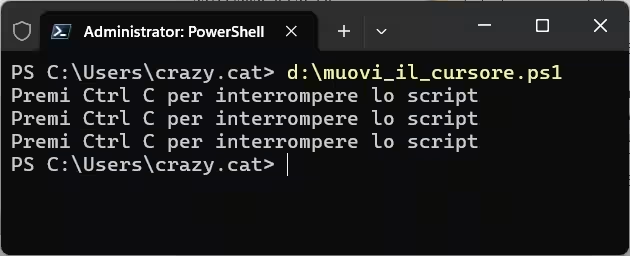

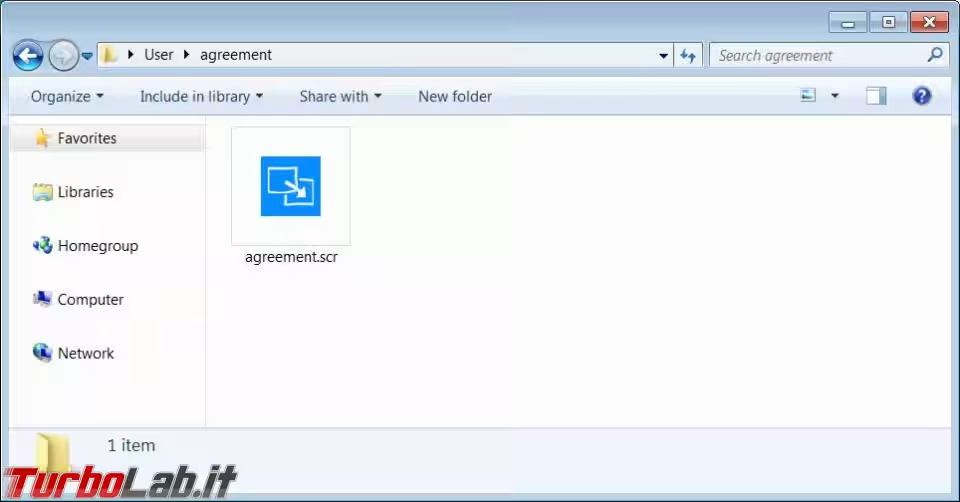

In allegato a queste e-mail, è presente un file .zip protetto da password denominato Agreement.zip con la password 2020 fornita nell'e-mail stessa. L'archivio estratto conterrà un eseguibile rinominato agreement.scr che, una volta eseguito, installerà il ransomware.

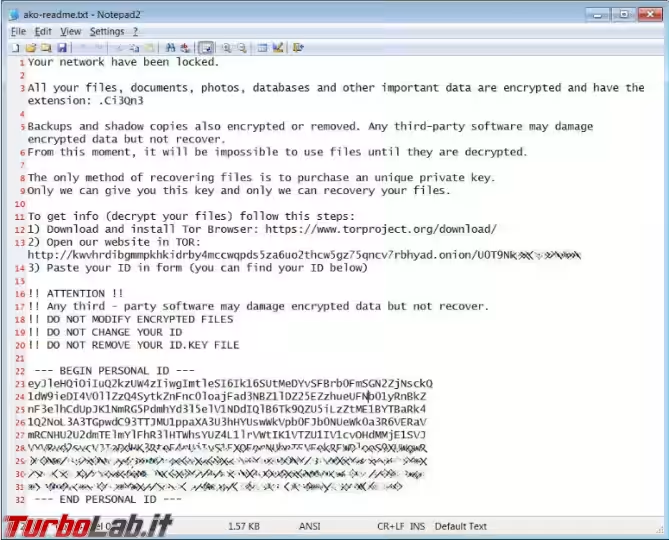

Quando Ako viene eseguito, il ransomware crittograferà i file della vittima e li lascerà con una nota di riscatto denominata ako-readme.txt

Posto che i criminali si servono proprio di e-mail di spam per diffondere il ransomware Ako, è indispensabile che gli utenti siano addestrati su come identificare correttamente le e-mail dannose. In particolare, bisogna evitare assolutamente di aprire eventuali allegati se non si sa con certezza chi sia il mittente e, soprattutto, se non si conosce il motivo per cui questi file sono stati inviati.

Pertanto, in casi come questi, gli utenti devono essere sempre molto sospettosi e non possono fare affidamento esclusivo sui sistemi di rilevamento antimalware: i criminali, infatti, utilizzano archivi protetti da password proprio con l'intento di eludere i controlli antivirus.