Abbiamo già visto come Tor sia una delle soluzioni migliori per l'anonimato e per aggirare la censura ed essendo gratuita, è sostenuta per lo più da volontari che mettono a disposizione il loro computer e la loro connessione. Vediamo come possiamo anche noi contribuire al progetto e aiutare chi è vittima di censura!

» Leggi: La Grande Guida a Tor: navigazione anonima gratuita, senza censura o VPN

Tor Relay

Il metodo migliore per contribuire al progetto è, senza dubbio, quello di mettere su un relay Tor, ovvero un nodo della rete che si occuperà di ricevere e smistare i pacchetti "a cipolla", perché ogni nuovo relay che nasce, contribuisce a rendere la rete Tor più sicura per gli utenti, più resistente in caso di guasti o attacchi e più veloce!

Farlo è piuttosto semplice, basta installare Tor e modificare un paio di voci nel file di configurazione ma prima vediamo un po' i tipi di nodi e i requisiti minimi.

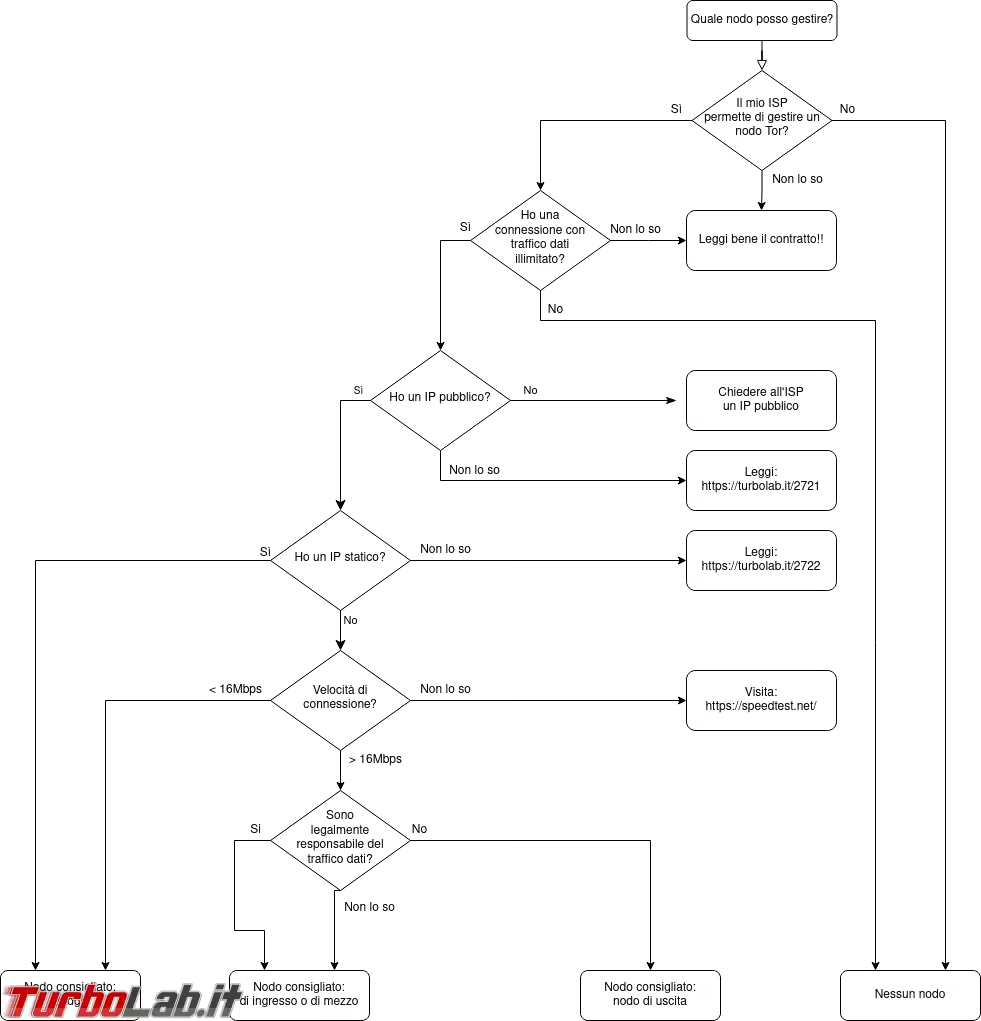

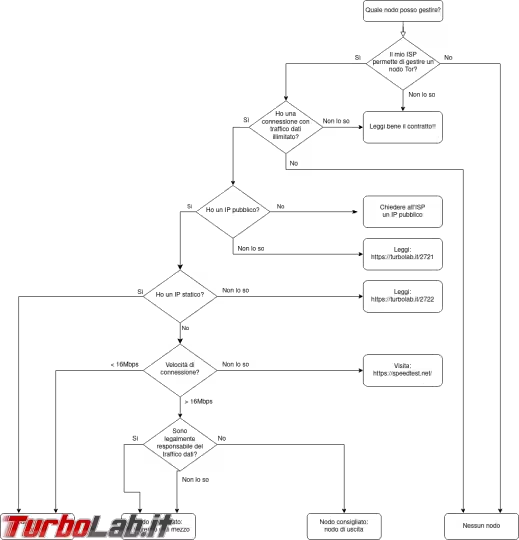

Se abbiamo già letto questo altro articolo sappiamo che un particolare nodo della rete è piuttosto critico e si tratta del nodo di uscita. Nell'articolo menzionato è scritto chiaramente che si trova nella posizione ideale per sniffare il traffico ma, se saremo noi a gestirlo, il problema a cui dovremo prestare attenzione è un altro: tutto il traffico del nodo di uscita della rete Tor è attribuito all'IP che gestisce tale nodo!! Dato che Tor è utilizzato per l'anonimato ma anche per accedere a siti contenente materiale illegale, è meglio non esporre il nostro indirizzo IP!!! Il progetto Tor stesso sconsiglia di gestire un nodo di uscita con la connessione di casa e indica chiaramente che questi andrebbero gestiti affiliandosi a qualche istituzione come Università, biblioteche o organizzazioni che si occupano di privacy. Limitiamoci a configurare un semplice nodo che si limita a "smistare" i pacchetti, in questo modo, i dati ricevuti e trasmessi saranno criptati e rimarranno all'interno della rete Tor così che il nostro IP non sarà associato a nessuna attività illecita.

Oltre al nodo di uscita, le altre tipologie di nodi sono di ingresso, di mezzo o Bridge. I primi due sono praticamente la stessa cosa, ovvero ogni nodo può funzionare come nodo di ingresso e di mezzo contemporaneamente per diversi flussi di pacchetti. In base alla nostra connessione internet, potremo sceglierne però se conviene o meno scegliere di configurare un Bridge (vedremo poi meglio di cosa si tratta). Una prima discriminante può essere fatta in base al tipo di IP assegnato: in ogni caso serve un IP pubblico ma se questo è statico (opzione di solito richiesta esplicitamente all'operatore telefonico) scegliere un nodo di ingresso/di mezzo potrebbe portare a qualche problema. Infatti l'IP di questi nodi è reso pubblico da Tor in una lista di relay per consentire il corretto funzionamento della rete e si corre il rischio di finire in qualche lista nera che ci limita l'accesso ad alcune risorse oppure il nostro fornitore di accesso internet potrebbe rallentarci tutto il traffico dati (sarà meglio leggere bene il contratto che abbiamo sottoscritto per escludere questa possibilità!). Questo problema non è troppo limitante per chi ha invece un IP dinamico a cui basta riavviare il router per ottenere immediatamente un nuovo IP.

Un altra caratteristica indispensabile è ovviamente una connessione dati illimitata (o capace di almeno 2TB/mese) mentre un'altra discriminante per la scelta del tipo di nodo e la velocità di connessione, sia in upload che in download: per avere un nodo di ingresso/di mezzo stabile e veloce occorrono almeno 2MByte/s (o 16Mbps).

Se non abbiamo una connessione abbastanza veloce o, per tornare un attimo indietro, abbiamo un IP statico, avremo comunque la possibilità di gestire un nodo speciale detto Bridge. Questi nodi sono molto importanti perché sono quelli che consentono l'accesso alla rete Tor anche a chi ha una connessione pesantemente filtrata e censurata. A differenza dei nodi di ingresso/di mezzo, l'IP dei Bridge non viene pubblicato ed è quindi molto difficile per i censori bloccare la connessione a questi nodi. Per poter gestire un nodo Bridge è sufficiente una velocità di 1Mbps raggiungibile quindi anche con una normale connessione ADSL.

Di seguito potete trovare un diagramma (certo non esaustivo) per trovare il nodo da gestire in base alle caratteristiche della vostra connessione.

Alle caratteristiche della connessione vanno poi aggiunte le caratteristiche dell'hardware su cui installare il nodo Tor; queste sono piuttosto modeste in confronto allo standard dei moderni computer, anche di fascia bassa:

- qualunque CPU uscita negli ultimi 10 anni;

- almeno 512 MB di RAM (per velocità inferiore a 40Mbps, altrimenti è consigliato 1,5 GB di RAM);

- 200 MB di spazio su disco.

È chiaro che non è necessario un server ma va benissimo anche il nostro PC. Il problema hardware potrebbe però venire dal nostro router: un nodo Tor può arrivare a gestire anche 7000 connessioni contemporaneamente e molti router "domestici" potrebbero non riuscire a gestire questo traffico. Se avete un router recente, meglio se fascia medio-alta, potete comunque fare una prova per vedere se resiste. È inoltre richiesto di lasciare attivo il nodo per almeno 2 ore al giorno anche se, naturalmente, l'ideale sarebbe lasciarlo attivo per 24 ore, 7 giorni su 7.

Nota interessante per quanto riguarda il sistema operativo su cui far girare Tor: ogni sistema operativo con cui abbiamo pratica è valido ma si incoraggia a non utilizzare Linux (a chi ha capacità, si consiglia BSD). Questo perché la maggior parte dei relay utilizza una distro Linux (e in particolare Debian, per la cronaca) e differenziare il più possibile i sistemi operativi dei nodi rafforzerebbe la rete Tor, mettendola al riparo da attacchi che potrebbero sfruttare una vulnerabilità presente nell'unico o maggiormente diffuso sistema operativo.

Importantissimo è tenere costantemente aggiornata la versione di Tor installata e tenersi informati su eventuali problemi di sicurezza (iscrivendosi alla mailing list tor-annunce), sia per preservare il proprio computer/server ma anche per garantire l'anonimato degli utenti che fanno affidamento su questo strumento!!

Occorre altro? Sì, un indirizzo email (magari lo stesso con cui ci siamo iscritti alla mailing list, consigliato non utilizzare il proprio personale ma nemmeno uno temporaneo; ottima idea utilizzare un alias) dove ricevere comunicazioni importanti e poi dobbiamo scegliere un nick name. A questo punto possiamo passare all'installazione e alla configurazione vera e propria del nodo!

Per nodo di ingresso/di mezzo, è sufficiente installare Tor sul nostro sistema e modificare il file di configurazione torrc decommentando e personalizzando alcune voci e in particolare le seguenti:

Nickname il-vostro-nick-name

ContactInfo la.vostra@mail.com

ORPort 443

ExitRelay 0

SocksPort 0

La porta ORPort è quella che serve per le connessioni in ingresso e dovrà quindi essere aperta anche sul router. Si consiglia di utilizzare la porta 443 se disponibile perché è una porta già utilizzata per il normale traffico internet (in particolare per il protocollo HTTPS) e quindi solitamente non filtrata dagli ISP. Se non disponibile, potete sceglierne un'altra a vostro piacimento ma evitate la 9001 perché comunemente associata a Tor. Importante anche la riga ExitRelay 0 che esclude la possibilità di funzionare da nodo di uscita.

Per la configurazione completa su ogni sistema vi rimando alla guida ufficiale, molto semplice e concisa: potete trovare qui la configurazione per i nodi di ingresso/di mezzo. Vi consiglio di leggerla attentamente anche perché, per ogni sistema, è indicato come eseguire Tor con un utente dedicato, con i minimi privilegi! Per quando riguarda il Bridge invece la configurazione è leggermente più complessa perché, oltre a Tor, si deve installare anche un Pluggable Transport, ovvero un proxy che è in grado di camuffare il traffico della rete a cipolla; solitamente si sceglie obfs4 ma c'è anche Snowflake. Le voci da editare nel file di configurazione di Tor per configurare un nodo Bridge sono:

BridgeRelay 1

ORPort 443

ServerTransportPlugin obfs4 exec /percorso/per/obfs4proxy

ServerTransportListenAddr obfs4 0.0.0.0:9443

ExtORPort auto

Nickname il-vostro-nick-name

ContactInfo la.vostra@mail.com

In questo caso BridgeRelay 1 specifica di funzionare come nodo Bridge, ServerTransportPlugin e ServerTransportListenAddr specificano rispettivamente il percorso dell'eseguibile del Pluggable Transport scelto e l'indirizzo su cui il proxy è in attesa di connessioni. Ancora una volta, la guida ufficiale per la configurazione è piuttosto semplice e disponibile per molti sistemi opearativi.

Naturalmente c'è anche una guida ufficiale per la configurazione del nodo di uscita ma configuratelo solo se sapete a cosa potete andare in contro!

Ci sono altre due voci di configurazione di cui potremo aver bisogno e sono BandwidthRate e BandwidthBurst. La prima consente di impostare il valore medio della larghezza di banda che Tor può utilizzare a lungo termine, è espresso in bytes per secondo e il minimo valore richiesto è 75 KBytes ma se la vostra connessione lo consente potete impostare anche un valore più alto. La seconda voce, sempre espressa in bytes per secondo, invece consente di impostare il valore massimo di larghezza di banda istantaneo che può essere uguale o più alto rispetto al BandwidthRate: se uguale, l'utilizzo della banda di Tor sarà costante e non supererà mai questo valore, se più alto sarà utilizzata più larghezza di banda durante i momenti di traffico più intenso ma sarà comunque rispettato il valore medio nel lungo periodo. In caso di connessioni asimmetriche (che hanno una differente larghezza di banda in upload e in download) è consigliato impostare entrambi i suddetti valori uguali al valore più basso della nostra connessione (solitamente quello di upload).

Prestate attenzione: per i primi giorni, potreste notare che dal vostro nodo passa pochissimo traffico ma non dovete preoccuparvi di aver commesso qualche errore nella configurazione! È un comportamento normale, Tor vi sta solo "prendendo le misure", per così dire; arriverete al traffico massimo in circa 1-2 mesi.

Snowflake

Se non abbiamo le capacità tecniche o non vogliamo l'impegno di mantenere un nodo Tor, possiamo comunque contribuire al progetto semplicemente installando un componente aggiuntivo sul nostro browser preferito! Il componente aggiuntivo è Snowflake (disponibile per Firefox e Google Chrome) e si tratta proprio del già citato Pluggable Transport che, agendo da proxy, consente di offuscare il traffico Tor per impedire che questo venga censurato. Questo componente aggiuntivo, sfrutta la tecnologia WebRTC per stabile connessioni sicure; tale funzione deve quindi essere attivata sui browser per far sì che tutto funzioni correttamente. In passato si consigliava di disattivare questa funzione per aumentare la privacy (faceva conoscere l'IP interno alla LAN del dispositivo in uso!) ma adesso tutti i principali browser hanno implementato sicurezza aggiuntive che impedisco di rilevare questo dato anche lasciando attiva questa funzione; potete verificare di avere WebRTC attivo e comunque il vostro IP interno alla LAN rimane nascosto, visitando questo sito.

Il funzionamento è estremamente semplice: installata l'estensione, dobbiamo attivarla con l'apposito selettore e... avremo finito. Snowflake sarà attivo finché il nostro browser rimarrà aperto!! Già dopo pochi minuti, Snowflake ci informerà di quanti utenti abbiamo aiutato!

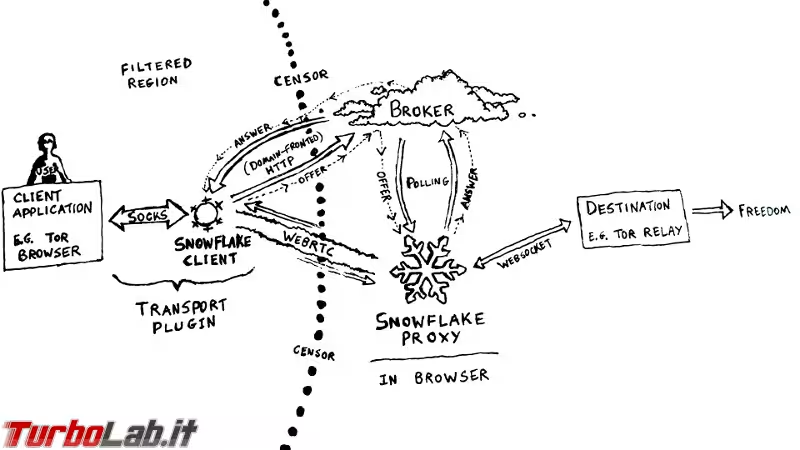

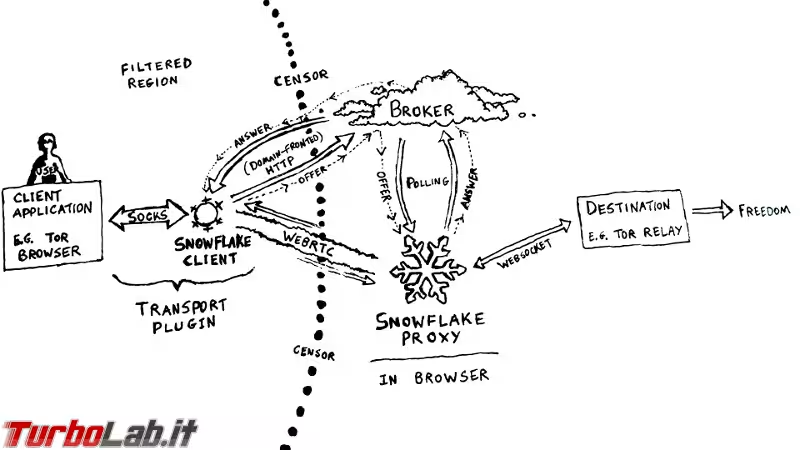

Se siete curiosi di sapere il funzionamento in dettaglio, vedrò di soddisfare rapidamente la vostra curiosità.

Installando e attivando Snowflake, questo si annuncia come disponibile ad un Broker. Quando un utente Tor non riesce a connettersi perché i nodi di entrata della rete sono bloccati, richiede di raggiungere un Bridge. Se il censore intercetta e filtra il traffico proprio della rete Tor (tramite deep packet inspection), l'utente rimarrà ancora senza connessione. A questo punto all'utente non rimane che offuscare il traffico con un Pluggable Transport. Se sceglie Snowflake, contatterà il Broker che sceglierà uno dei proxy disponibili e comunicherà all'utente l'indirizzo IP al quale connettersi: il nostro browser sarà quindi utilizzato come proxy per far accedere l'utente ad un Bridge e da lì alla rete Tor!

Se utilizzate un browser che non supporta i componenti aggiuntivi o estensioni ma ha implementato comunque WebRTC potete comunque contribuire semplicemente visitando questo link e attivando lo switch: finché terrete aperta quella tab, il vostro browser si trasformerà in un proxy che aiuterà qualcuno a superare la censura!