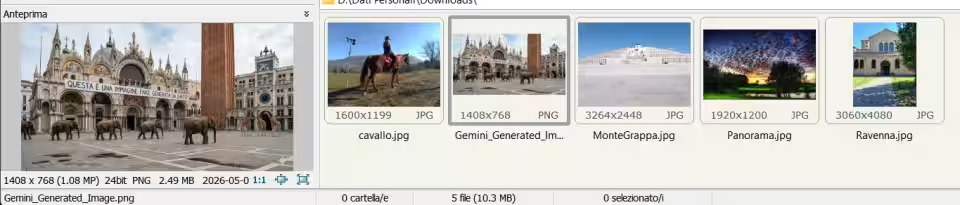

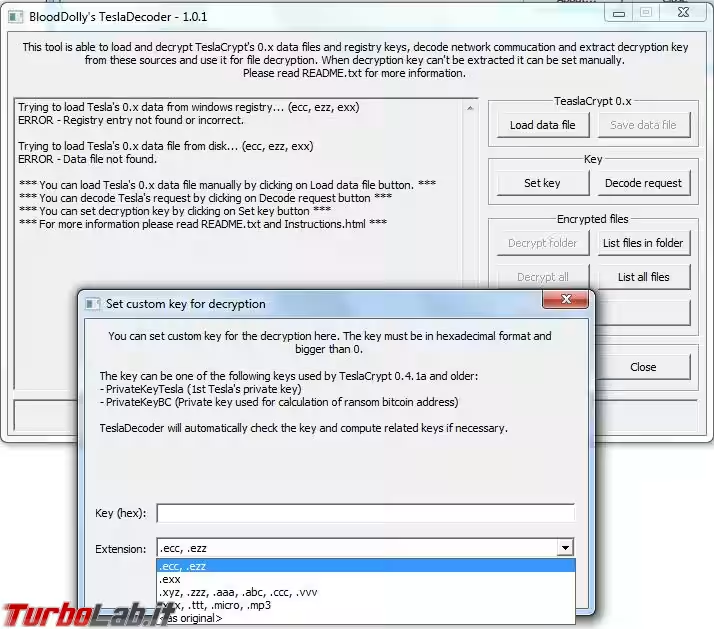

Ci eravamo occupati del virus Cryptolocker Tesla in un precedente articolo, sino a ora i file criptati sembravano irrecuperabili, invece, in maniera piuttosto inaspettata, gli autori del virus hanno reso pubblica la chiave di criptazione, così è stato possibile aggiornare il TeslaDecoder per renderlo in grado di recuperare i file criptati con le estensioni che vedete nella foto qui sotto.

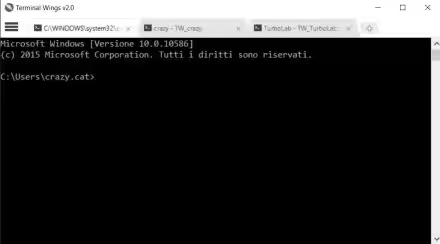

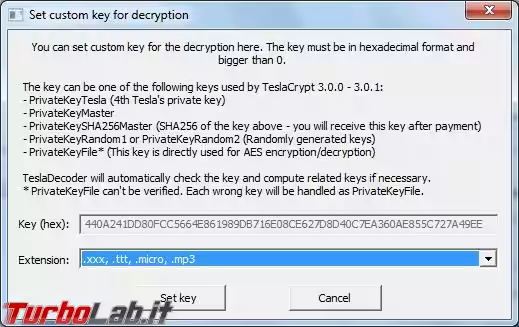

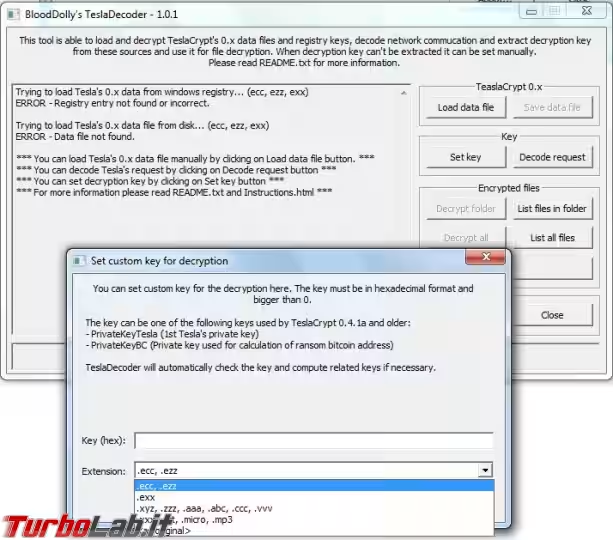

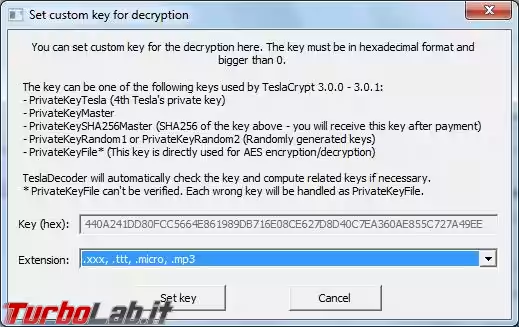

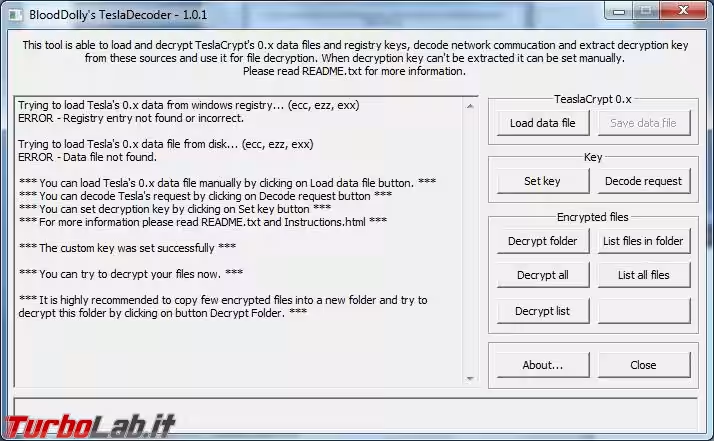

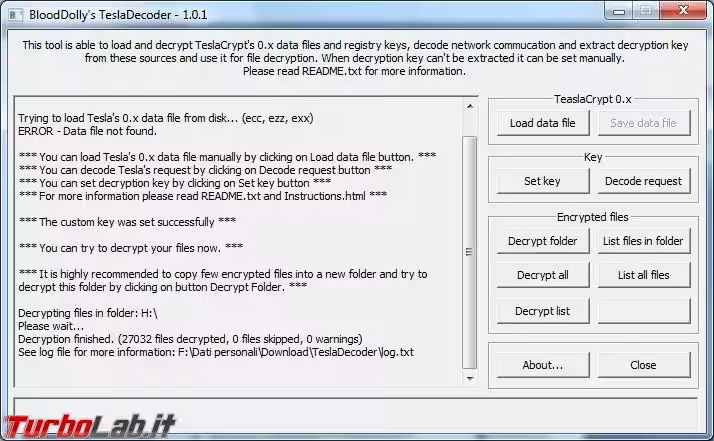

Se avete conservato i file criptati, nella speranza di poterli recuperare, ora è arrivato il momento di scaricare il TeslaDecoder da questa pagina, estraete il contenuto dell'archivio in una cartella qualsiasi e avviate il file TeslaDecoder.exe, selezionate Set key e scegliete l'estensione dei vostri file criptati.

Nel mio caso erano dei .micro, poi premete Set key.

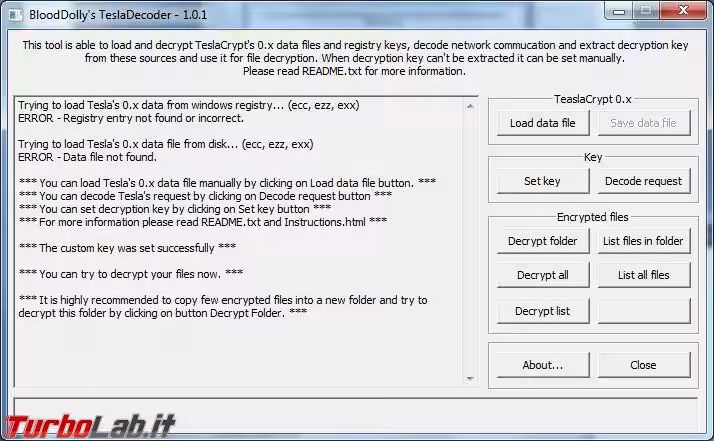

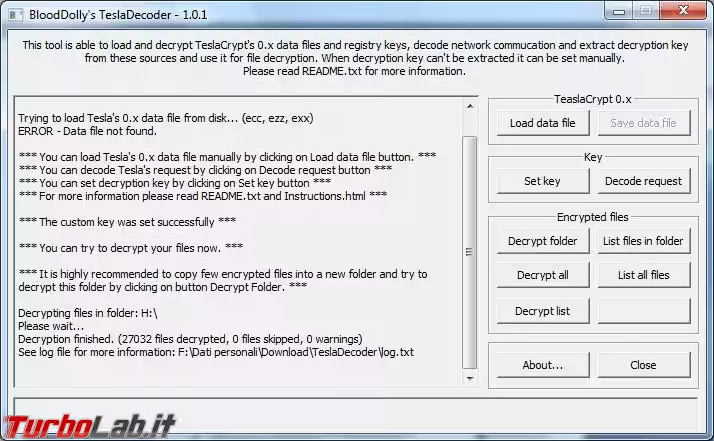

Potete scegliere di decriptare una singola cartella, o disco esterno, con Decrypt Folder, oppure controllare tutti i dischi presenti nel computer con Decrypt all.

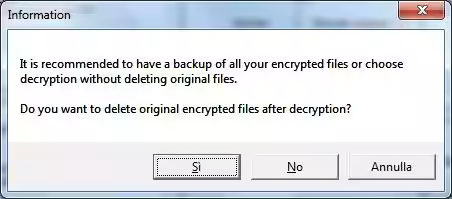

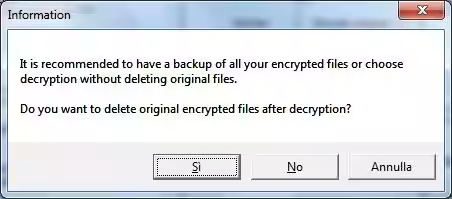

Se vi dovesse chiedere di cancellare i file criptati per il momento rispondete di no, meglio farlo in seguito se tutto è andato bene.

Per cercare i file criptati, in un secondo momento, potete usare un programma come Everything, così da poterli trovare e rimuovere tutti in poco tempo.

Non vi resta che attendere e dovreste ritrovare tutti i vostri file originali nella cartella in cui si trovavano i file criptati.

Altri tool

Kaspersky ha rilasciato due tool per decriptare i file bloccati dalle varianti CoinVault e Cryptxxx, li potete trovare in questa pagina.

Altri tool, per alcune varianti di questo virus, li distribuisce la Emsisoft in questa pagina.

Anche Avg ha reso disponibili sei tool per la decriptazione e li potete trovare in questa pagina.

Nuove informazioni sui virus cryptolocker e su possibili tool per decriptare i file le potete trovare nel sito BleepingComputer.com.

Se siete tra gli sfortunati infettati da una variante del virus che non ha ancora un suo tool per decriptare i file, non vi resta che provare ad aspettare e sperare che ne venga creata uno.