Due nuove vulnerabilità zero-day per Windows 11 sono state pubblicate su GitHub il 12 maggio 2026, e nessuna delle due ha una patch disponibile. L'autore è un ricercatore noto con l'alias Nightmare-Eclipse (o Chaotic Eclipse), già responsabile di precedenti exploit pubblici battezzati BlueHammer, RedSun e Undefend. I due nuovi si chiamano YellowKey e GreenPlasma: il primo aggira completamente la cifratura BitLocker, il secondo consente un'escalation di privilegi fino a SYSTEM. Il codice è lì, su un repository pubblico, alla portata di chiunque sappia leggere un file README. Microsoft non ha rilasciato alcuna risposta ufficiale né indicato tempistiche per una correzione.

YellowKey: BitLocker come una porta aperta

YellowKey è il nome che fa più rumore, e a ragione. L'exploit permette di ottenere accesso shell senza restrizioni a un volume protetto da BitLocker, vanificando di fatto l'intera promessa della cifratura disco integrata in Windows. I sistemi colpiti sono Windows 11 e Windows Server 2022/2025. Windows 10, per una volta, ne esce indenne.

La vulnerabilità risiede in un componente specifico all'interno dell'immagine di Windows Recovery Environment (WinRE). Lo stesso componente esiste nelle installazioni normali di Windows, ma solo la versione presente in WinRE contiene le funzionalità che innescano il bypass. Il ricercatore sostiene che il componente in questione «non è presente da nessuna parte, nemmeno su Internet, se non all'interno dell'immagine WinRE» - una peculiarità che ha portato Nightmare-Eclipse a descrivere la scoperta con toni forti: «È una delle scoperte più assurde che abbia mai fatto, sembra quasi una backdoor». Questa resta una speculazione dello stesso ricercatore, non confermata da alcuna analisi indipendente né da Microsoft.

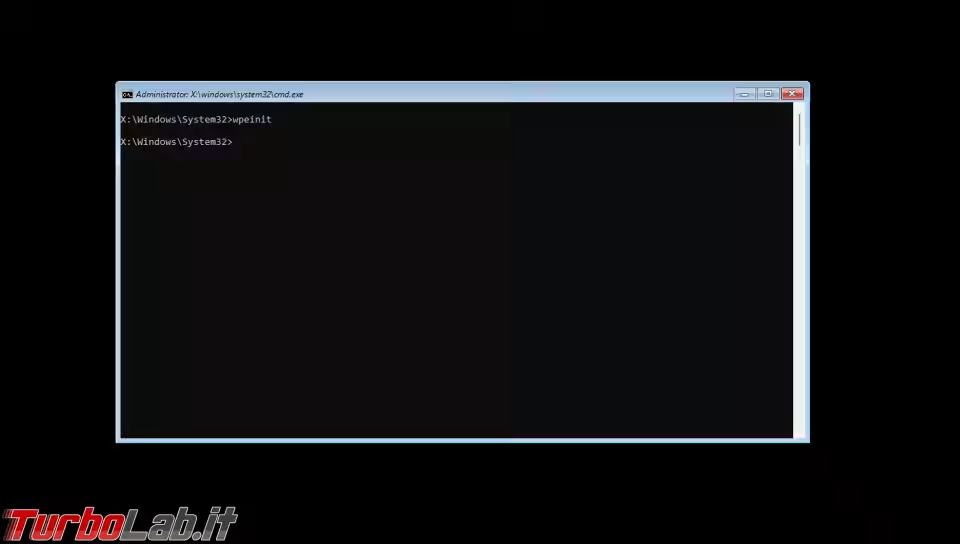

I passaggi per la riproduzione sono disarmanti nella loro semplicità. Si copia una cartella chiamata FsTx all'interno del percorso System Volume Information\FsTx su una chiavetta USB con filesystem compatibile - NTFS preferibilmente, ma anche FAT32 ed exFAT funzionerebbero. In alternativa, si rimuove fisicamente il disco, si copiano i file nella partizione EFI e lo si reinserisce, eliminando del tutto la necessità di un supporto USB. A quel punto si collega la chiavetta al sistema protetto da BitLocker, si riavvia in WinRE tramite la combinazione SHIFT + Riavvia, si rilascia SHIFT durante il riavvio e si tiene premuto CTRL. Il risultato è una shell con accesso completo al volume cifrato.

Non servono strumenti sofisticati, non serve competenza da sviluppatore kernel. Serve una chiavetta USB e cinque minuti. Per un meccanismo che dovrebbe proteggere dati sensibili in caso di furto o smarrimento del dispositivo, è un fallimento di proporzioni notevoli.

Il codice di YellowKey è disponibile su GitHub.

GreenPlasma: scalare i privilegi attraverso CTFMON

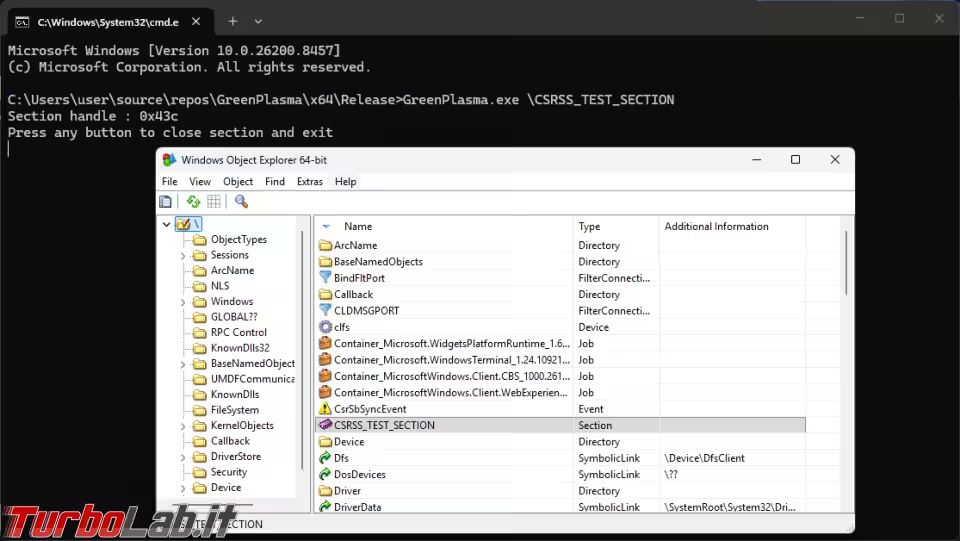

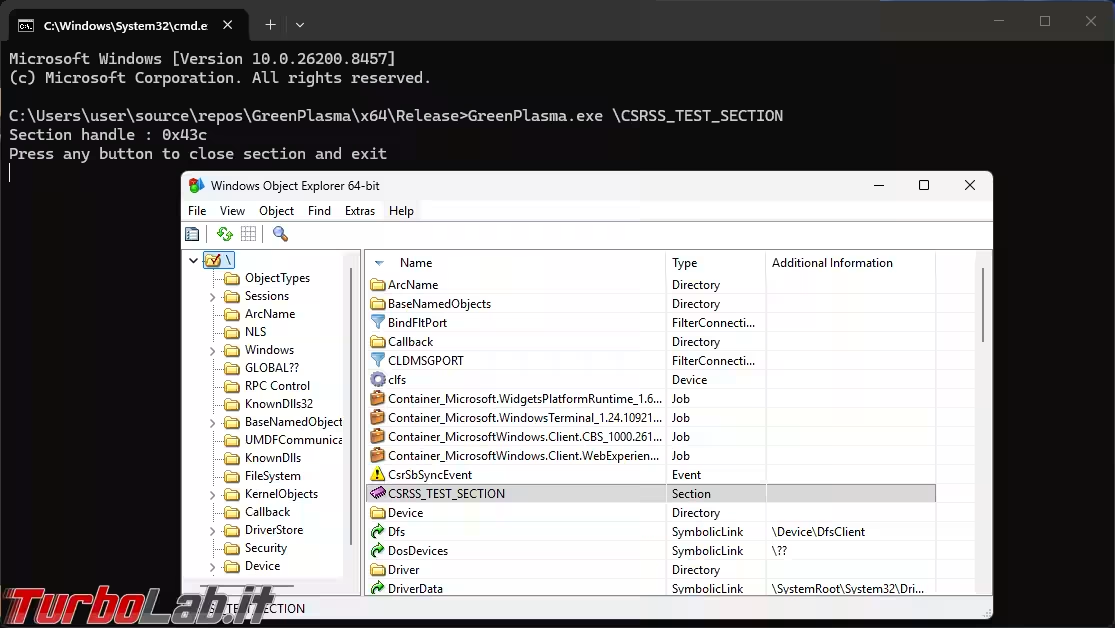

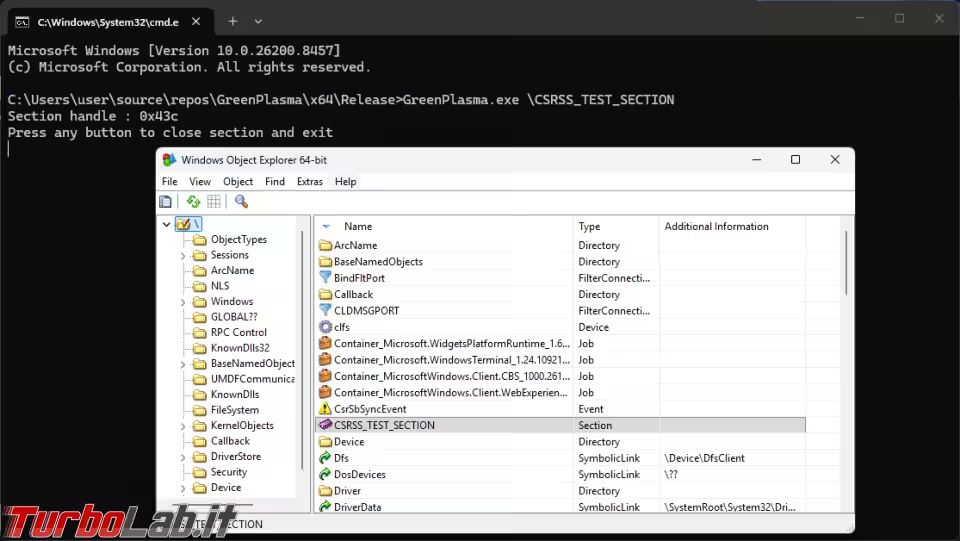

Il secondo exploit, GreenPlasma, ha un profilo tecnico diverso ma implicazioni altrettanto serie. Il nome completo - Windows CTFMON Arbitrary Section Creation Elevation of Privileges Vulnerability - descrive con precisione il meccanismo: l'exploit prende di mira il servizio CTFMON di Windows per creare un oggetto di sezione di memoria arbitrario in qualsiasi directory object scrivibile da SYSTEM.

Il cuore del problema è una fiducia cieca. Molti servizi e driver in modalità kernel si affidano a determinati percorsi partendo dal presupposto che un utente standard non possa scrivervi. GreenPlasma sfrutta questa assunzione per manipolare i dati e ottenere un'escalation completa fino ai privilegi SYSTEM. I sistemi interessati sono Windows 11, Server 2022 e Server 2026. Su Windows 10 lo stesso ricercatore ammette incertezza: «Non sono sicuro che funzioni su Windows 10, ma su Windows 11/2022/2026 funziona di sicuro».

C'è però una differenza cruciale rispetto a YellowKey: il proof-of-concept pubblicato su GitHub è deliberatamente incompleto. Nightmare-Eclipse ha rimosso il codice finale necessario per ottenere una shell SYSTEM completa, trasformando l'ultimo passaggio in una sorta di sfida in stile CTF. La logica centrale dell'exploit - la creazione arbitraria di sezioni di memoria - è interamente pubblica, ma l'arma non è completamente assemblata. Un ricercatore o un attaccante con le competenze adeguate può colmare il vuoto senza troppa fatica. La soglia d'ingresso si abbassa, senza però azzerarsi del tutto.

Il codice di GreenPlasma è disponibile su GitHub.

Nessuna patch, nessuna risposta

Entrambe le vulnerabilità sono zero-day nel senso più puro del termine: pubbliche, sfruttabili, prive di correzione. Il Patch Tuesday di maggio 2026, che ha affrontato 120 falle di sicurezza, non copre nessuna delle due. Non risultano nemmeno identificatori CVE assegnati. Microsoft non ha rilasciato dichiarazioni pubbliche né indicato tempistiche per un intervento.

» Leggi: Windows 11, arriva il maxi-aggiornamento di maggio 2026: Xbox Mode, File Explorer, fix BitLocker e FAT32 fino a 2TB (KB5087420)

Il silenzio pesa, soprattutto alla luce delle motivazioni dichiarate dal ricercatore. Nightmare-Eclipse inquadra i rilasci come un «attacco ritorsivo», accusando Microsoft di non aver gestito in modo responsabile problemi di sicurezza precedenti. Il messaggio che accompagna la pubblicazione ha il tono di un ultimatum: «Il prossimo Patch Tuesday avrà una grande sorpresa per voi, Microsoft. E ricordate, non ho mai mancato di mantenere una promessa».

Un'altra pubblicazione è dunque prevista per martedì prossimo. Il track record del ricercatore -BlueHammer, RedSun, Undefend e ora questi due - suggerisce che la minaccia non sia retorica.

L'impatto concreto

Nel caso di YellowKey, parliamo di un attacco che richiede accesso fisico al dispositivo - il che limita lo scenario, senza renderlo irrilevante. Laptop aziendali rubati, dispositivi sequestrati, hardware in transito: sono tutti contesti in cui BitLocker è esattamente la linea di difesa su cui si fa affidamento. Se quella linea cede, i dati sono esposti.

GreenPlasma è rilevante in ogni scenario in cui un attaccante abbia già un punto d'appoggio su un sistema - un accesso come utente standard, magari ottenuto tramite phishing o un'altra vulnerabilità. L'escalation a SYSTEM trasforma un compromesso limitato in un controllo totale.

Diversi professionisti della sicurezza hanno osservato che avere proof-of-concept immediatamente disponibili per un bypass di BitLocker e un'escalation di privilegi su Windows 11 «è utilissimo per i red team che vogliono testare le difese». Peccato che ciò che è utile per chi difende sia altrettanto utile per chi attacca. E la finestra di esposizione, senza patch disponibili, resta completamente aperta.

Per gli amministratori di sistema, le opzioni a breve termine sono limitate e scomode: monitorare attentamente l'accesso fisico ai dispositivi, valutare restrizioni aggiuntive su WinRE dove possibile, tenere sotto osservazione il servizio CTFMON per comportamenti anomali. Nessuna di queste è una soluzione - sono cerotti su una ferita che solo Microsoft può suturare. E da Redmond, per ora, arriva solo silenzio.

Fonti: securityonline.info, dev.to