Falla di sicurezza in Nginx: se usi WebDAV, devi aggiornare subito (aggiornato: 11 aprile 2026, ore 11:02)

- a cura di: massimo.valenti

- Commenti:

- Letture:

- Aggiornato: 11/04/2026, 11:02

- Pubblicato: 11/04/2026, 10:59

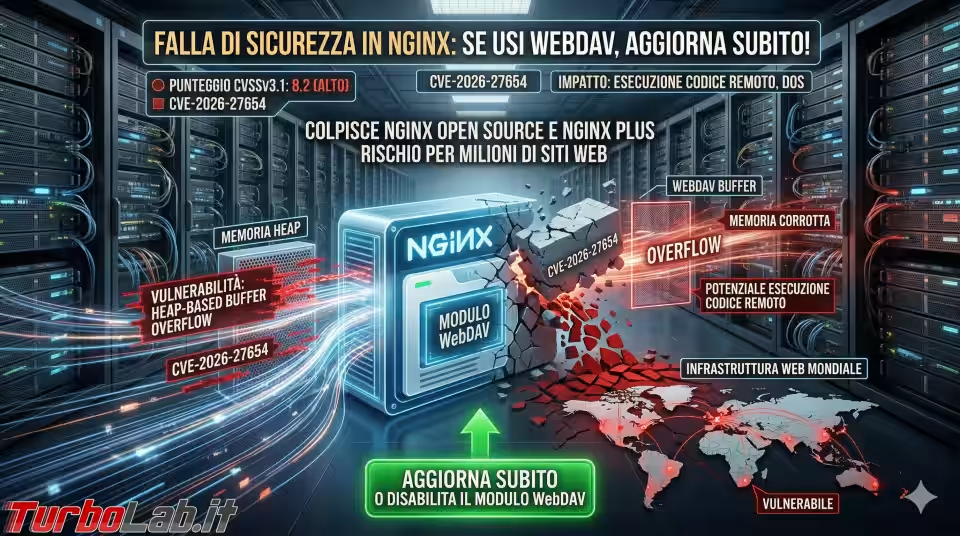

Un heap-based buffer overflow nel modulo WebDAV di nginx ha ricevuto un punteggio CVSSv3.1 di 8.2 su 10. La vulnerabilità, tracciata come CVE-2026-27654, colpisce sia nginx Open Source sia nginx Plus - due componenti che reggono una porzione significativa dell'infrastruttura web mondiale. Per gli amministratori di sistema che hanno abilitato determinate configurazioni WebDAV, è il momento di controllare cosa gira sui propri server.

Il problema risiede nel modulo ngx_http_dav_module, quello che fornisce il supporto al protocollo WebDAV per operazioni come la copia e lo spostamento di file tramite HTTP. Quando il modulo elabora richieste MOVE o COPY in condizioni specifiche, non valida correttamente i limiti del buffer allocato nell'heap. Un attaccante può confezionare richieste WebDAV malevole che forzano il processo worker a scrivere oltre quei limiti.

La classificazione formale è CWE-122: Heap-based Buffer Overflow.

Detto questo, lo sfruttamento richiede la presenza simultanea di tre condizioni nella configurazione di nginx:

MOVE o COPY devono essere abilitatialiasSe anche solo una di queste tre tessere manca, la vulnerabilità non è sfruttabile. Questa triplice precondizione spiega anche la divergenza nei punteggi CVSS tra i diversi valutatori.

Lo scenario di impatto più immediato è un denial-of-service. Un attaccante remoto e non autenticato può terminare il processo worker di nginx. Il traffico si interrompe per il tempo necessario al riavvio del processo. Su un server a basso carico si tratta di un fastidio; su un server ad alto traffico, la ripetizione sistematica dell'attacco diventa un problema serio.

C'è poi un effetto collaterale sull'integrità: l'overflow consente potenzialmente di modificare i nomi dei file di origine o destinazione al di fuori della radice del documento - una forma vincolata di path traversal. Il danno resta comunque circoscritto dal fatto che il processo worker di nginx opera con privilegi limitati. Niente accesso all'intero sistema.

Nessun impatto sulla riservatezza. I dati non fuoriescono.

Sia nginx Open Source sia nginx Plus risultano vulnerabili. F5 precisa di valutare solo le versioni software che non hanno raggiunto la fine del supporto tecnico.

Nello specifico, il documento tecnico ufficiale parla cita le seguenti:

NGINX Open Source:

NGINX Plus:

Prima di tutto: verificate se la configurazione dei vostri server nginx soddisfa tutte e tre le condizioni di sfruttamento. Se il modulo DAV non è abilitato - ed è disabilitato per impostazione predefinita nella maggior parte delle installazioni - il rischio è nullo.

Se invece servite WebDAV con direttive alias e location di tipo prefix, applicare le correzioni non appena disponibili per la vostra versione è la priorità.

Come mitigazione temporanea, disabilitare i metodi MOVE e COPY o rimuovere le direttive alias dalla configurazione delle location DAV chiude il vettore d'attacco. Ma, naturalmente, questo potrebbe compromettere in modo grave il corretto funzionamento del programma.

Un punteggio CVSSv3.1 di 8.2 colloca questa vulnerabilità nella fascia alta della gravità. La configurazione specifica richiesta ne restringe la superficie d'attacco effettiva, ma chi rientra in quella superficie si trova esposto a un attacco remoto, privo di autenticazione, a bassa complessità. Esattamente il tipo di combinazione che gli scanner automatici adorano.

Fonti: nvd.nist.gov, sentinelone.com, my.f5.com

Nessuno ha ancora commentato.