TotalRecall Reloaded aggira Windows 11 Recall senza privilegi elevati (aggiornato: 17 aprile 2026, ore 11:04)

- a cura di: massimo.valenti

- Commenti:

- Letture:

- Aggiornato: 17/04/2026, 11:04

- Pubblicato: 17/04/2026, 17:17

Per favore, aggiungi TurboLab.it alle eccezioni del tuo Ad Blocker. Siamo un progetto no-profit, e la pubblicità è indispensabile per pagare le spese.

In alternativa, puoi sostenerci con una donazione.

Rispetteremo ogni tua scelta, e potrai sempre utilizzare il sito senza limitazioni.

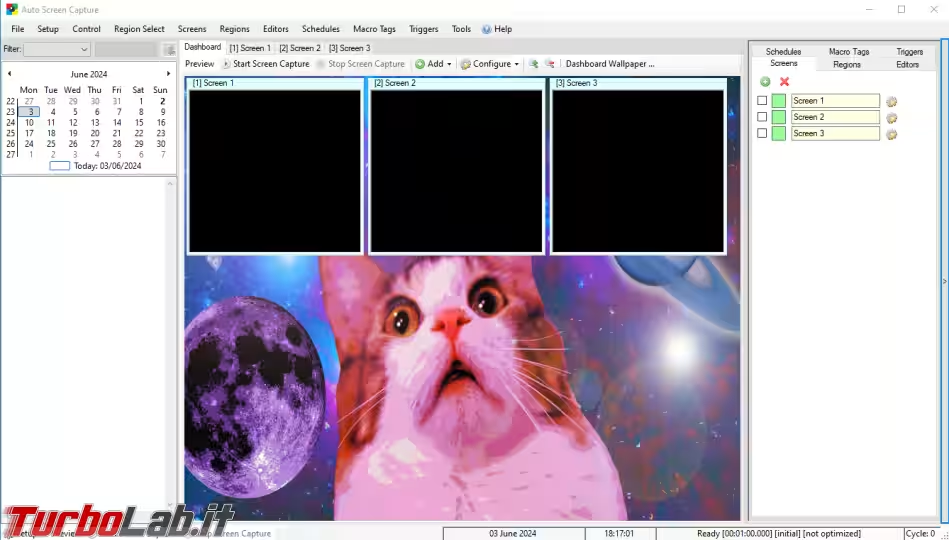

Parliamo di Recall, la funzionalità di Windows 11 per i PC Copilot+ che cattura screenshot di ogni attività dell'utente e li archivia in un database locale consultabile. Dopo il disastroso debutto del 2024 - dati completamente in chiaro, accessibili a chiunque - Microsoft aveva riprogettato il sistema con crittografia e autenticazione biometrica. Problema risolto, dunque? Non proprio. Un nuovo strumento chiamato TotalRecall Reloaded dimostra che esiste ancora una porta laterale per estrarre l'intero archivio di screenshot, testo OCR e metadati. Senza privilegi di amministratore, senza exploit del kernel, senza forzare alcuna cifratura.

Quando Microsoft presentò i primi PC Copilot+ circa due anni fa, Recall era il fiore all'occhiello: un sistema di memoria fotografica del computer, capace di registrare tutto ciò che appare sullo schermo e permettere ricerche nel tempo. L'idea era ambiziosa. L'implementazione iniziale, un disastro. I file degli screenshot e il database dell'attività utente erano conservati su disco senza alcuna crittografia - chiunque avesse accesso locale o remoto alla macchina poteva sfogliarli come un album fotografico.

» Leggi anche: Come emulare Recall senza avere un PC Copilot+

La reazione di giornalisti e ricercatori di sicurezza fu così dura che Microsoft ritirò la funzionalità e ne ritardò il rilascio di quasi un anno. Quando Recall tornò nel 2025, le protezioni erano state ripensate da zero: dati cifrati, accesso condizionato all'autenticazione tramite Windows Hello - impronta digitale o riconoscimento facciale - funzionalità disattivata per impostazione predefinita, filtro automatico per escludere informazioni sensibili come i dati finanziari. Sulla carta, un miglioramento radicale.

Alexander Hagenah non è un nome nuovo in questa vicenda. Fu proprio lui, nel 2024, a creare il TotalRecall originale - uno degli strumenti che contribuirono a convincere Microsoft a fermare tutto e ricominciare. Ora è tornato con una versione aggiornata che prende di mira l'architettura rivista di Recall, e il punto d'ingresso è tanto elegante quanto preoccupante.

Il bersaglio è AIXHost.exe, il processo responsabile del rendering della timeline di Recall. Hagenah ha scoperto che questo processo non gode di alcuna delle protezioni che ci si aspetterebbe da un componente così critico: nessun Protected Process Light (PPL), nessun AppContainer, nessuna verifica di integrità del codice. Qualsiasi processo in esecuzione con i privilegi dell'utente corrente può interagirvi liberamente.

TotalRecall Reloaded sfrutta questa debolezza iniettando codice direttamente in AIXHost.exe e invocando le stesse API COM utilizzate dall'interfaccia legittima di Recall. Dopo che l'utente si autentica con Windows Hello, gli screenshot decifrati, il testo estratto via OCR e i metadati transitano attraverso AIXHost.exe sotto forma di oggetti COM attivi. Lo strumento li intercetta in transitu - come un ladro che non forza la cassaforte, ma aspetta pazientemente che qualcuno la apra per infilarci le mani dentro.

Lo strumento può operare in background e persino forzare la comparsa di richieste di autenticazione, arrivando all'estrazione completa di tutti i dati archiviati da Recall. Password, coordinate bancarie, qualsiasi informazione sensibile catturata negli screenshot. Senza privilegi elevati, senza exploit crittografici. Solo chiamate COM da un processo utente ordinario.

C'è una frase di Hagenah che riassume tutto con una precisione quasi chirurgica: «La cassaforte è solida. Il furgone blindato no». Come a dire: la crittografia a riposo funziona. Windows Hello fa il suo lavoro. Ma il momento in cui i dati vengono decifrati per essere mostrati all'utente rappresenta una finestra di vulnerabilità che l'attuale architettura non protegge adeguatamente.

«La mia ricerca dimostra che la cassaforte è reale, ma il confine di fiducia finisce troppo presto», spiega Hagenah. E aggiunge un dettaglio che colpisce: «TotalRecall Reloaded realizza esattamente lo scenario di malware latente che l'architettura di Microsoft dichiara di voler impedire».

Il ricercatore ha comunicato l'exploit a Microsoft un mese prima della pubblicazione. La risposta dell'azienda, affidata a David Weston, Corporate Vice President di Microsoft Security, è stata netta: «Dopo un'attenta indagine, abbiamo stabilito che i pattern di accesso dimostrati sono coerenti con le protezioni previste e i controlli esistenti, e non rappresentano un aggiramento di un confine di sicurezza né un accesso non autorizzato ai dati». Per Microsoft, in sostanza, non è una vulnerabilità. I timeout della sessione autenticata, sostiene l'azienda, limitano le possibilità di abuso.

Qui sta il nodo. Se accettiamo la posizione di Microsoft - ovvero che qualsiasi processo con i privilegi dell'utente corrente possa legittimamente accedere ai dati decifrati di Recall durante una sessione attiva - allora non si tratta di un bug. Si tratta di una scelta architetturale. Con conseguenze precise.

Un qualunque malware che riesca a eseguire codice nel contesto dell'utente - nemmeno come amministratore, basta il livello base - può aspirare mesi di screenshot accumulati da Recall. Non servono tecniche sofisticate, non serve scalare privilegi: basta aspettare che l'utente si autentichi. Questo è esattamente il tipo di scenario che rende Recall un moltiplicatore di danno: un singolo punto di compromissione, tipicamente poco grave, diventa una finestra su tutta l'attività storica della macchina.

Recall resta facoltativo e disattivato per impostazione predefinita, quindi chi non lo attiva non è esposto. Ma per chi lo usa, il database di screenshot rappresenta un bersaglio di valore altissimo: un archivio denso di informazioni personali, finanziarie e lavorative che cresce ogni giorno.

Microsoft ha costruito tutta la narrativa di Recall attorno al principio che l'elaborazione locale, su hardware NPU dedicato, fosse intrinsecamente più sicura rispetto alle alternative cloud. Ed è un argomento ragionevole: i dati non lasciano il dispositivo, non transitano su server remoti, non finiscono in mani terze. La sicurezza locale ha però le sue insidie specifiche, e TotalRecall Reloaded le mette in evidenza con precisione imbarazzante.

Quando il modello di minaccia prevede che il malware possa operare sullo stesso dispositivo dove risiedono i dati, la crittografia a riposo è necessaria ma non sufficiente. Serve proteggere anche il momento della decifrazione e il canale attraverso cui i dati in chiaro raggiungono l'interfaccia utente. È esattamente qui che AIXHost.exe, privo di PPL e AppContainer, diventa l'anello debole della catena.

La posizione di Microsoft - «non è un confine di sicurezza» - potrebbe essere tecnicamente corretta secondo le definizioni interne dell'azienda. Dal punto di vista dell'utente che ha attivato Recall fidandosi delle garanzie sulla privacy, però, la distinzione è sottile fino all'irrilevanza. Se un programma malevolo può estrarre tutti i miei screenshot senza privilegi elevati, il fatto che Microsoft non lo consideri un bug non mi restituisce le password finite in mani sbagliate.

Fonti: ground.news, digitado.com.br, arstechnica.com

Nessuno ha ancora commentato.