Mentre in ambito aziendale vengono svolte periodicamente delle ispezioni (audit) per la cybersecurity, all'utente domestico spesso non resta che arrangiarsi da autodidatta o chiedere consiglio nei forum o ai chatbot dell'IA.

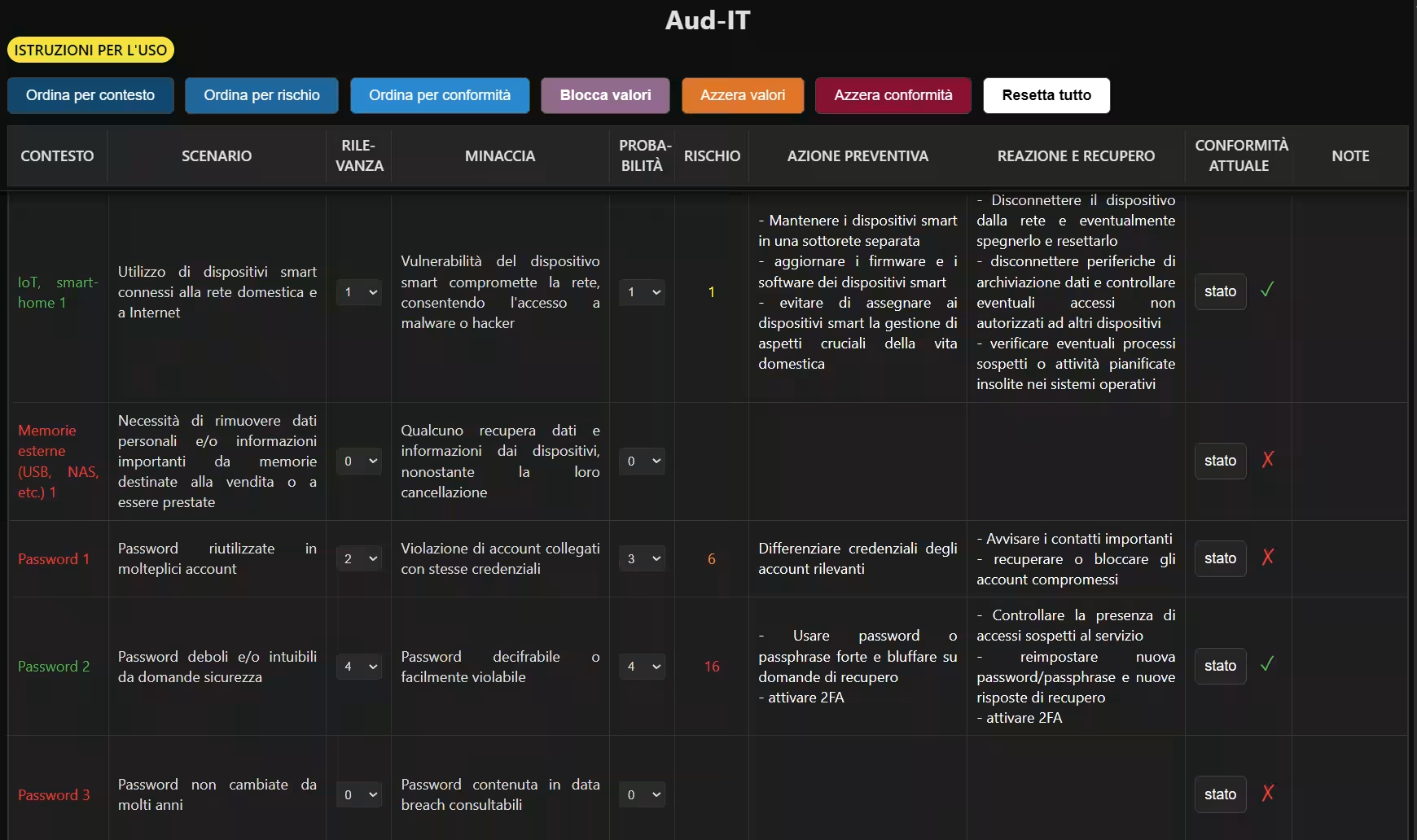

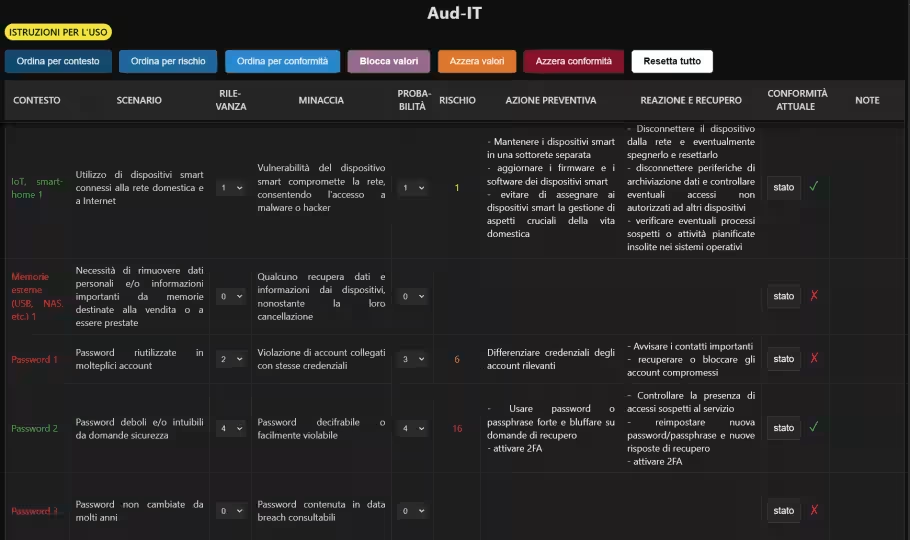

Per orientarsi fra le molteplici minacce e i possibili scenari di rischio, nel tentativo di dare le giuste priorità difensive e avere al contempo informazioni pronte su come prevenire e come reagire in caso di "incidente di sicurezza", può risultare utile avere un modello da compilare secondo la propria specifica situazione, una guida per una autodiagnosi della "postura difensiva". Per questo scopo è stato redatto Aud-IT, un file HTML personalizzabile da usare come tabella per una (auto)verifica della gestione della sicurezza. Se vogliamo dirlo in inglese: un po' threat modeling, un po' risk management, un po' incident response, ma senza velleità di essere uno strumento professionale. Si presenta così:

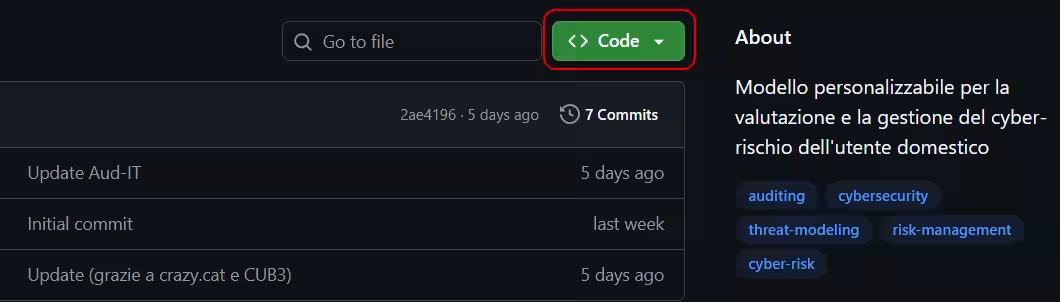

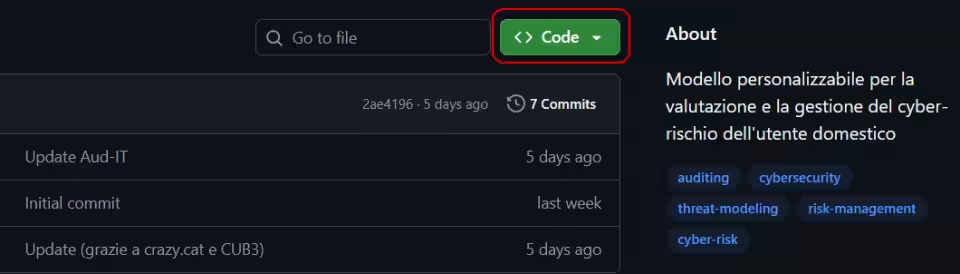

Come detto è un semplice HTML e va precisato che non richiede né connessione web né script esterni; è stato scelto questo formato in modo da evitare problemi di compatibilità con sistemi operativi differenti o con programmi di gestione tabelle; per poter aprire e modificare il file è sufficiente avere un qualunque browser. Per scaricarlo è necessario andare nella sua pagina GitHub e cliccare sul pulsante verde Code e poi su Download ZIP.

Essendo il destinatario di riferimento l'utente domestico, nel file non si parla di rete aziendale o server da proteggere, né vengono usati termini troppo tecnici (spoofing, keylogger, prompt injection, etc.), né si presuppone che l'utente abbia necessariamente competenze per usare strumenti avanzati per il monitoraggio della rete o per l'ìnterpretazione di log. Ci si rivolge all'utente medio con lo scopo di essergli utile nel diventare consapevole dei propri cyber-rischi, ma senza caricarlo di "compiti per casa".

Utilizzo

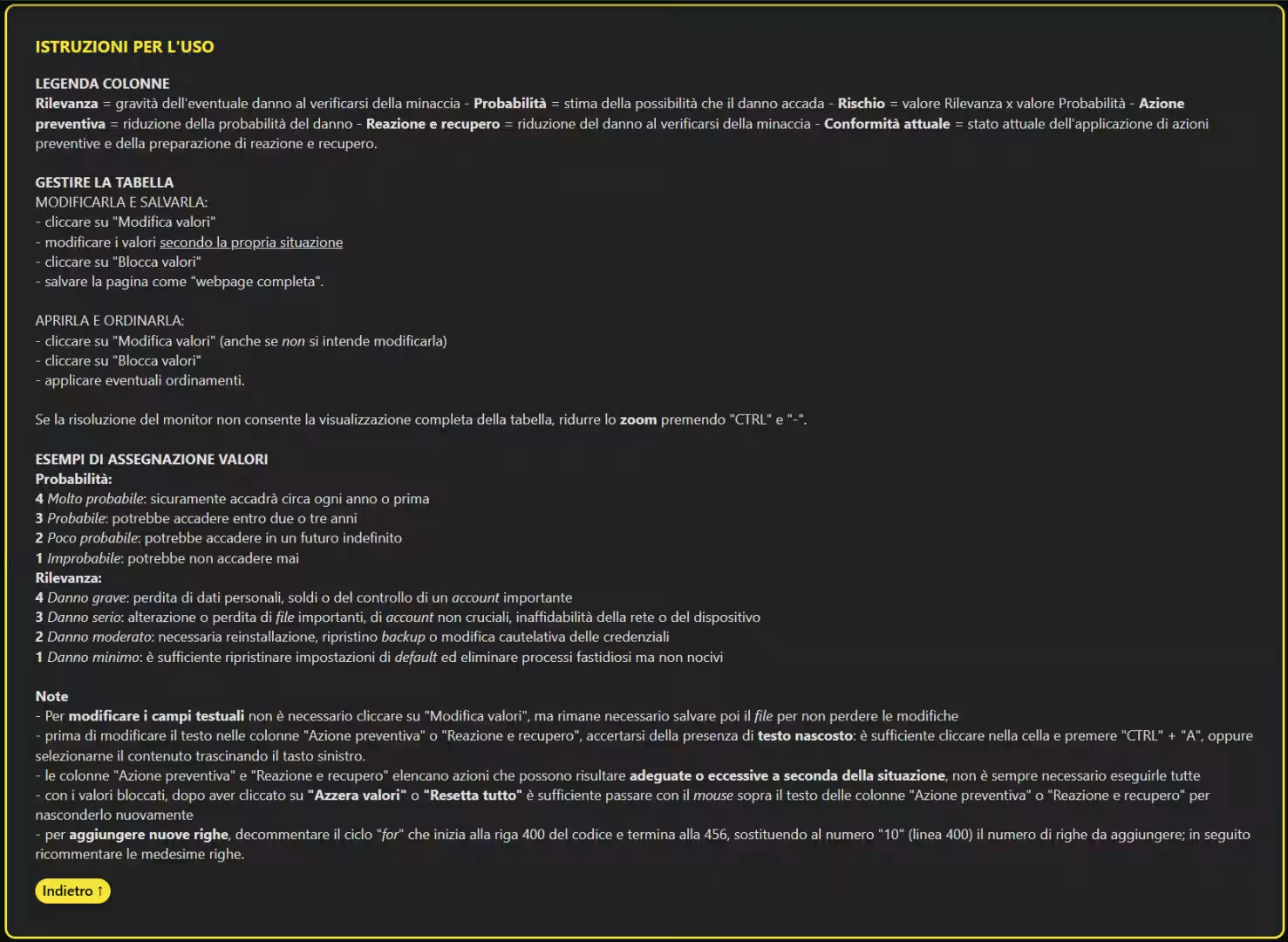

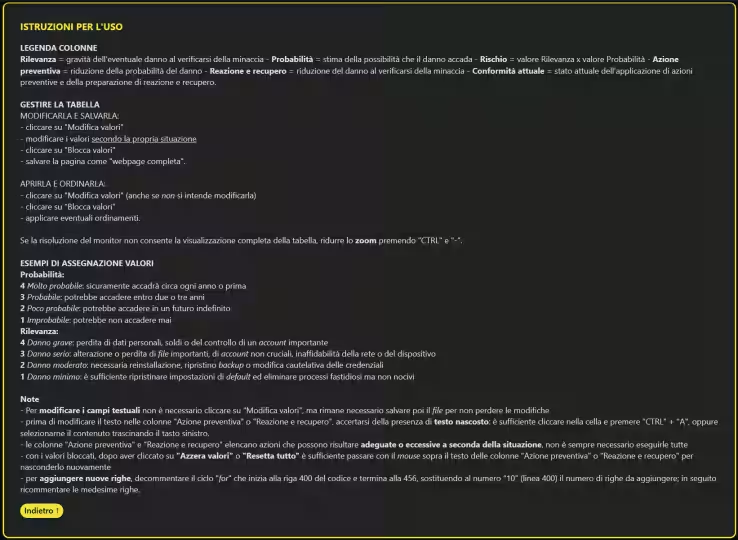

Una volta scaricato, l'utente apre il file, clicca su Modifica valori, compila la tabella secondo quella che è la sua specifica situazione, assegnando con "menu a tendina" valori (da 1 a 4) di Rilevanza del danno e di Probabilità a ciascun scenario/minaccia (esempi di assegnazione dei numeri sono suggeriti a fondo pagina nell'HTML); poi clicca su Blocca valori e salva il file come "webpage completa", così da non perdere tutte le modifiche effettuate. Le righe il cui valore di Rischio (calcolato come di consueto: rilevanza del danno moltiplicata per probabilità) è zero, risulteranno nascoste (ma non cancellate), in modo da non intasare la visualizzazione della pagina. Quando il file viene riaperto, per una corretta visualizzazione, è consigliabile cliccare sempre prima su Modifica valori poi su Blocca valori, anche se non si intende apportare modifiche. Ovviamente la tabella può essere rimodificata in un secondo momento per aggiornare la situazione.

Volutamente non ci sono valori di rilevanza o probabilità già precompilati, in modo da non condizionare l'analisi del proprio contesto, considerando che quel che è molto rilevante o probabile per un utente in un dato scenario, può non esserlo per un altro. Dopo la compilazione, è possibile ordinare gli scenari in base al rischio risultante e "marcare" le situazioni per cui ci sono già adeguate misure preventive in atto, cliccando nel pulsante della colonna Conformità attuale; sugli scenari restanti l'utente sa che deve intervenire. Altri ordinamenti possibili, con i rispettivi pulsanti, sono quello in ordine alfabetico dei contesti e quello in base alla conformità, in modo da avere in cima tutti gli scenari che richiedono attenzione.

Il file comprende comunque a fondo pagina delle istruzioni per l'uso dettagliate.

Aud-IT è personalizzabile: oltre a modificare quelli esistenti, possono essere aggiunti nuovi scenari e nuove minacce, basta agire leggermente sul codice HTML come indicato nelle istruzioni presenti in Aud-IT. Per modificare i campi testuali già compilati, non è necessario cliccare su Modifica valori, è sufficiente cliccare nella cella e (sovra)scrivere il contenuto. Anche in questo caso, rimane comunque necessario salvare poi il file in formato "webpage completa" per non perdere le modifiche.

In breve, Aud-IT serve per delineare il quadro attuale dei rischi di sicurezza e avere a portata di mano un po' di indicazioni precompilate riguardanti prevenzione e reazione, con l'ultima colonna Note che funge da taccuino per appunti e segnalazioni personali. Il focus della tabella è sulla sicurezza e sui PC, quindi gli scenari incentrati principalmente sulla privacy, come il fingerprinting, non sono stati inclusi, così come non si fa riferimento alla gestione degli smartphone, ma essendo un file modificabile potete arricchirlo e "tematizzarlo" come preferite.

Nota per gli utilizzatori di adblocker o filtri cosmetici delle pagine HTML:

se non vengono visualizzati i pulsanti Istruzioni per l'uso e Indietro ↑, potrebbe essere necessario aggiungere il filtro personalizzato #@#.back-to-top:not(body):not(html) nell'adblocker attivo (come uBlock Origin, ad esempio).