DAEMON Tools compromesso: alcune versioni contengono una backdoor (aggiornato: 5 maggio 2026, ore 17:58)

- a cura di: massimo.valenti

- Commenti:

- Letture:

- Aggiornato: 05/05/2026, 17:58

- Pubblicato: 05/05/2026, 19:19

Per favore, aggiungi TurboLab.it alle eccezioni del tuo Ad Blocker. Siamo un progetto no-profit, e la pubblicità è indispensabile per pagare le spese.

In alternativa, puoi sostenerci con una donazione.

Rispetteremo ogni tua scelta, e potrai sempre utilizzare il sito senza limitazioni.

Un software che milioni di utenti installano con piena fiducia, scaricandolo direttamente dal sito ufficiale del produttore, firmato digitalmente con un certificato legittimo, per quasi un mese ha distribuito una backdoor. È lo scenario da incubo che ha colpito DAEMON Tools, il celebre strumento di emulazione di unità virtuali per Windows, vittima di un attacco alla supply chain scoperto dal Global Research and Analysis Team (GReAT) di Kaspersky. L'infezione è attiva dall'8 aprile 2026 e ha raggiunto utenti in oltre cento paesi, Italia compresa.

L'attacco ha preso di mira il sito ufficiale di DAEMON Tools, compromettendo gli installer delle versioni dalla 12.5.0.2421 alla 12.5.0.2434. Tre file eseguibili manomessi: DTHelper.exe, DiscSoftBusServiceLite.exe e DTShellHlp.exe, tutti installati nella directory principale del programma.

Il dettaglio più inquietante è che ogni file trojanizzato porta la firma digitale valida di AVB Disc Soft, lo sviluppatore di DAEMON Tools. Per il sistema operativo e per la stragrande maggioranza degli antivirus, quei binari erano perfettamente legittimi.

L'infrastruttura di comando e controllo (C&C) si appoggia a un dominio registrato con la tecnica del typosquatting - env-check.daemontools[.]cc - creato appena una settimana prima dell'inizio dell'attacco. Kaspersky ha notificato AVB Disc Soft affinché possa intervenire e sta bloccando attivamente gli installer compromessi.

Il malware opera con una struttura modulare e progressiva, pensata per massimizzare la raccolta di informazioni e minimizzare l'esposizione.

Al primo stadio c'è un raccoglitore di informazioni. Si avvia automaticamente a ogni accensione del sistema e contatta il server C&C inviando indirizzo MAC, nome host, nome di dominio DNS, elenco dei processi in esecuzione, software installato e impostazioni linguistiche. Una radiografia completa della macchina.

Il secondo è una backdoor minimalista, distribuita in modo selettivo solo ad alcune vittime sulla base dei dati raccolti. Scarica ulteriori payload, esegue comandi shell e lancia moduli shellcode direttamente in memoria, senza toccare il disco.

Il terzo stadio è il più sofisticato: un RAT (Remote Access Trojan) fino a quel momento sconosciuto, battezzato dai ricercatori QUIC RAT. Supporta una gamma insolitamente ampia di protocolli di comunicazione - HTTP, UDP, TCP, QUIC, DNS e HTTP/3 - ed è capace di iniettare payload malevoli nei processi notepad.exe e conhost.exe. La varietà di protocolli non è un esercizio accademico: serve a eludere il filtraggio di rete, sfruttando canali che molti firewall aziendali lasciano passare senza ispezione approfondita.

C'è poi un fattore strutturale che aggrava tutto. DAEMON Tools richiede accesso a basso livello al sistema e privilegi amministrativi elevati - gli stessi che l'attaccante eredita automaticamente, ottenendo un punto d'appoggio profondo all'interno del sistema operativo. Gli aggressori hanno inoltre sfruttato un servizio Windows legittimo per garantire la persistenza.

La telemetria di Kaspersky ha registrato diverse migliaia di tentativi di installazione di payload malevoli in oltre cento paesi e territori. La maggior parte delle vittime si concentra in Russia, Brasile, Turchia, Spagna, Germania, Francia, Italia e Cina. Il 90% circa degli utenti colpiti è rappresentato da utenti domestici; il restante 10% appartiene ad aziende e organizzazioni.

Il dato più significativo, però, riguarda l'attività mirata. Su una dozzina scarsa di macchine gli attaccanti hanno condotto operazioni manuali, distribuendo payload aggiuntivi tra cui un iniettore di shellcode e RAT sconosciuti. Queste macchine appartengono a organizzazioni nei settori commercio al dettaglio, ricerca scientifica, pubblica amministrazione e manifattura, con Russia, Bielorussia e Thailandia tra i paesi colpiti. I refusi e le incoerenze riscontrati nei comandi eseguiti suggeriscono un intervento umano diretto, non un'automazione cieca.

Al momento della pubblicazione, l'attacco non è attribuito ad alcun gruppo noto. I ricercatori hanno identificato artefatti in lingua cinese all'interno degli impianti malevoli, ma si guardano bene dal trarne conclusioni affrettate. Il profilo dell'operazione - targeting industriale ristretto, attività manuale su obiettivi selezionati, uso di un RAT precedentemente sconosciuto con capacità multiprotocollo - punta verso un attore con capacità offensive significative.

Georgy Kucherin, ricercatore senior del GReAT di Kaspersky, inquadra la gravità dell'incidente con parole nette: «Una compromissione di questa natura aggira le difese perimetrali tradizionali perché gli utenti si fidano implicitamente di un software firmato digitalmente e scaricato direttamente dal sito ufficiale del produttore. Per questo motivo l'attacco a DAEMON Tools è passato inosservato per circa un mese. Questo intervallo di tempo indica a sua volta che l'attore della minaccia è sofisticato e dispone di capacità offensive avanzate».

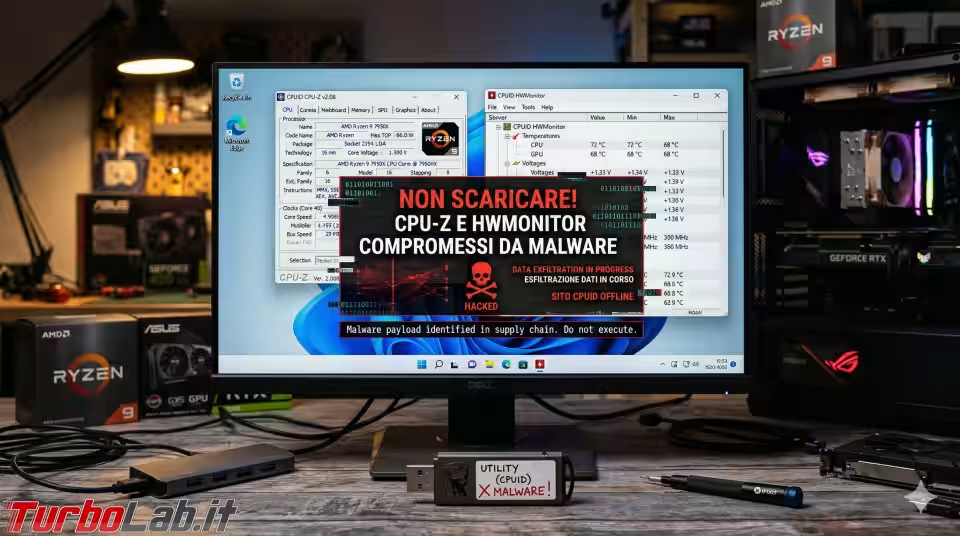

L'incidente DAEMON Tools non è un caso isolato. È il quarto attacco alla catena di distribuzione che Kaspersky indaga nel solo 2026, dopo quelli che hanno coinvolto eScan, Notepad++ e CPU-Z. Il parallelo più calzante resta l'attacco a 3CX del 2023, anch'esso rimasto silente per circa un mese prima della scoperta.

» Leggi: Non scaricare! CPU-Z e HWMonitor compromessi da malware

I numeri parlano da soli. Entro la fine del 2025 la telemetria Kaspersky aveva già individuato quasi 19.500 pacchetti malevoli all'interno di progetti open source, con un incremento del 37% rispetto alla fine del 2024. Gli attacchi alla supply chain si sono confermati come la minaccia informatica più diffusa per le aziende nell'ultimo anno.

Il meccanismo è sempre lo stesso e funziona perché sfrutta la fiducia. Nessun utente ragionevole sospetta di un installer scaricato dal sito ufficiale e firmato con il certificato del produttore. Ed è esattamente questa fiducia a rappresentare la superficie d'attacco più difficile da proteggere.

Se avete DAEMON Tools installato su un sistema Windows, la prudenza impone azioni immediate. Le indicazioni di Kaspersky:

Per chi opera in contesti organizzativi, il consiglio è di trattare la questione con la stessa urgenza che si riserverebbe a una compromissione accertata. Un mese di finestra d'attacco è un'eternità, e il fatto che il 10% delle vittime sia costituito da realtà aziendali rende la questione tutt'altro che marginale. La firma digitale valida, in questo caso, non ha protetto nessuno. Ha fatto esattamente l'opposto.

Fonti: kaspersky.com, techzine.eu, datamanager.it