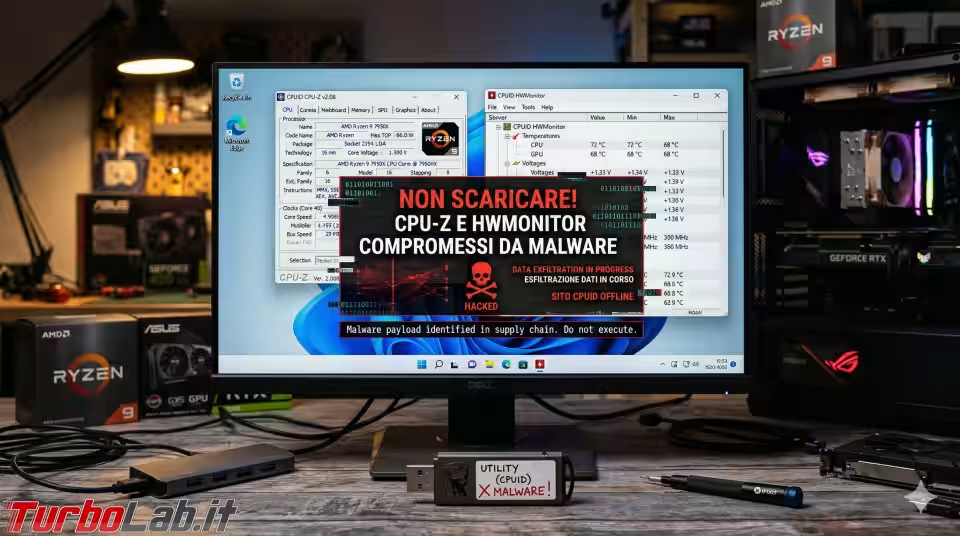

Non scaricare! CPU-Z e HWMonitor compromessi da malware (aggiornato: 10 aprile 2026, ore 09:31)

- a cura di: massimo.valenti

- Commenti:

- Letture:

- Aggiornato: 10/04/2026, 09:31

- Pubblicato: 10/04/2026, 09:53

Per favore, aggiungi TurboLab.it alle eccezioni del tuo Ad Blocker. Siamo un progetto no-profit, e la pubblicità è indispensabile per pagare le spese.

In alternativa, puoi sostenerci con una donazione.

Rispetteremo ogni tua scelta, e potrai sempre utilizzare il sito senza limitazioni.

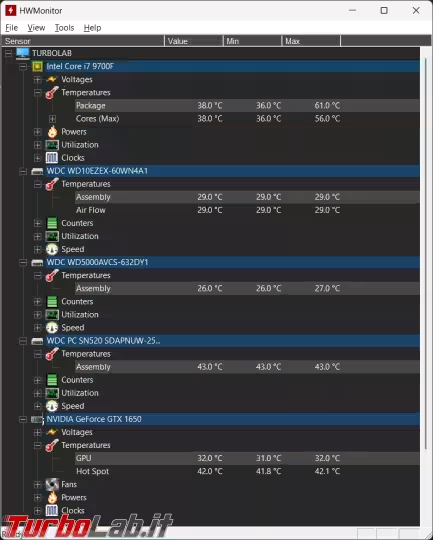

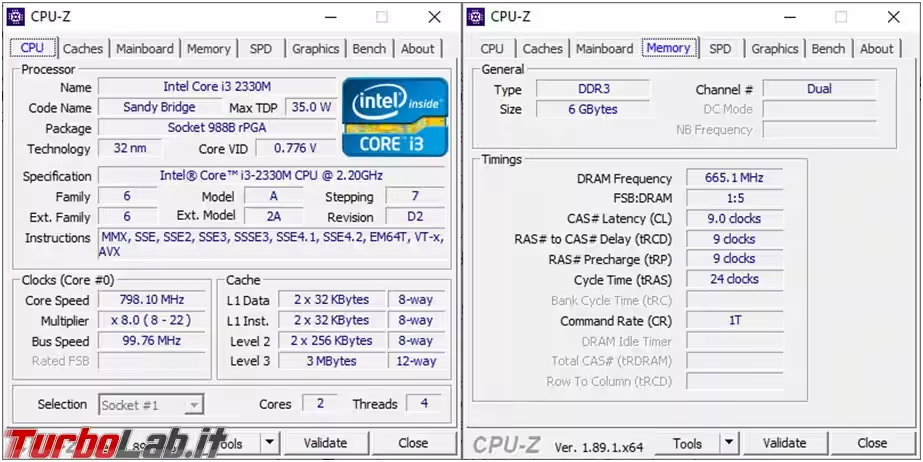

Chi si occupa di hardware per PC conosce bene CPU-Z e HWMonitor. Strumenti gratuiti, realizzati dalla storica azienda CPUID, che da anni rappresentano un punto di riferimento per chiunque debba monitorare temperature, tensioni, frequenze o semplicemente verificare le specifiche di un processore. Leggeri, gratuiti, onnipresenti nelle chiavette USB di ogni tecnico che si rispetti. Proprio per questo quello che circola in queste ore è particolarmente inquietante: entrambi i programmi sarebbero stati compromessi in quello che ha tutte le caratteristiche di un attacco alla supply chain. Il sito di CPUID è stato messo offline poco dopo le prime segnalazioni.

La testata tedesca igorslab.de ha pubblicato un avviso esplicito su download sospetti di HWMonitor, invitando gli utenti alla cautela. Il titolo non lascia spazio a interpretazioni: i file distribuiti attraverso i canali ufficiali di CPUID avrebbero fatto scattare l'allarme presso diversi motori antivirus. I dettagli tecnici completi - quale payload malevolo sia stato eventualmente iniettato negli installer, quale vettore di infezione sia stato utilizzato, da quando i file compromessi fossero disponibili - non sono ancora stati confermati in modo indipendente. CPUID non ha rilasciato alcuna dichiarazione ufficiale.

Quello che si può dire con ragionevole certezza è che le versioni più recenti dei due strumenti sono quelle sotto scrutinio. Le versioni precedenti, già scaricate e in uso, non sembrano coinvolte. Solo chi ha aggiornato o installato CPU-Z o HWMonitor negli ultimi giorni ha motivo di preoccuparsi.

A complicare il quadro c'è un elemento preesistente. Il 30 gennaio 2026 è stata pubblicata la CVE-2025-65264, una vulnerabilità che colpisce il kernel driver di CPU-Z nelle versioni fino alla 2.17 compresa. La classificazione è CWE-20: validazione insufficiente degli input. In termini concreti, il driver - che opera con privilegi elevati per accedere direttamente all'hardware - non verifica correttamente i valori forniti dall'utente attraverso la sua interfaccia IOCTL.

» Leggi anche: Teniamo sotto controllo le temperature del computer

Il risultato: un attaccante con accesso locale, senza necessità di privilegi di amministratore, può inviare richieste IOCTL appositamente costruite per leggere aree di memoria del kernel altrimenti inaccessibili. Una vulnerabilità di tipo Information Disclosure che, da sola, non consente l'esecuzione di codice arbitrario, ma apre comunque spazi concreti per scenari di escalation dei privilegi e di esfiltrazione di dati sensibili.

Va detto chiaramente: la CVE-2025-65264 è un difetto nel codice del driver, non una compromissione degli installer. Nessuna fonte collega esplicitamente questa vulnerabilità all'attacco alla supply chain segnalato da igorslab.de. Potrebbero essere due problemi completamente indipendenti. La coincidenza temporale e il fatto che entrambi riguardino lo stesso software meritano però attenzione.

Gli attacchi alla supply chain software colpiscono il punto cieco della fiducia. L'utente scarica un programma da quello che ritiene il canale ufficiale. L'installer ha il nome giusto, l'icona giusta, magari persino una firma digitale valida se l'attaccante ha compromesso le chiavi di firma del produttore. Non c'è motivo apparente di sospettare nulla.

CPU-Z e HWMonitor sono strumenti che, per loro stessa natura, richiedono accesso profondo al sistema. Il kernel driver di CPU-Z gira con i massimi privilegi. Se un attaccante riesce a iniettare codice malevolo in un installer che l'utente esegue volontariamente - e che a sua volta carica un driver nel kernel - il livello di compromissione potenziale è massimo. Non stiamo parlando di un'estensione del browser che ruba i cookie: stiamo parlando di codice che potrebbe operare al livello più basso del sistema operativo.

» Leggi anche: Conosci a fondo il tuo computer e tutte le sue componenti hardware

Il contesto non aiuta a rasserenare gli animi. Solo due settimane fa il gruppo noto come TeamPCP ha condotto un attacco alla supply chain su larga scala che ha preso di mira strumenti di sviluppo software come Trivy, Checkmarx e LiteLLM, con stime iniziali che parlano di oltre mille ambienti SaaS aziendali potenzialmente coinvolti. Quell'attacco non ha alcun legame noto con la vicenda CPUID, ma fotografa bene quanto questo tipo di minaccia sia diventato frequente e sofisticato.

In attesa di informazioni definitive, alcune azioni immediate sono d'obbligo:

Per chi utilizza versioni datate di CPU-Z, precedenti alla 2.17, il rischio legato alla supply chain sembra basso. Resta però aperta la questione della CVE-2025-65264, che colpisce proprio quelle versioni e per la quale non risulta al momento una patch disponibile - dato che, comprensibilmente, CPUID ha altre priorità in queste ore.

Questa vicenda mette nuovamente in luce un problema strutturale. Strumenti come CPU-Z e HWMonitor sono sviluppati da team piccoli, con risorse limitate rispetto ai colossi del software. Non dispongono di infrastrutture di sicurezza paragonabili a quelle di Microsoft o Google. Eppure il loro software gira con privilegi di livello kernel su milioni di PC. Il divario tra il livello di accesso concesso e il livello di protezione dell'infrastruttura di distribuzione è, in casi come questo, enorme.

Fino a quando CPUID non fornirà una ricostruzione completa dell'accaduto - quali versioni sono state effettivamente compromesse, per quanto tempo, con quale payload e attraverso quale vettore - ci si muove nel territorio delle ipotesi informate. Ma quando il proprio kernel driver potrebbe essere stato manipolato, aspettare conferme prima di agire è esattamente la scelta sbagliata.

Fonti: igorslab.de, sentinelone.com

Nessuno ha ancora commentato.