OneCritto 2.9.2: il password manager desktop open source e offline arriva gratis per Windows e Linux (aggiornato: aprile 2026)

- a cura di: luposolitario1

- Commenti:

- Letture:

- Aggiornato: 15/04/2026, 15:04

- Pubblicato: 15/04/2026, 14:55

Per favore, aggiungi TurboLab.it alle eccezioni del tuo Ad Blocker. Siamo un progetto no-profit, e la pubblicità è indispensabile per pagare le spese.

In alternativa, puoi sostenerci con una donazione.

Rispetteremo ogni tua scelta, e potrai sempre utilizzare il sito senza limitazioni.

Quante password dobbiamo ricordare ogni giorno? Email, social, banca, e-commerce, servizi di streaming... l'elenco è infinito. L'errore più comune è riutilizzare la stessa password ovunque: basta che un solo servizio venga violato perché i malintenzionati possano entrare in tutti gli altri account dove abbiamo usato la stessa credenziale.

La soluzione esiste e si chiama password manager: un programma che custodisce tutte le nostre password in un unico archivio cifrato, protetto da una sola "Master Password". Invece di ricordarne centinaia, basterà ricordarne una sola - ma robusta!

In questa guida scopriremo OneCritto, un password manager completamente offline e open source che funziona su **Windows, Linux . A differenza di molti concorrenti, OneCritto non usa il cloud: tutti i dati restano sul nostro computer, cifrati con algoritmi di livello militare (AES-256-GCM + Argon2id). Nessun account da creare, nessuna telemetria, nessun abbonamento.

Ma OneCritto non è "solo" un gestore di password: al suo interno troviamo un generatore di password, un sistema per cifrare e archiviare file nel vault, un gestore di connessioni SSH, un motore di sicurezza chiamato Sentinel che analizza la salute del nostro archivio, e perfino un Breach Control che verifica se le nostre password sono finite in qualche data breach - senza mai inviarle su Internet.

Pronti? Cominciamo!

OneCritto è un'applicazione desktop multi-piattaforma basata su Java (JavaFX 21). È disponibile gratuitamente per Windows, Linux

Installazione su Windows

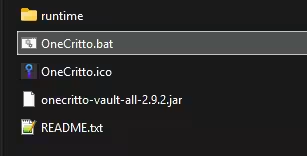

Su Windows, OneCritto viene distribuito come pacchetto autonomo: non è necessario installare Java separatamente, perché il programma include già tutto il necessario (runtime incluso).

C:\OneCritto oppure sul Desktop).

Suggerimento: per comodità possiamo creare un collegamento sul desktop puntando a OneCritto.bat, così da avviare il programma con un doppio click come qualsiasi altro software.

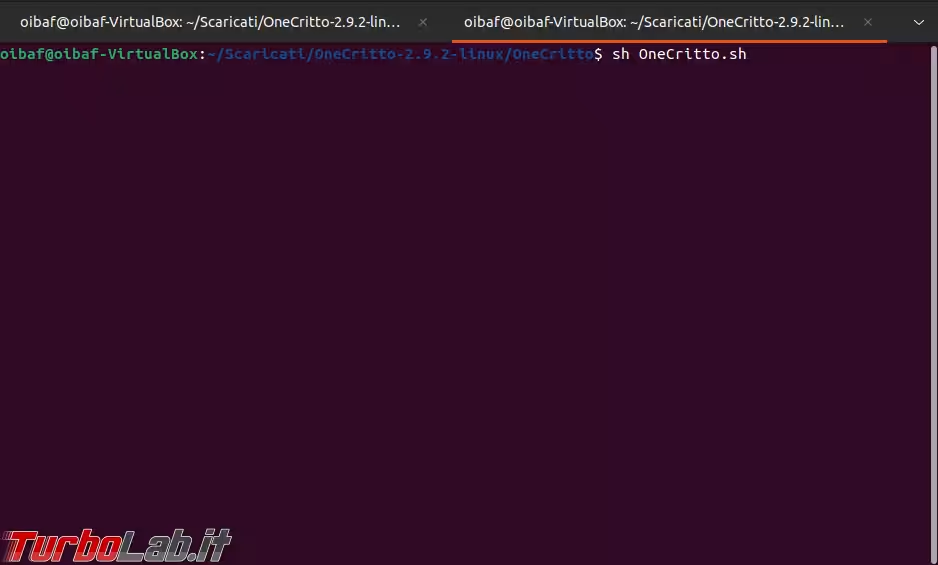

Installazione su Linux

Su Linux, OneCritto viene distribuito come archivio con uno script di avvio.

~/OneCritto).chmod +x OneCritto.sh./OneCritto.sh

Nota importante per utenti Linux: quando creiamo un nuovo vault, assicuriamoci che il nome del file termini con l'estensione .onecritto (ad esempio miovault.onecritto). Su Linux l'estensione non viene aggiunta automaticamente, e senza di essa il file picker non mostrerà il vault in fase di apertura.

Primo avvio

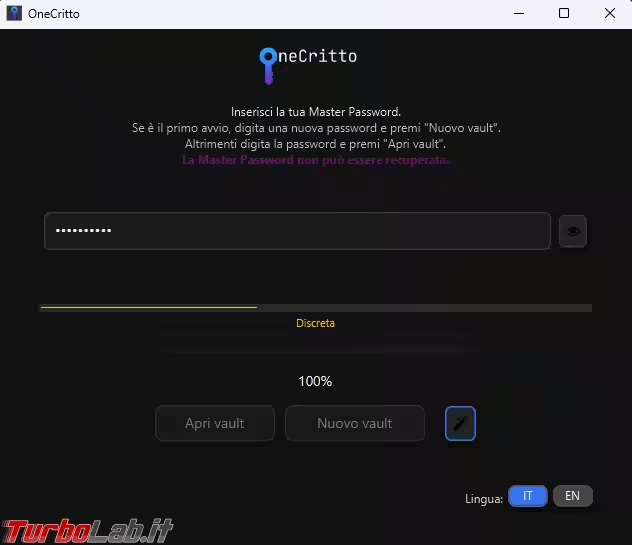

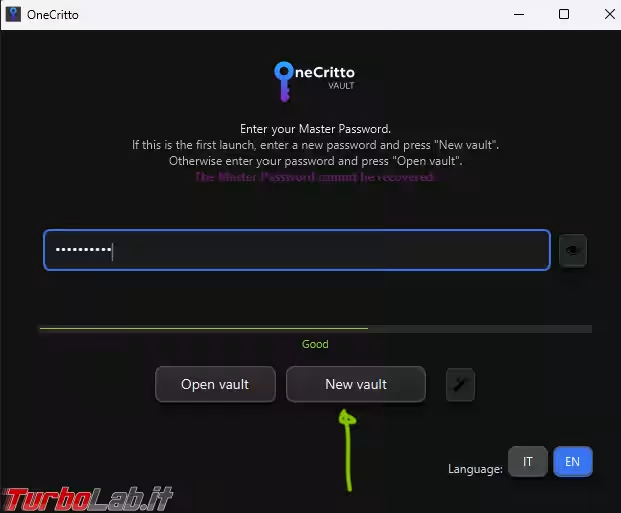

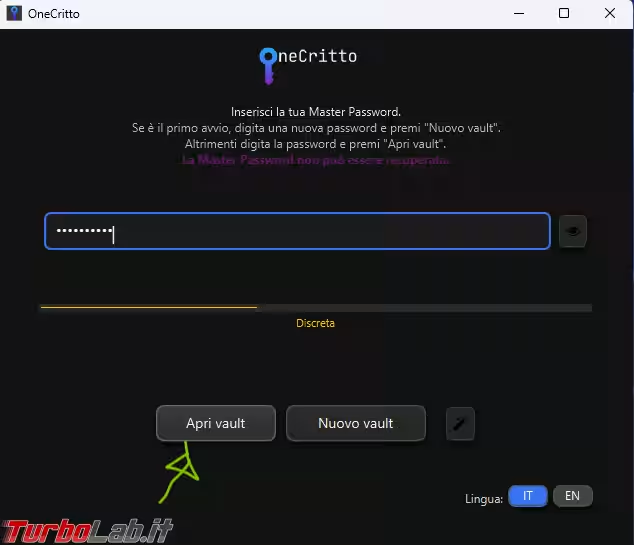

Passo 1: scegliere la Master Password

Questa è la password più importante di tutte: protegge l'intero vault. Scegliamola con cura!

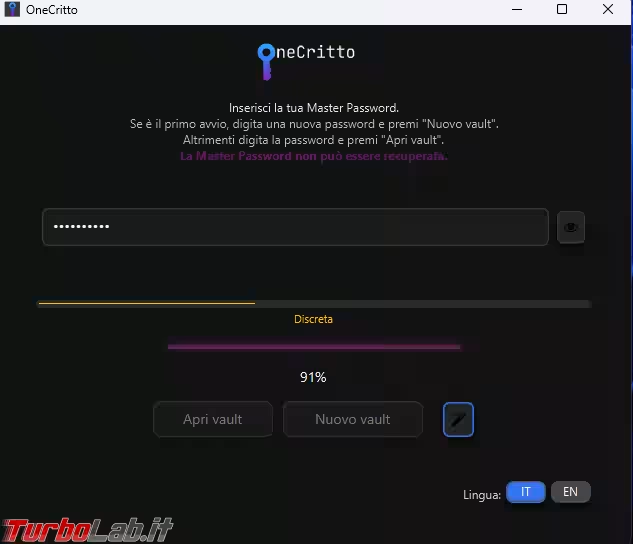

OneCritto ci aiuta a scegliere una buona password grazie alla barra di forza in tempo reale: mentre digitiamo, un indicatore colorato ci mostra la robustezza della password con un rating che va da Critico (rosso) a Forte (verde).

Requisiti minimi:

⚠️ ATTENZIONE: se dimentichiamo la Master Password, non c'è modo di recuperarla. Non esiste una funzione "Password dimenticata" perché OneCritto non ha server, non ha cloud e non conserva la nostra password da nessuna parte. La cifratura è irreversibile senza la password corretta.

Il vault è il cuore di OneCritto: un unico file con estensione .onecritto che contiene tutte le nostre password, note, connessioni ssh e file cifrati. Pensiamolo come una cassaforte digitale protetta dalla nostra Master Password.

Passo 2: avviare la creazione

Dalla schermata di login, clicchiamo su "New vault" (o Nuovo vault).

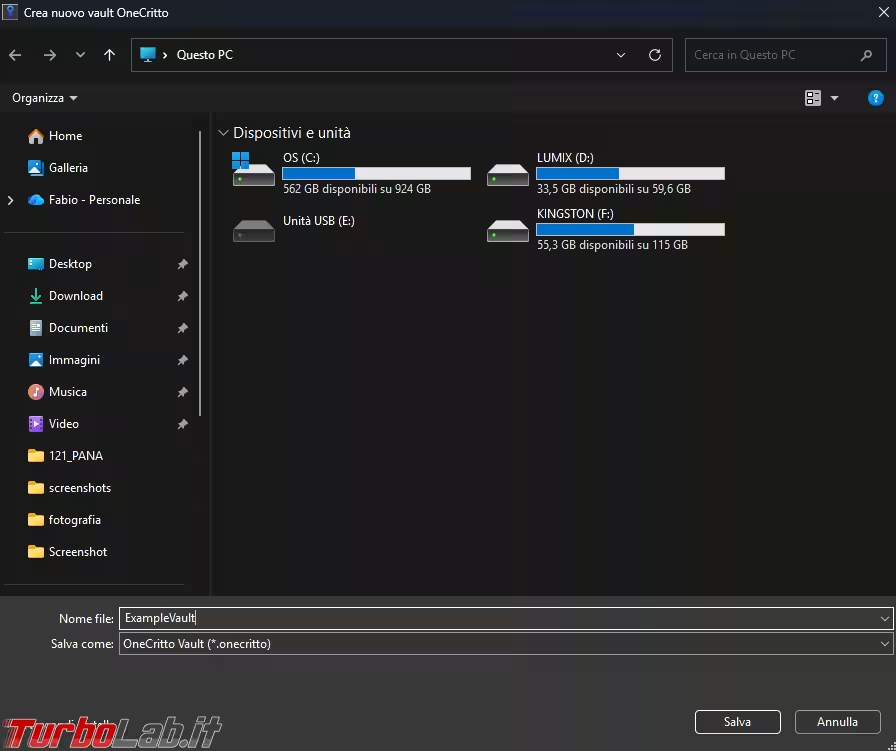

Passo 3: scegliere la posizione

Ci verrà chiesto dove salvare il file del vault. Scegliamo una cartella a nostro piacimento e diamo un nome al file. L'estensione .onecritto verrà aggiunta automaticamente (su Windows )

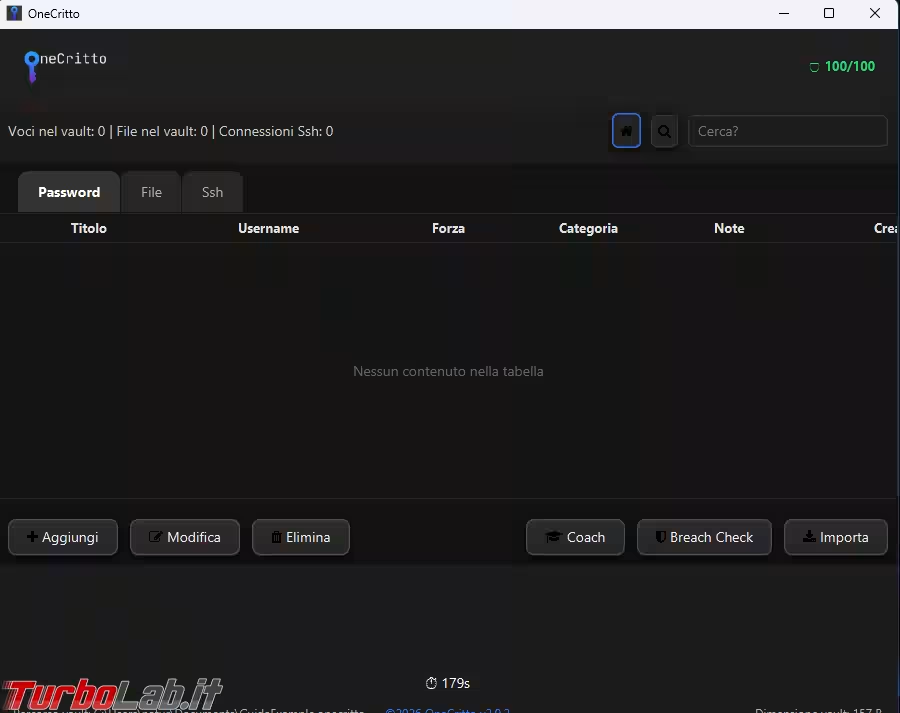

Passo 4: il vault è pronto!

Dopo aver confermato OneCritto creerà il vault e ci porterà direttamente nella schermata principale. Il file .onecritto è stato creato nella posizione scelta: è un singolo file che possiamo copiare, spostare o archiviare come backup anche su supporto USB.

Cosa succede "sotto il cofano"

Quando creiamo un vault, OneCritto esegue queste operazioni:

Aprire un vault già esistente è semplicissimo.

.onecritto dal filesystem.

Una progress bar ci mostrerà l'avanzamento dell'operazione: la derivazione della chiave tramite Argon2id richiede qualche istante (è progettata per essere "lenta" così da scoraggiare attacchi brute-force).

Se la password è corretta, il vault si aprirà e vedremo le nostre entry nella tabella principale. Se è errata, OneCritto mostrerà un messaggio di errore.

Nota tecnica: all'apertura del vault, OneCritto decifra in memoria solo i metadati delle entry (titoli, credenziali, connessioni SSH). I file allegati cifrati restano come blob su disco e vengono decifrati solo su richiesta, quando li apriamo o li esportiamo. Questo approccio riduce al minimo la dimensione e l'esposizione dei dati sensibili in RAM.

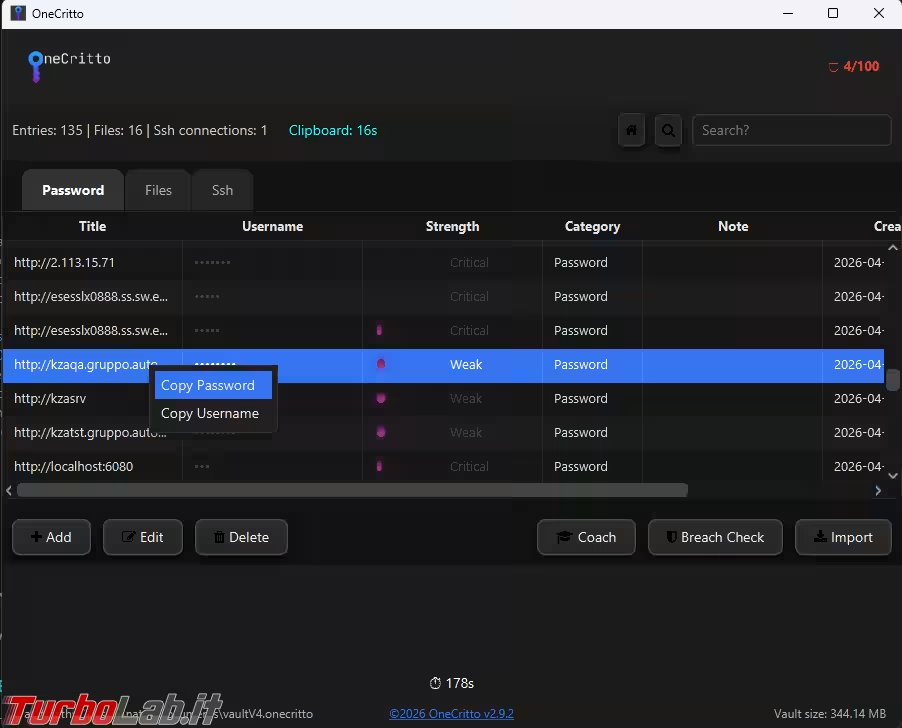

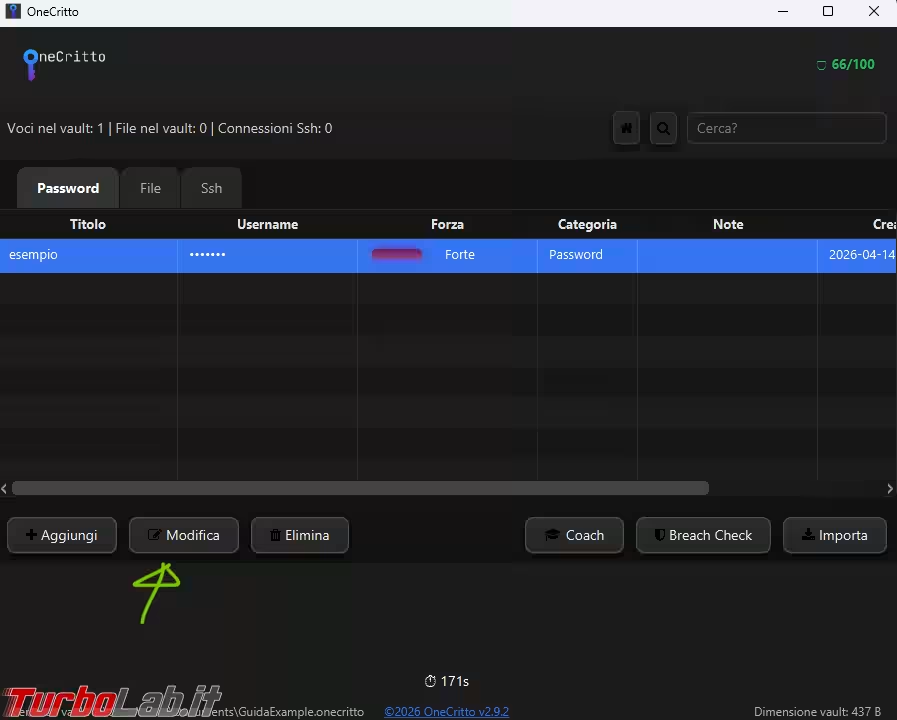

Una volta aperto il vault, ci troviamo nella schermata principale. L'interfaccia utilizza un elegante tema scuro pensato per ridurre l'affaticamento visivo durante l'uso prolungato.

Al centro campeggia la tabella delle password con le colonne: Titolo, Username (mascherato), Forza (barra colorata), Categoria, Note (mascherate), Data Creazione e Data Cambio Password. Tutte le colonne sono ordinabili con un click sull'intestazione.

Nella parte superiore troviamo le tab per navigare tra le diverse sezioni:

Un campo di ricerca globale permette di trovare istantaneamente qualsiasi entry filtrando per titolo, username, categoria e note. Un pulsante Home resetta il filtro per mostrare nuovamente tutte le voci.

Sicurezza visiva: i campi Username e Note nella tabella sono mostrati con la maschera "•••••" per evitare che qualcuno alle nostre spalle possa leggere informazioni sensibili (shoulder surfing).

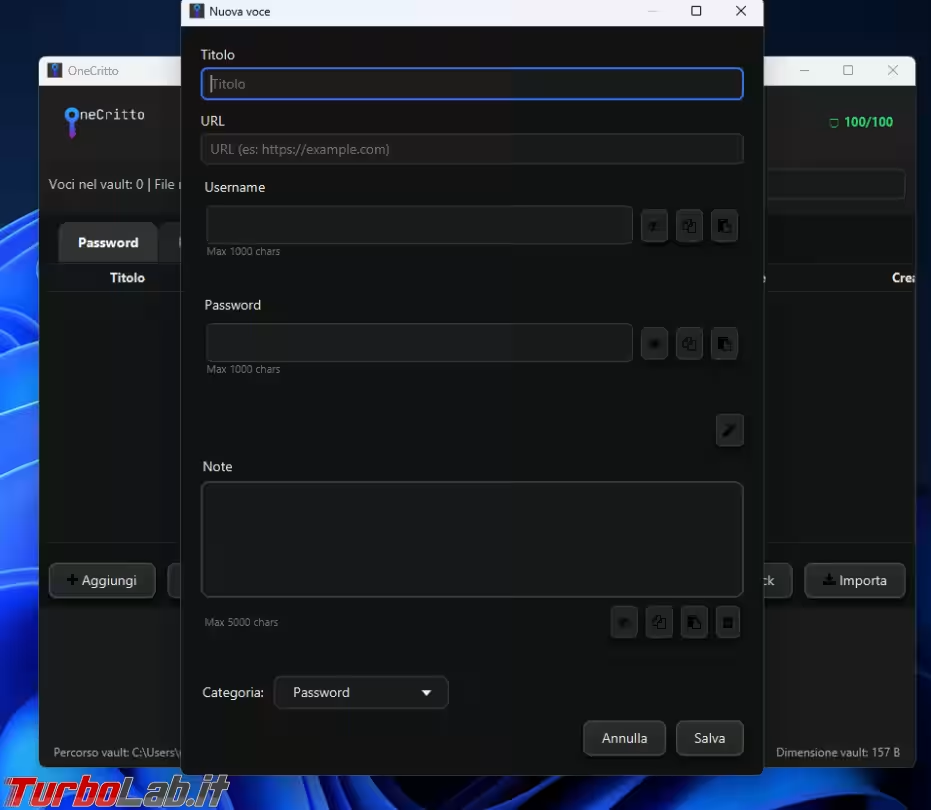

Vediamo ora come aggiungere la nostra prima password al vault.

Passo 1: aprire il form di aggiunta

Clicchiamo sul pulsante "Aggiungi" nella toolbar (o usiamo la scorciatoia da tastiera, se disponibile).

Si aprirà una finestra con i campi da compilare.

Passo 2: compilare i campi

I campi disponibili sono:

Mentre digitiamo la password, una barra di forza in tempo reale ci indica quanto è robusta. Lo stesso motore Sentinel che analizza l'intero vault viene usato qui per darci un feedback immediato.

Passo 3: usare il generatore (opzionale)

Non sappiamo che password scegliere? Nessun problema! Direttamente dal form possiamo aprire il Generatore di Password cliccando sull'icona dedicata accanto al campo password. .

Passo 4: salvare

Premiamo "Salva" per aggiungere la entry al vault. OneCritto salverà immediatamente il vault su disco: non c'è rischio di perdere dati perché ci siamo dimenticati di premere "Salva" manualmente.

OneCritto registra automaticamente la data di creazione e la data dell'ultimo cambio password per ogni entry. Queste informazioni saranno usate da Sentinel per segnalarci le password vecchie da ruotare.

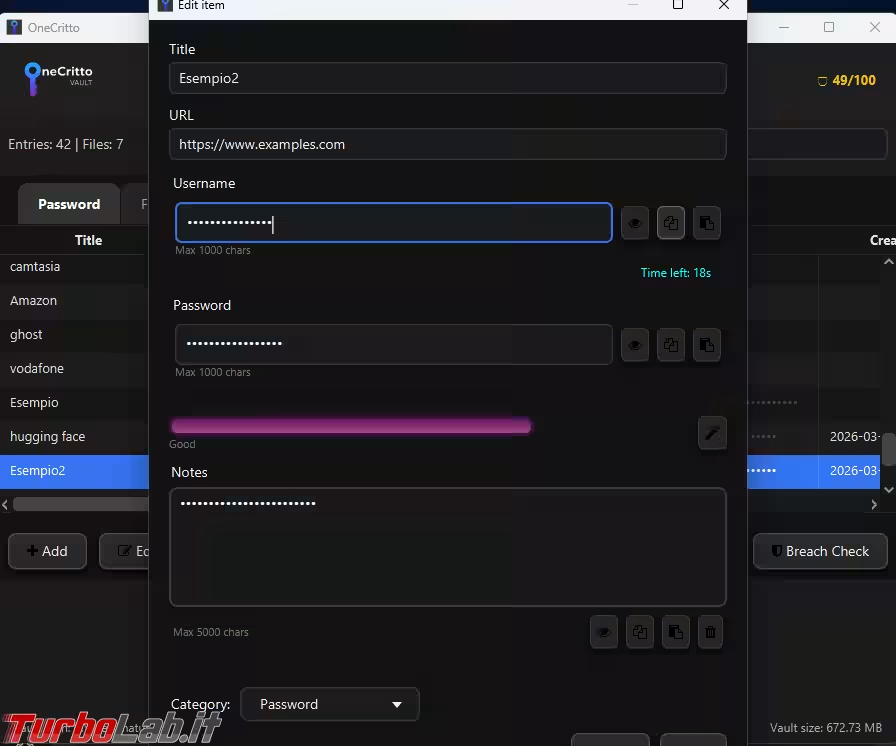

Modificare una entry

Per modificare una entry esistente abbiamo due opzioni:

Si aprirà lo stesso form dell'aggiunta, ma con i campi già precompilati. Modifichiamo ciò che serve e premiamo "Salva".

Nota: se cambiamo la password, OneCritto aggiorna automaticamente il timestamp "Data cambio password". Questo dato è fondamentale per Sentinel, che ci avviserà quando una password diventa troppo vecchia.

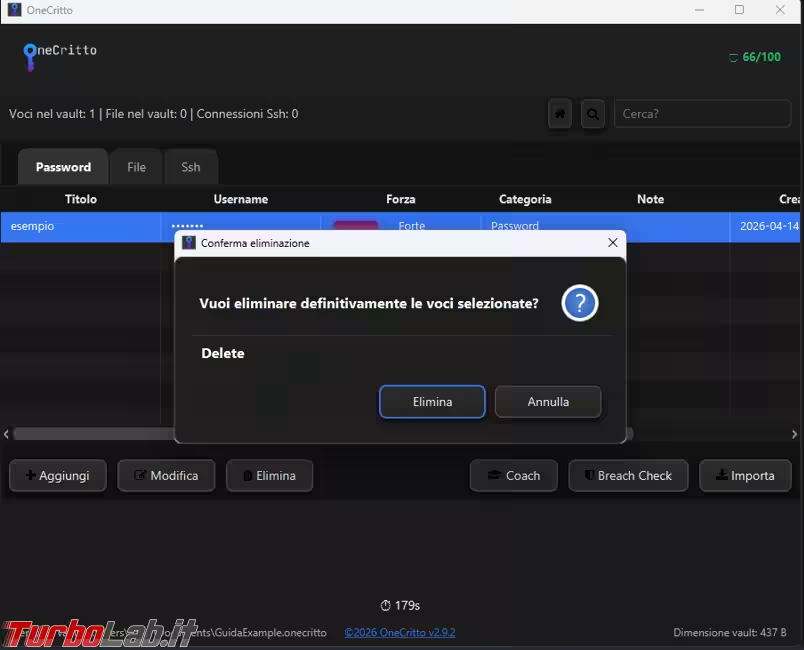

Eliminare una o più entry

Dopo la conferma, le entry vengono cancellate definitivamente e il vault viene risalvato su disco.

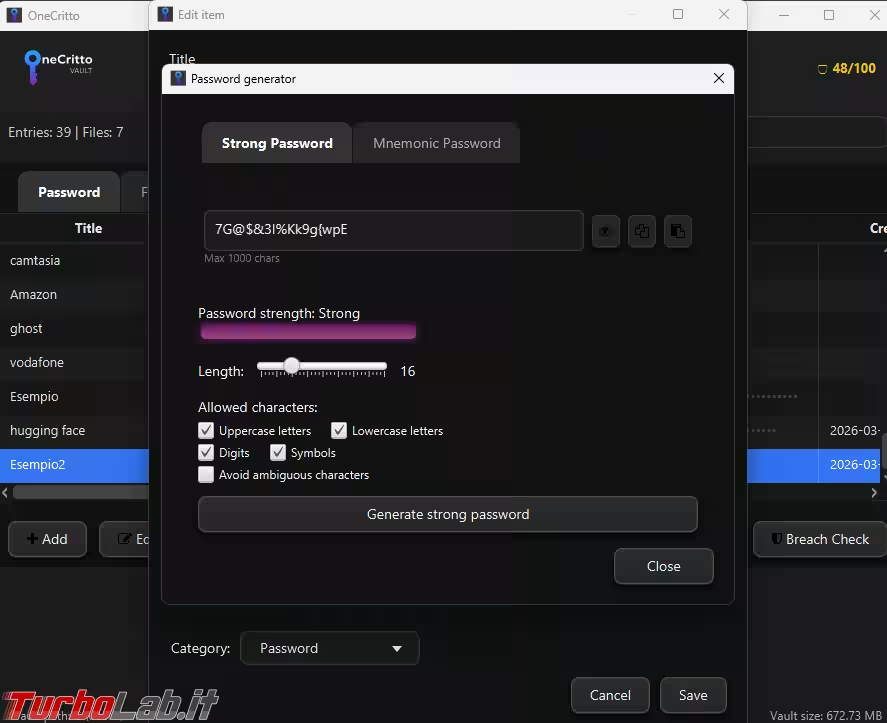

Una delle funzionalità più utili di OneCritto è il generatore di password integrato. Usarlo è fondamentale: una password generata casualmente è enormemente più sicura di qualsiasi password che possiamo inventare a mente.

Tab 1: Password Forte

Questa modalità genera password completamente casuali con la massima sicurezza.

Le opzioni disponibili sono:

La password generata appare in un campo sicuro con possibilità di:

La barra di forza in tempo reale conferma la robustezza della password generata, alimentata dallo stesso motore Sentinel.

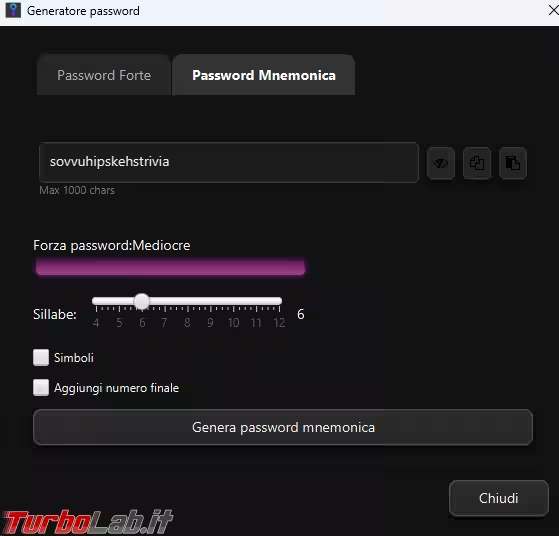

Tab 2: Password Mnemonica

Non tutte le password possono essere copiate/incollate: a volte dobbiamo digitarle a mano (es. PIN del telefono, Wi-Fi, accessi a dispositivi). Per questi casi, OneCritto offre le password mnemoniche: pronunciabili, facili da ricordare, ma comunque sicure.

Le opzioni disponibili sono:

Il risultato sarà qualcosa di pronunciabile come borikatumefa93! - molto più facile da memorizzare di x7#kQ2!mP9 ma comunque resistente agli attacchi.

Prima di proseguire con le altre funzionalità, vale la pena soffermarci su una caratteristica che distingue OneCritto da molti concorrenti: i campi sicuri (Secure Fields).

Tutti i campi che contengono dati sensibili (password, username, note) utilizzano componenti custom che implementano contromisure di sicurezza avanzate:

Memoria protetta

I dati sensibili vengono memorizzati in array di caratteri (char[]) anziché nelle classiche stringhe Java (String). Perché è importante? Le stringhe Java sono immutabili e restano in memoria fino a quando il garbage collector non le rimuove - potenzialmente per minuti. Gli array di caratteri, invece, vengono azzerati esplicitamente (wipe()) non appena non servono più, riducendo drasticamente la finestra temporale in cui i dati sono esposti in RAM.

Visualizzazione mascherata

Di default, tutti i campi sensibili mostrano il contenuto mascherato con "•••••". Possiamo rivelare il testo premendo il pulsante Reveal .

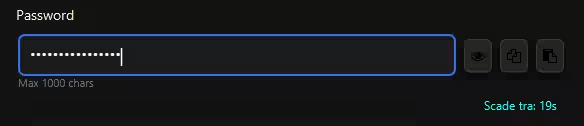

Clipboard sicura

Il pulsante Copia copia il contenuto in clipboard, ma con una garanzia in più: la clipboard viene svuotata automaticamente dopo 20 secondi. In questo modo evitiamo che la password resti in memoria di copia per ore.

Menu contestuale disabilitato

Il classico menu "tasto destro" (copia/incolla/taglia) è disabilitato ma si possono usare i bottoni copia/incolla. Nella textarea delle note la copia viene fatta sul testo selezionato e premendo il bottone copia.

OneCritto non è solo un gestore di password: possiamo archiviare al suo interno qualsiasi tipo di file, cifrandolo con lo stesso livello di protezione del vault. Documenti d'identità, certificati, chiavi private, contratti, foto sensibili - tutto viene cifrato con AES-256-GCM e incorporato nel file .onecritto.

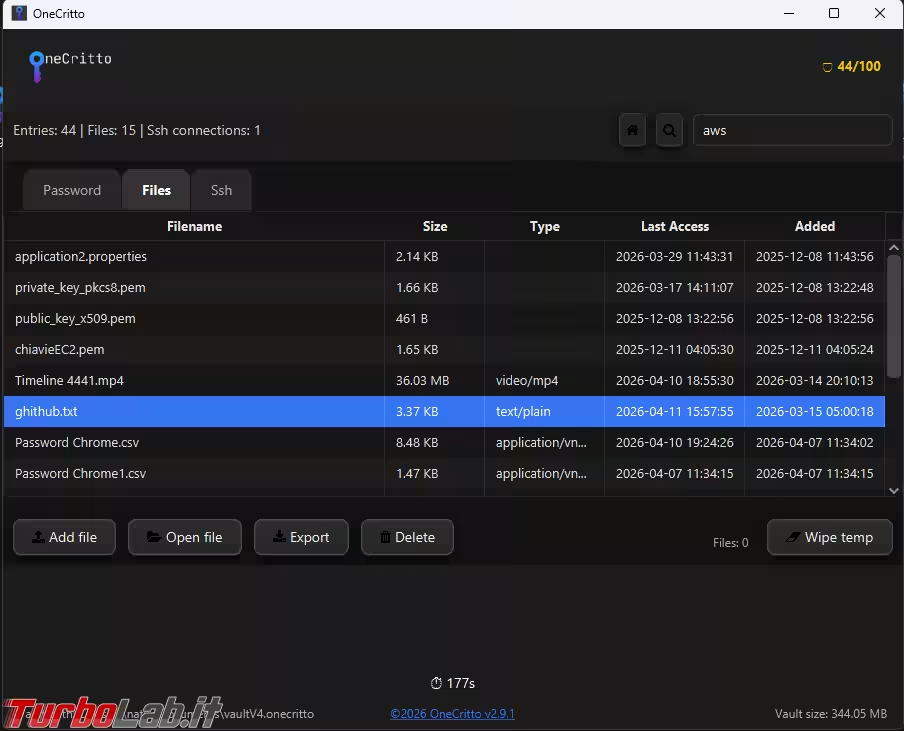

La tab File

Clicchiamo sulla tab "File" nella schermata principale per accedere alla sezione dedicata.

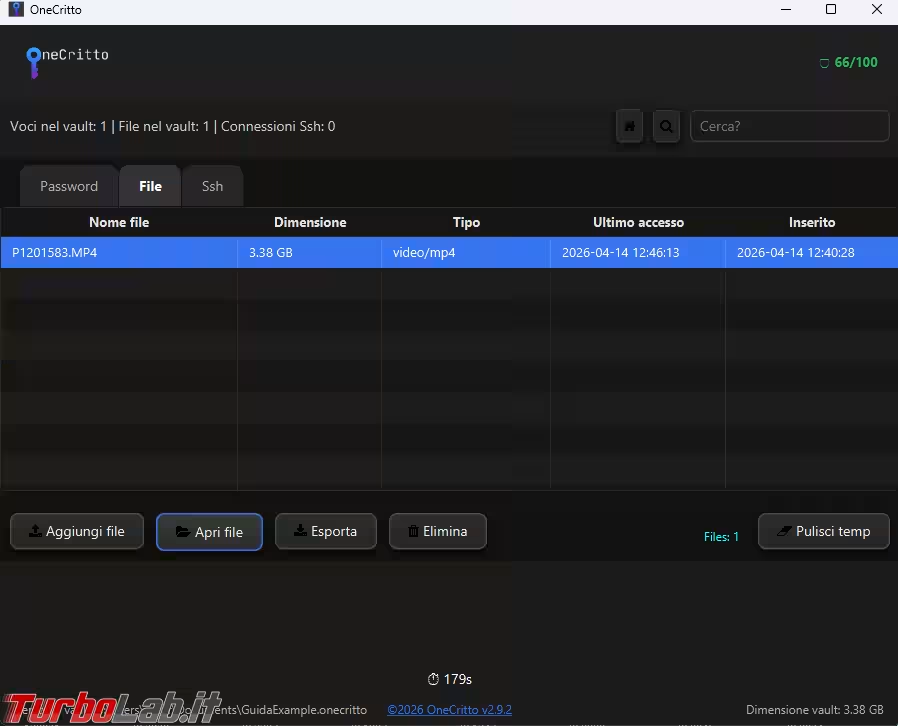

La tabella mostra per ogni file: Nome, Dimensione (in formato leggibile: KB/MB/GB), Tipo MIME, Data ultimo accesso e Data inserimento.

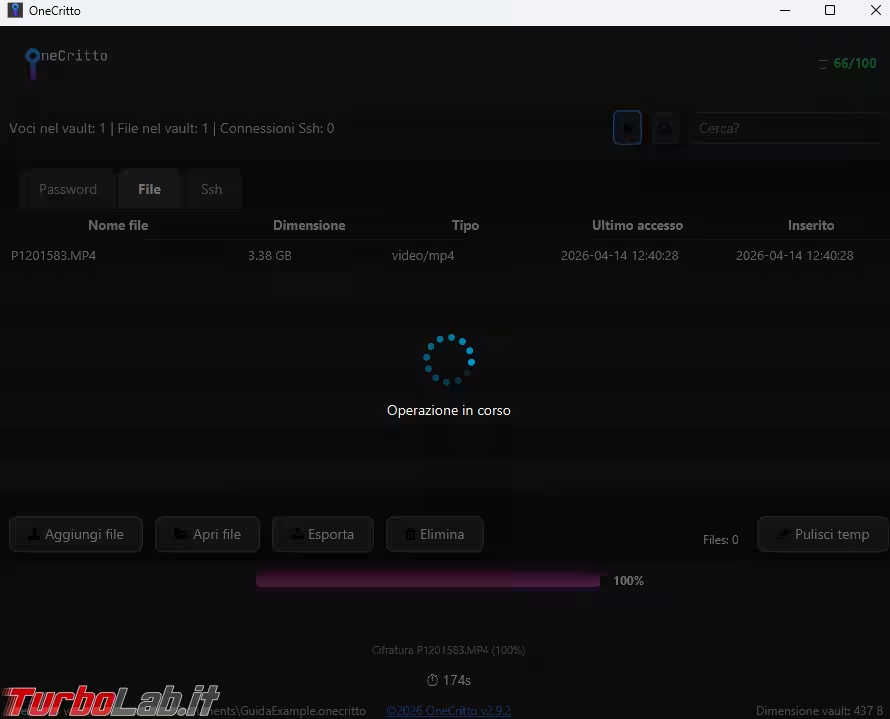

Aggiungere un file

Durante la cifratura, una progress bar mostra l'avanzamento con velocità in MB/s e tempo stimato (ETA). Per i file di grandi dimensioni, OneCritto usa la modalità streaming : il file non viene mai caricato interamente in RAM, quindi è possibile cifrare anche file molto pesanti senza problemi di memoria.

Aprire un file

Il file viene decifrato in una cartella temporanea protetta (~/.onecritto/temp/) e aperto automaticamente con l'applicazione di sistema associata (es. un PDF si aprirà con il lettore PDF predefinito).

Esportare un file

Se necessitiamo di una copia permanente in chiaro:

Nota: il file esportato è una copia in chiaro. Il file originale resta cifrato nel vault.

Eliminare un file

Il vault viene risalvato senza il file eliminato.

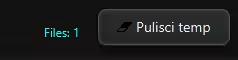

Pulizia manuale della cartella temporanea

Quando apriamo un file, la copia in chiaro resta temporaneamente nella cartella ~/.onecritto/temp/. OneCritto la elimina automaticamente alla chiusura e all'avvio del programma, ma possiamo forzare la pulizia in qualsiasi momento:

Clicchiamo sul pulsante "Pulisci temp" (icona gomma, in basso a destra nella tab File).

Tutti i file temporanei verranno sovrascritti con dati casuali prima della cancellazione (secure wipe). Un messaggio di conferma ci avviserà quando l'operazione è completata.

Suggerimento: usiamo questa funzione subito dopo aver visualizzato file sensibili o quando eseguiamo connessioni ssh, così da non lasciarli in chiaro su disco più del necessario.

Accanto al pulsante, un contatore "Files: N" mostra quanti file decifrati si trovano attualmente nella cartella temporanea. Quando leggiamo "Files: 0", nessun file decifrato è rimasto su disco.

Nota: i file attualmente aperti da altre applicazioni potrebbero non venire eliminati. Chiudiamoli prima e riproviamo.

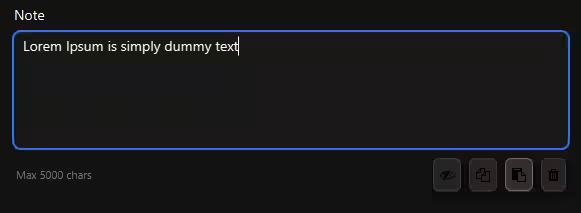

Per archiviare testo libero - appunti riservati, codici di recupero, risposte alle domande di sicurezza, istruzioni private - possiamo usare le Note Sicure.

Le note non sono una sezione separata, ma fanno parte delle normali entry del vault: basta creare una entry con la categoria "Note" e usare il campo Note (multi-linea, cifrato) per il contenuto esteso. Nel campo note la combinazione di tasti CTRL+C e CTRL+Z sono disabilitati. In basso ci sono i bottoni : reaveal, copia, incolla, cancella(tutto).

Come per ogni altro campo sensibile, le note vengono:

char[]) in RAMNessun testo in chiaro viene mai scritto su disco.

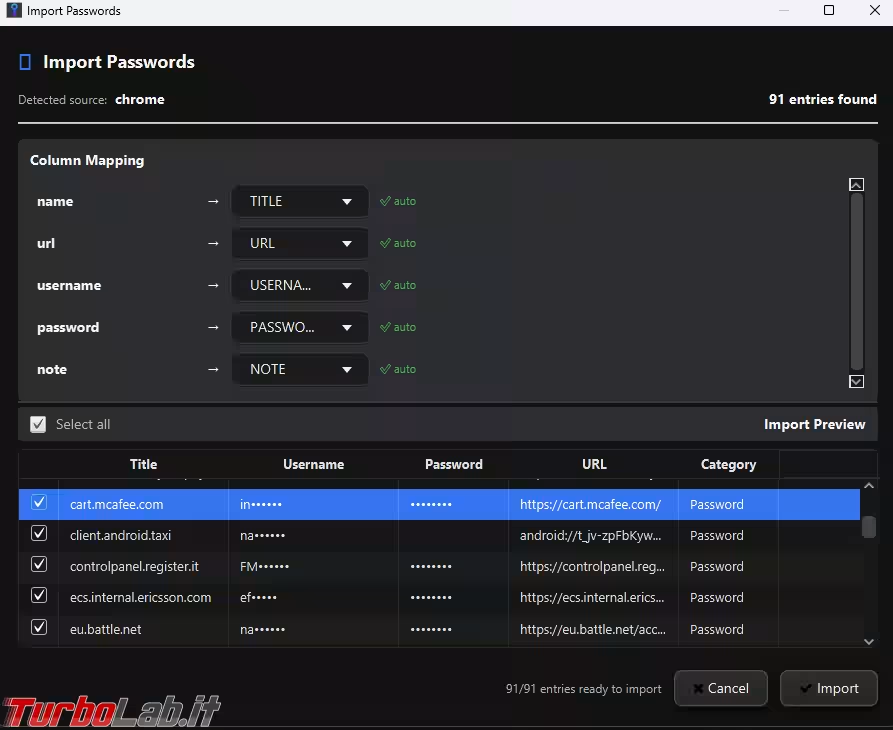

Veniamo da un altro password manager e vogliamo migrare tutto su OneCritto? La funzione CSV Import riconosce automaticamente i file esportati dai principali gestori e importa le password con un click.

Gestori supportati

OneCritto riconosce automaticamente i CSV esportati da 10 piattaforme:

Gestore Supportato

Per formati sconosciuti, OneCritto utilizza un algoritmo a 3 livelli per identificare le colonne: corrispondenza sinonimi, similarità Jaro-Winkler e analisi euristica dei valori (URL, email, stringhe ad alta entropia).

Come importare

Passo 1: Esportiamo le password dal nostro gestore attuale in formato CSV. Ogni programma ha la sua procedura (generalmente si trova in Impostazioni → Esporta → CSV).

Passo 2: In OneCritto, clicchiamo sul pulsante "Importa"

Passo 3: Selezioniamo il file CSV. OneCritto rileva automaticamente la piattaforma di provenienza e mappa i campi.

Passo 4: Verifichiamo il mapping proposto. Un pannello a doppia vista mostra:

Ogni colonna può essere riassegnata manualmente; ogni entry può essere inclusa o esclusa individualmente. L'anteprima si aggiorna in tempo reale.

Passo 5: Clicchiamo su "Import" - fatto!

Le entry importate vengono cifrate con AES-256-GCM / Argon2id come tutte le altre. Dopo l'importazione, Sentinel analizza automaticamente ogni nuova password e aggiorna il Vault Health Score.

Sicurezza: il file CSV viene elaborato interamente sul nostro dispositivo. Nessun dato viene inviato da nessuna parte.

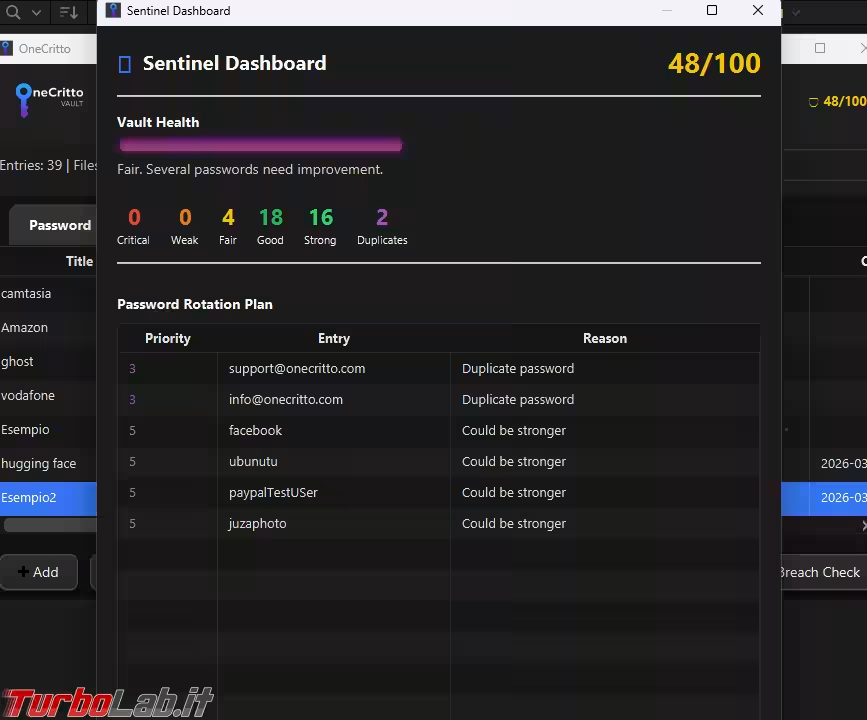

E qui arriviamo a quella che è probabilmente la funzionalità più innovativa di OneCritto: Sentinel, il motore di sicurezza integrato che analizza continuamente la salute del nostro vault e ci guida nel migliorarlo.

Sentinel non è un singolo strumento, ma un vero e proprio ecosistema di sicurezza composto da diversi moduli che lavorano in sinergia.

Il badge Sentinel

Dopo aver aperto il vault, nella toolbar appare un badge colorato con un punteggio da 0 a 100. Questo è il Vault Health Score, la "pagella" di sicurezza del nostro archivio.

Il colore del badge ci dà un'indicazione immediata:

Il badge si aggiorna automaticamente ogni volta che aggiungiamo, modifichiamo o eliminiamo entry. Clicchiamoci sopra per aprire la Dashboard Sentinel completa.

La Dashboard Sentinel

La dashboard offre una visione d'insieme della sicurezza di tutto il vault.

Vault Health Score

Il punteggio è calcolato con una formula pesata che tiene conto di:

Una barra di progresso colorata accompagna il punteggio numerico.

I sei contatori

Sei contatori riassumono lo stato del vault a colpo d'occhio:

Significato

Piano di Rotazione

Questa è la parte più pratica: una tabella prioritizzata delle password che dovremmo cambiare, con il relativo motivo:

Quando appare

Il piano è ordinato per priorità: le situazioni più critiche compaiono in cima.

Lo score password: come viene calcolato

Ogni password nel vault riceve un punteggio da 0 a 100. Il motore di analisi di Sentinel esamina molteplici fattori:

p@ssw0rd → passwordqwerty, 1q2w3e, asdfghaaa, 111, abcabc, ecc.Il risultato è un rating testuale:

ScoreRating Significato

Nella tabella del vault, la colonna Forza mostra una barra di progresso colorata per ogni entry, così da avere una panoramica visiva istantanea della sicurezza di tutte le nostre password.

Nota: le entry con password vuota vengono indicate come "Empty" ed escluse dall'analisi.

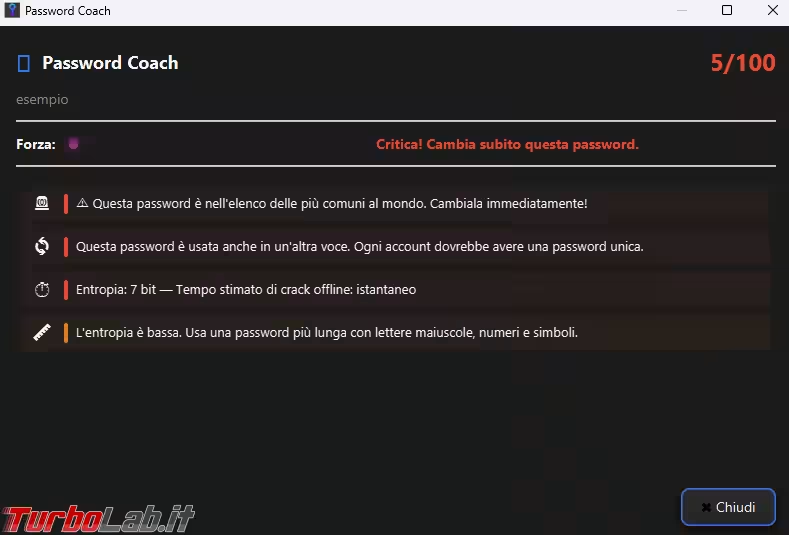

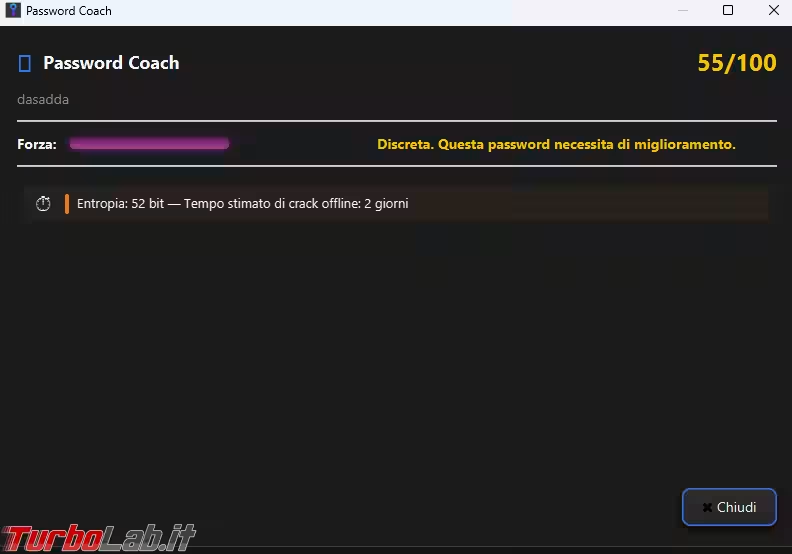

Password Coach: suggerimenti personalizzati

Vogliamo sapere nel dettaglio cosa migliorare in una password specifica? Selezioniamo una entry e apriamo il Password Coach.

Il coach genera suggerimenti personalizzati organizzati per livello di gravità:

🔴 Critical

🟡 Warning

🔵 Info

✅ OK

Nella stessa finestra vedremo anche:

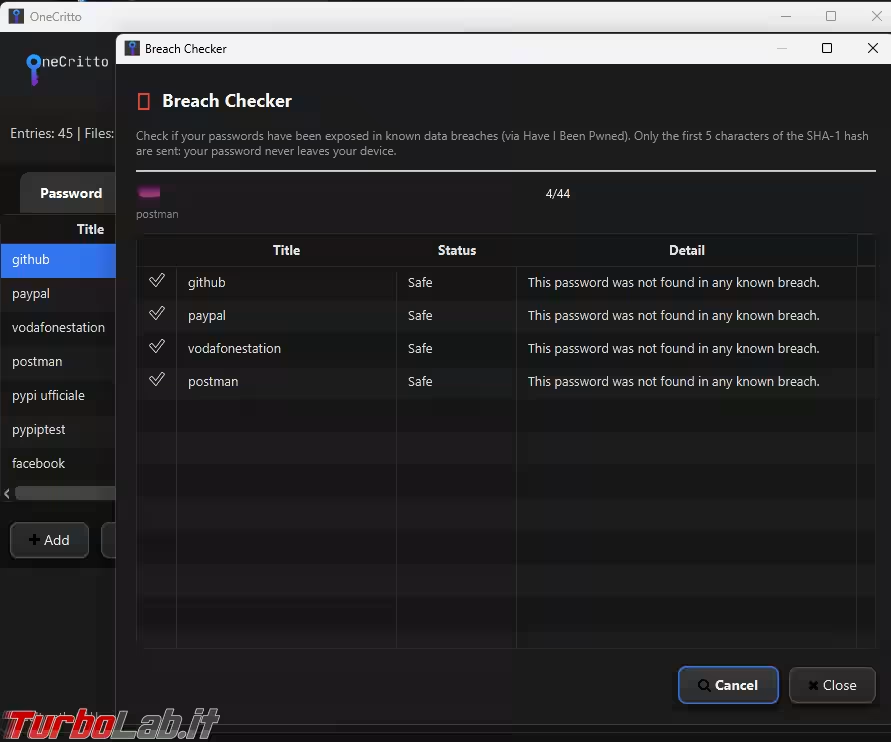

Uno degli incubi peggiori della sicurezza informatica: un servizio che usiamo viene violato e le credenziali degli utenti finiscono in un database pubblico. Come sapere se le nostre password sono tra quelle esposte?

Breach Control di OneCritto risolve questo problema verificando le nostre password contro il database di Have I Been Pwned (HIBP), il più grande archivio pubblico di credenziali compromesse - senza mai inviare le nostre password su Internet.

Come funziona (k-anonymity)

Il protocollo è ingegnoso:

La nostra password non lascia mai il dispositivo. Nemmeno l'hash completo viene inviato. Nessuno - neppure il servizio HIBP - può sapere quale password stiamo verificando.

Scansione completa del vault

Leggere i risultati

Ogni entry viene contrassegnata con un'icona colorata:

Significato Icona

Un riepilogo finale mostra lo stato complessivo: quante password sono sicure, quante esposte e quanti errori di rete.

Cache di sessione

I risultati vengono memorizzati in cache per la sessione corrente. Se rieseguiamo la scansione, le password già verificate non verranno ricontrollate, risparmiando tempo e richieste di rete.

Cosa fare se una password è esposta? Cambiamola immediatamente! Usiamo il generatore di password di OneCritto per crearne una nuova, robusta e casuale.

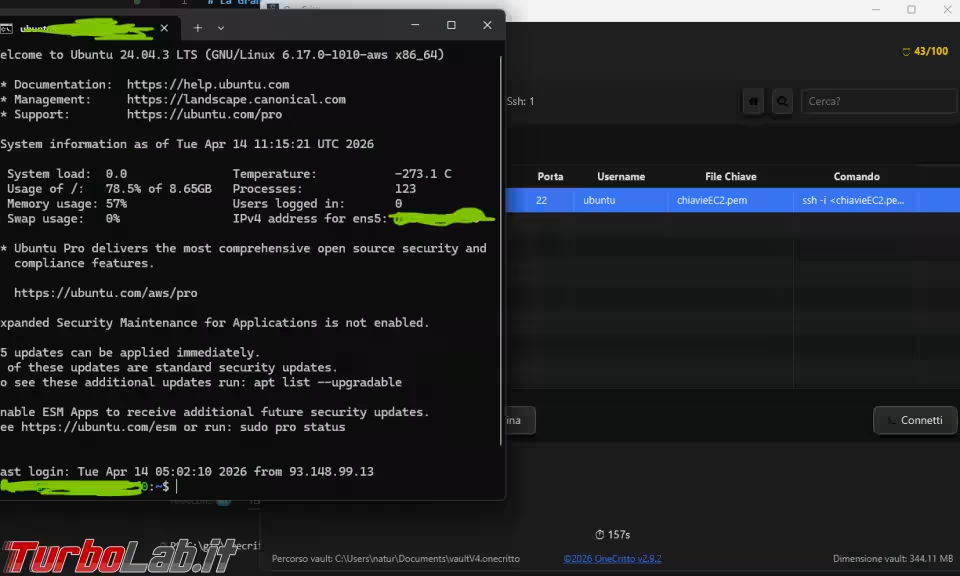

Per gli utenti più tecnici - sistemisti, sviluppatori, amministratori di rete - OneCritto offre un gestore di connessioni SSH integrato. Possiamo salvare le nostre connessioni con i relativi parametri e le chiavi private, il tutto cifrato nel vault.

Prerequisito: aggiungere la chiave SSH al vault

Prima di creare una connessione, dobbiamo aggiungere la nostra chiave privata SSH (es. id_rsa, id_ed25519 o un file .pem) come file cifrato nel vault:

La chiave viene cifrata e archiviata nel vault. Da questo momento non ha più bisogno di restare in chiaro sul filesystem.

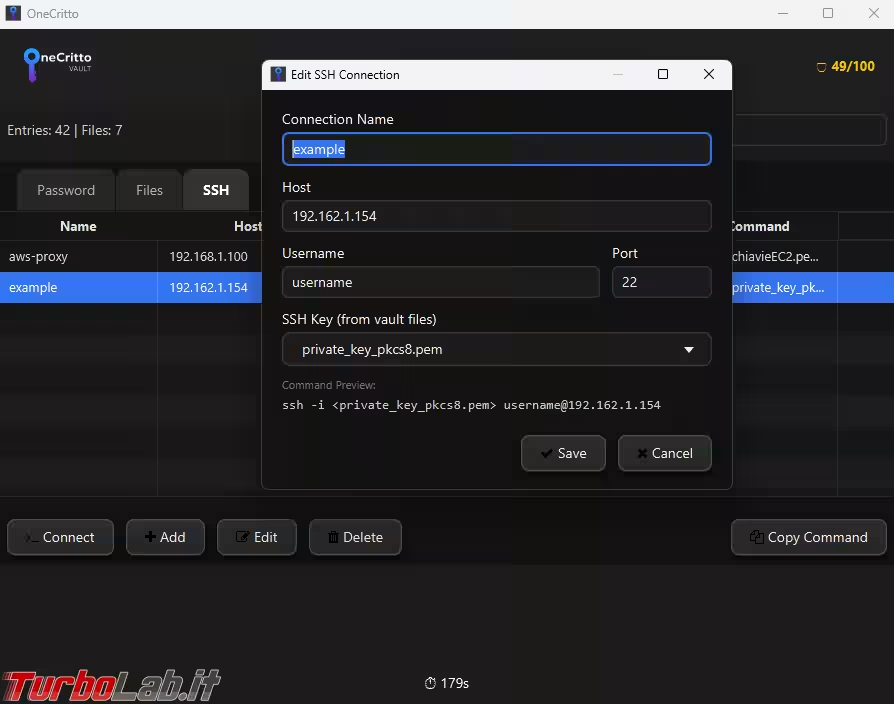

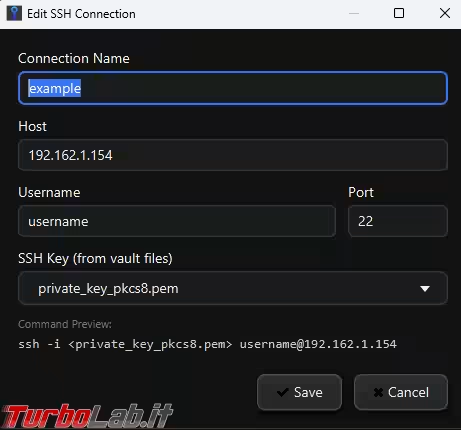

Creare una connessione

Nome connessione

Un nome identificativo (es. "Server produzione", "VPS personale")

Host: L'indirizzo IP o hostname del server

Porta: La porta SSH (default: 22)

Username: L'utente con cui connettersi

Chiave SSH: Dropdown che elenca le chiavi già salvate nel vault

In basso, un'anteprima live mostra il comando SSH che verrà eseguito.

Connettersi

OneCritto esegue automaticamente queste operazioni:

~/.onecritto/temp/Il terminale si apre con la sessione SSH già avviata. Non dobbiamo digitare nulla!

Sicurezza delle connessioni SSH

La chiave privata viene decifrata solo al momento della connessione e solo in un file temporaneo. Questo file viene:

Le connessioni SSH sono salvate nel vault .onecritto, protette dalla stessa cifratura AES-256-GCM / Argon2id di tutti gli altri dati.

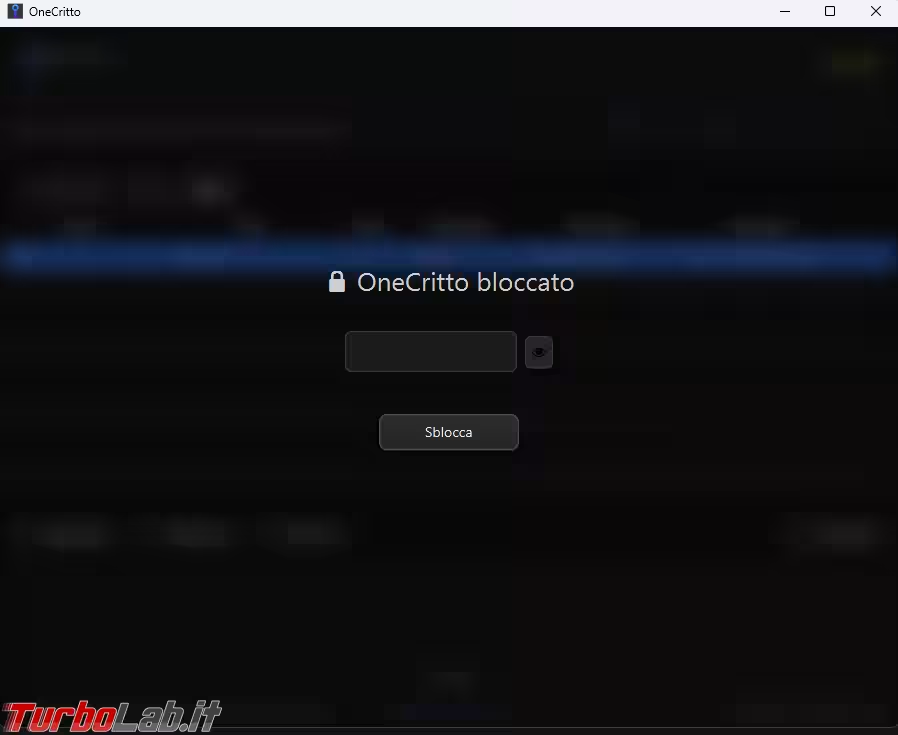

La sicurezza non serve a nulla se lasciamo il vault aperto e ci allontaniamo dal computer. OneCritto ha un sistema di blocco automatico che ci protegge anche dalla nostra distrazione.

Blocco automatico per inattività

Dopo 3 minuti senza alcuna interazione (mouse o tastiera), il vault viene bloccato automaticamente.

Un countdown visivo ci avvisa del tempo rimanente:

Allo scadere del timer:

Per rientrare, basta inserire la Master Password.

Blocco manuale

Non vogliamo aspettare 3 minuti? Premiamo Ctrl+L da qualsiasi finestra dell'applicazione per bloccare il vault istantaneamente.

Consiglio: prendiamo l'abitudine di premere Ctrl+L ogni volta che ci alziamo dalla scrivania. È un gesto che richiede mezzo secondo e protegge tutte le nostre password.

Per i lettori più curiosi, facciamo un riassunto tecnico delle tecnologie di sicurezza utilizzate da OneCritto.

Cifratura

Protezione runtime

Cosa NON fa OneCritto Rischio Protezione

Chiudiamo con alcuni suggerimenti nati dall'esperienza quotidiana.

1. Scegliamo una Master Password davvero forte

È l'unica password che dovremo ricordare, quindi vale la pena investire 5 minuti per sceglierne una eccellente. Puntiamo ad almeno 20 caratteri con un mix di maiuscole, minuscole, numeri e simboli. Una frase personale modificata funziona benissimo:

mario1985 (troppo debole)P@ssw0rd (è nelle liste di password comuni)IlMioGatto_Mangia3Topi!DiNotte (lunga, varia, personale)2. Usiamo SEMPRE il generatore di password

Per ogni servizio online, generiamo una password casuale di almeno 16 caratteri con il generatore integrato. Non serve ricordarla: è OneCritto a farlo per noi.

3. Consultiamo Sentinel regolarmente

Apriamo la Dashboard Sentinel di tanto in tanto e seguiamo il Piano di Rotazione: ci dirà esattamente quali password cambiare e perché.

4. Eseguiamo il Breach Control periodicamente

Almeno una volta al mese, lanciamo una scansione Breach Control per verificare che nessuna delle nostre password sia finita in un data breach recente.

5. Facciamo backup del vault

Il vault è un singolo file .onecritto. Copiamolo regolarmente su:

Essendo cifrato, il file è sicuro anche se qualcuno dovesse entrare in possesso del backup (senza la Master Password, il contenuto è inaccessibile).

6. Puliamo la cartella temp dopo aver aperto file sensibili

Dopo aver visualizzato documenti sensibili (es. scan del passaporto, certificati), usiamo il pulsante "Clean Temp" per eliminare le copie in chiaro dalla cartella temporanea.

7. Blocchiamo il vault quando ci allontaniamo

Ctrl+L e via. Due tasti, massima sicurezza.

Funzionalità

.onecritto unico, AES-256-GCM + Argon2idOneCritto è disponibile per Window e Linux, macOS è in sviluppo. Per maggiori informazioni, visitare il sito ufficiale OneCritto.