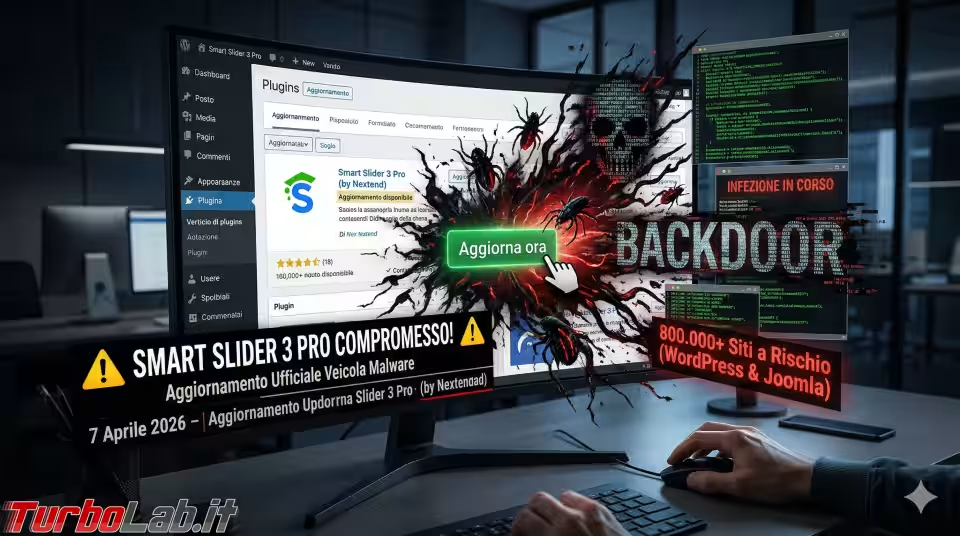

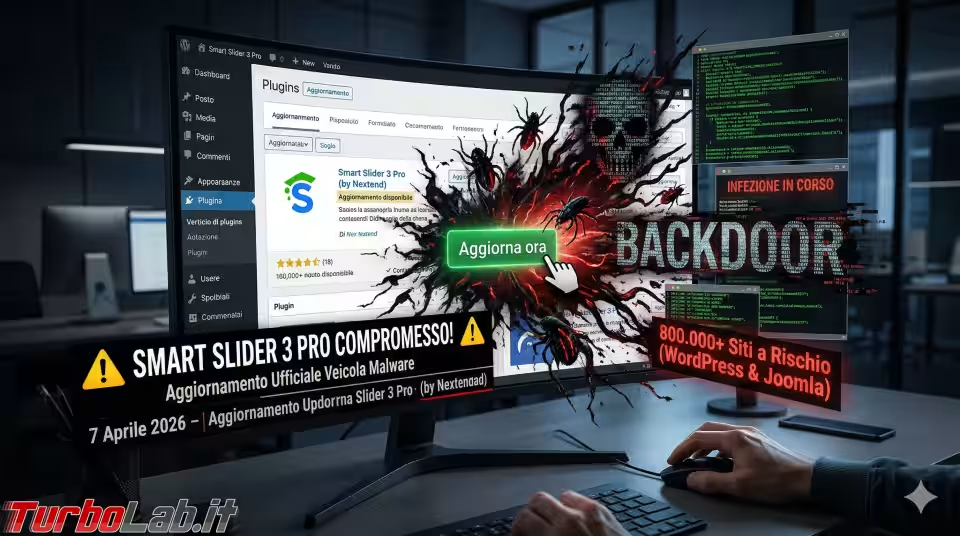

Aggiornare i plugin di WordPress o Joomla è uno di quei gesti quasi automatici per chi gestisce un sito web. Anzi: su molte istanze, è letteralmente un automatismo. Ma cosa succede quando il canale di aggiornamento stesso diventa il vettore d'attacco? Il 7 aprile 2026 è accaduto esattamente questo agli utenti di Smart Slider 3 Pro, plugin diffuso su WordPress e Joomla con oltre 800.000 installazioni attive sulla sola piattaforma WordPress. Un attaccante ha compromesso l'infrastruttura di aggiornamento di Nextend, lo sviluppatore del plugin, sfruttandola poi per distribuire una versione con malware incorporato. Chiunque abbia premuto "aggiorna" - o avesse gli aggiornamenti automatici attivi - ha installato una backdoor sul proprio sito

Sei ore di finestra aperta

La versione malevola, Smart Slider 3.5.1.35 Pro, è rimasta disponibile sui server di Nextend per circa sei ore prima di essere individuata e rimossa. Per un plugin integrato con page builder popolari come Elementor, Divi e Beaver Builder, usato da agenzie, freelance e proprietari di siti di ogni tipo, sei ore bastano ampiamente a compromettere un numero significativo di installazioni.

Nextend ha confermato la violazione pubblicando avvisi di sicurezza separati per le edizioni WordPress e Joomla, e ha rilasciato una versione pulita, la 3.5.1.36.

Un dettaglio non secondario: la versione gratuita del plugin non è coinvolta. Solo gli utenti Pro sono stati colpiti.

Anatomia del payload

Il codice iniettato nella versione compromessa è una backdoor con capacità di esecuzione di codice remoto (RCE), dove un parametro query denominato _chk attiva l'esecuzione di comandi shell o codice PHP inviato via POST.

La variante WordPress, in particolare, mostra una sofisticazione che vale la pena analizzare nel dettaglio. Il malware è in grado di:

- Eseguire comandi di sistema da remoto tramite header HTTP, sfruttando

shell_exec - Eseguire codice PHP arbitrario attraverso parametri nascosti nelle richieste

- Creare un utente amministratore nascosto, con username nel formato

wpsvc_xxxx e indirizzo email kiziltxt2@gmail.com, invisibile nell'interfaccia di amministrazione di WordPress - Salvare le credenziali nelle opzioni di WordPress sotto la chiave

_wpc_uinfo - Installare backdoor persistenti in posizioni multiple:

wp-content/mu-plugins/object-cache-helper.php, nel file functions.php del tema attivo, e in wp-includes/class-wp-locale-helper.php - Esfiltrare dati del sito e credenziali verso il server esterno

wpjs1[.]com

La variante Joomla è anch'essa compromessa, ma esibisce meccanismi di persistenza meno incisivi.

In entrambi i casi il danno potenziale è lo stesso: accesso completo al server, furto di credenziali, possibilità di usare il sito come nodo per ulteriori attacchi.

Indicatori di compromissione: cosa cercare

Nextend e i ricercatori di sicurezza hanno pubblicato una serie di indicatori di compromissione (IoC) per aiutare gli amministratori a capire se i propri siti sono stati colpiti:

- Utenti amministratori con username che inizia con

wpsvc_ - File denominati

cf_check.php nelle directory /cache e /media - Le stringhe

_wpc_ak, eval(base64_decode o wpjs1.com presenti in qualsiasi file PHP del sito

La presenza di uno qualsiasi di questi elementi indica che il sito è stato infettato - e che aggiornare alla 3.5.1.36 o rimuovere il plugin non è sufficiente. Le backdoor sono progettate per sopravvivere indipendentemente dal plugin che le ha installate.

Rimediare è più complicato di quanto sembri

Qui sta il punto critico. Passare alla versione 3.5.1.36 chiude il vettore di distribuzione del malware, ma non estirpa le backdoor già impiantate. Per tornare veramente "puliti", Nextend consiglia di ripristinare un backup datato 5 aprile 2026 o precedente. Per chi non disponga di backup puliti, l'azienda ha rilasciato uno script di pulizia dedicato e un plugin di bonifica automatica per WordPress.

Patchstack, azienda specializzata nella sicurezza di WordPress, ha pubblicato una regola di mitigazione avvertendo però esplicitamente che non garantisce protezione completa se il sito è già infetto.

Il consiglio unanime dei ricercatori è considerare qualsiasi sito che abbia eseguito la versione 3.5.1.35 come completamente compromesso: cambiare tutte le password, rigenerare chiavi e salt di WordPress, verificare l'assenza di utenti amministratori sconosciuti e ispezionare manualmente i file critici del sistema.

L'infrastruttura di aggiornamento di Nextend è stata nel frattempo messa offline, sottoposta a un audit di sicurezza completo e poi riattivata.

Una vulnerabilità preesistente complicava già il quadro

La compromissione della supply chain arriva peraltro a stretto giro da una vulnerabilità del tutto separata. CVE-2026-3098 è una falla di lettura arbitraria di file, classificata come di gravità media, che affligge tutte le versioni di Smart Slider 3 fino alla 3.5.1.33. Il problema risiede nell'assenza di controlli adeguati sulle azioni AJAX di esportazione del plugin.

Istvan Marton, ricercatore di Defiant, ha spiegato che la funzione vulnerabile «non include alcun controllo sul tipo di file o sulla sorgente nella versione affetta. Questo significa che non solo immagini o video possono essere esportati, ma anche file .php». In pratica, un attaccante con accesso anche minimo poteva estrarre wp-config.php - il file che contiene credenziali del database, chiavi di sicurezza e salt - compromettendo l'intera installazione. La correzione per CVE-2026-3098 era contenuta nella versione 3.5.1.34, che non è interessata dall'attacco alla catena di distribuzione.

Il problema strutturale degli aggiornamenti fidati

L'attacco a Smart Slider 3 Pro è un caso da manuale del rischio insito nei meccanismi di aggiornamento software. L'intero modello di sicurezza dei plugin si regge sul presupposto che il canale di distribuzione sia integro. Quando questo presupposto cade, l'aggiornamento stesso diventa vettore dell'infezione.

Non è la prima volta nell'ecosistema WordPress, e non sarà l'ultima. La superficie d'attacco è vasta: migliaia di sviluppatori indipendenti, infrastrutture di aggiornamento eterogenee, livelli di sicurezza disomogenei. Per agenzie e professionisti che gestiscono decine o centinaia di siti, la domanda scomoda rimane sempre la stessa: fino a che punto ci si può fidare di un aggiornamento automatico? Dopo questo ennesimo episodio, un po' meno di prima.

Fonti: mysites.guru, patchstack.com, smartslider.helpscoutdocs.com