Non hai tempo di seguirci tutti i giorni? Nessun problema! Ecco a te il riepilogo di quanto proposto da TurboLab.it nel corso della settimana in conclusione.

📬 Vuoi ricevere questo resoconto comodamente via email, una volta a settimana? Allora iscriverti alla newsletter!

Come recuperare dati da una scheda SD danneggiata (guida passo passo)

Una scheda SD danneggiata non significa sempre che i file siano persi. La scheda può mostrare errori o rifiutarsi di aprirsi, ma i dati spesso sono ancora presenti e intatti. La parte più delicata consiste nello scegliere il metodo di recupero corretto prima che qualcosa li sovrascriva o li danneggi ulteriormente. Spiegheremo come recuperare dati da una scheda SD danneggiata e quale metodo scegliere in base alla tua situazione.

» Leggi: Come recuperare dati da una scheda SD danneggiata (guida passo passo)

Windows 11 24H2: l'avanzamento di versione automatico è imminente

Microsoft ha iniziato l'aggiornamento automatico progressivo dei PC Windows 11 che ancora montino la vecchia generazione "24H2". Tali sistemi verranno migrati all'ultima generazione stabile oggi disponible e pienamente supportata: Windows 11 25H2.

» Leggi: Windows 11 24H2: l'avanzamento di versione automatico è imminente

BlueHammer: exploit zero-day per Windows pubblicato su GitHub

Un ricercatore di sicurezza noto con l'alias Chaotic Eclipse ha pubblicato su GitHub il codice di un exploit per una vulnerabilità di Windows ancora priva di patch. L'exploit, ribattezzato BlueHammer, sfrutta una falla che consente a un attaccante di ottenere permessi di livello SYSTEM - il massimo grado di controllo su una macchina Windows. Nessuna correzione ufficiale è disponibile: per definizione, siamo dunque di fronte a uno zero-day.

» Leggi: BlueHammer: exploit zero-day per Windows pubblicato su GitHub

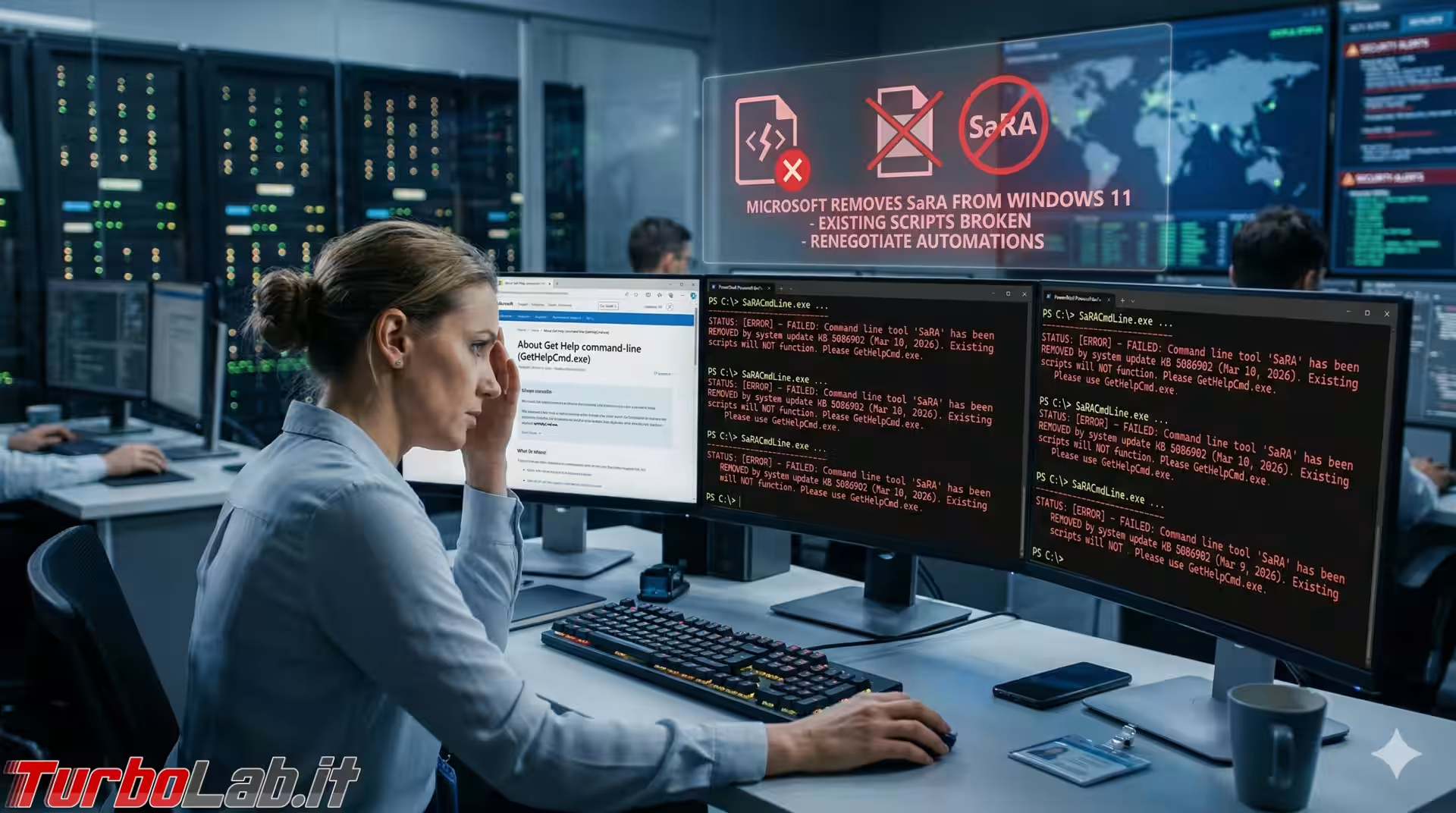

Niente più "Support and Recovery Assistant": Microsoft rimuove SaRA da Windows 11

Chi gestisce infrastrutture Microsoft 365 in ambienti aziendali conosce bene il rituale: un problema di attivazione di Office su decine di postazioni, Outlook che smette di sincronizzare senza motivo apparente, una disinstallazione che si rifiuta di completarsi dal Pannello di controllo. Per anni, il tool Microsoft Support and Recovery Assistant (SaRA) è stato lo strumento da riga di comando su cui amministratori di sistema e utenti esperti si affidavano per automatizzare la diagnostica via script PowerShell, spesso su intere flotte di computer. Ebbene: quello strumento non esiste più. Microsoft lo ha rimosso SaRA da tutte le versioni supportate di Windows con gli aggiornamenti rilasciati a partire dal 10 marzo 2026, e gli script esistenti hanno smesso di funzionare

» Leggi: Niente più "Support and Recovery Assistant": Microsoft rimuove SaRA da Windows 11

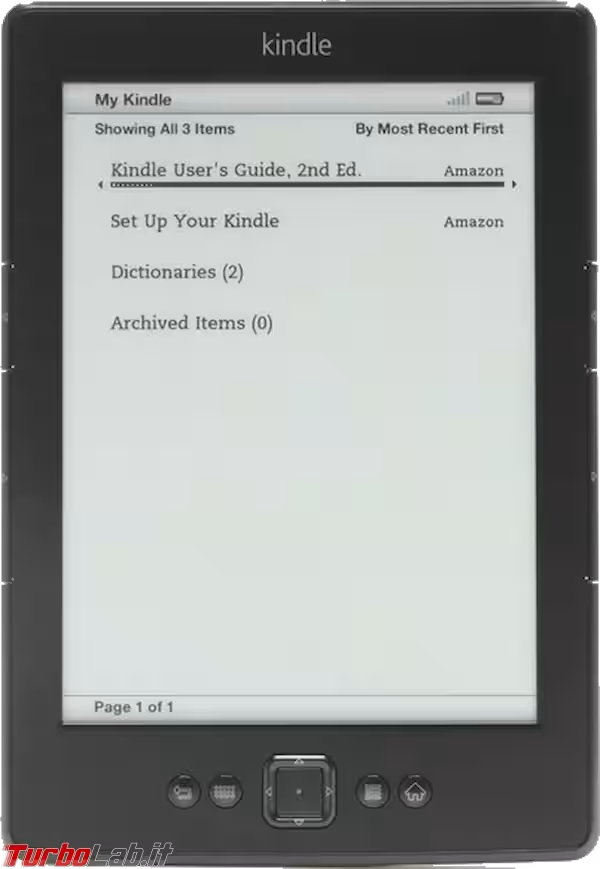

Vecchi Amazon Kindle: è la fine. Stop a download e acquisti dallo Store

Il 20 maggio 2026 è una data che i possessori di Kindle più datati farebbero bene a cerchiare in rosso sul calendario. Amazon ha iniziato a inviare email ai possessori di Kindle generazioni 2012 e precedenti per avvisarli che, a partire da quel giorno, i loro lettori non potranno più acquistare, prendere in prestito né scaricare nuovi contenuti dal Kindle Store. I libri già presenti sul dispositivo resteranno leggibili. La funzione centrale di un Kindle - ottenere nuovi libri - no. È la prima volta che Amazon recide in modo così netto il cordone ombelicale con il proprio hardware legacy.

» Leggi: Vecchi Amazon Kindle: è la fine. Stop a download e acquisti dallo Store

Adobe hackerata: 13 milioni di ticket, dati personali e altre vulnerabilità sono nelle mani di "Mr. Raccoon"

Un attore malevolo che si fa chiamare «Mr. Raccoon» sostiene di aver sottratto ad Adobe oltre 13 milioni di ticket di assistenza clienti, dati su 15.000 dipendenti, documenti interni e - dettaglio potenzialmente esplosivo - l'intero archivio delle segnalazioni di vulnerabilità inviate tramite la piattaforma HackerOne. Il punto di ingresso non sarebbe stato un attacco diretto all'infrastruttura di Adobe, ma la compromissione di un'azienda indiana alla quale era stata affidata la gestione del supporto clienti. Adobe, al momento, non ha rilasciato alcun commento ufficiale.

Coachella 2026 su YouTube: streaming 4K, multiview e un feed girato con Google Pixel

Anche quest'anno, YouTube trasforma il festival Coachella in un evento globale: l'evento in streaming è infatti un appuntamento fisso per i milioni di spettatori che non hanno la possibilità di raggiungere fisicamente il deserto californiano per assistere dal vivo. Per l'edizione "2026", però, Google sembra voler alzare la posta: uno dei feed video della diretta sarà girato con uno smartphone Pixel, e lo streaming supporterà la risoluzione 4K insieme alla funzione multiview

» Leggi: Coachella 2026 su YouTube: streaming 4K, multiview e un feed girato con Google Pixel

GPU NVIDIA vulnerabili a Rowhammer: GPUBreach bypassa anche IOMMU

Tre gruppi di ricerca indipendenti hanno dimostrato, quasi in contemporanea, che le GPU NVIDIA con memoria GDDR6 sono vulnerabili ad attacchi di tipo Rowhammer. La tecnica - finora confinata alla RAM di sistema - permette di invertire il valore di singoli bit nella memoria video, corrompere le tabelle di paginazione della GPU e ottenere accesso arbitrario alla memoria del sistema host. Il risultato finale è il controllo completo della macchina, privilegi di root inclusi. La più sofisticata delle tre varianti, chiamata GPUBreach, riesce nell'impresa anche con IOMMU attivo, neutralizzando quella che molti consideravano la principale linea di difesa.

» Leggi: GPU NVIDIA vulnerabili a Rowhammer: GPUBreach bypassa anche IOMMU

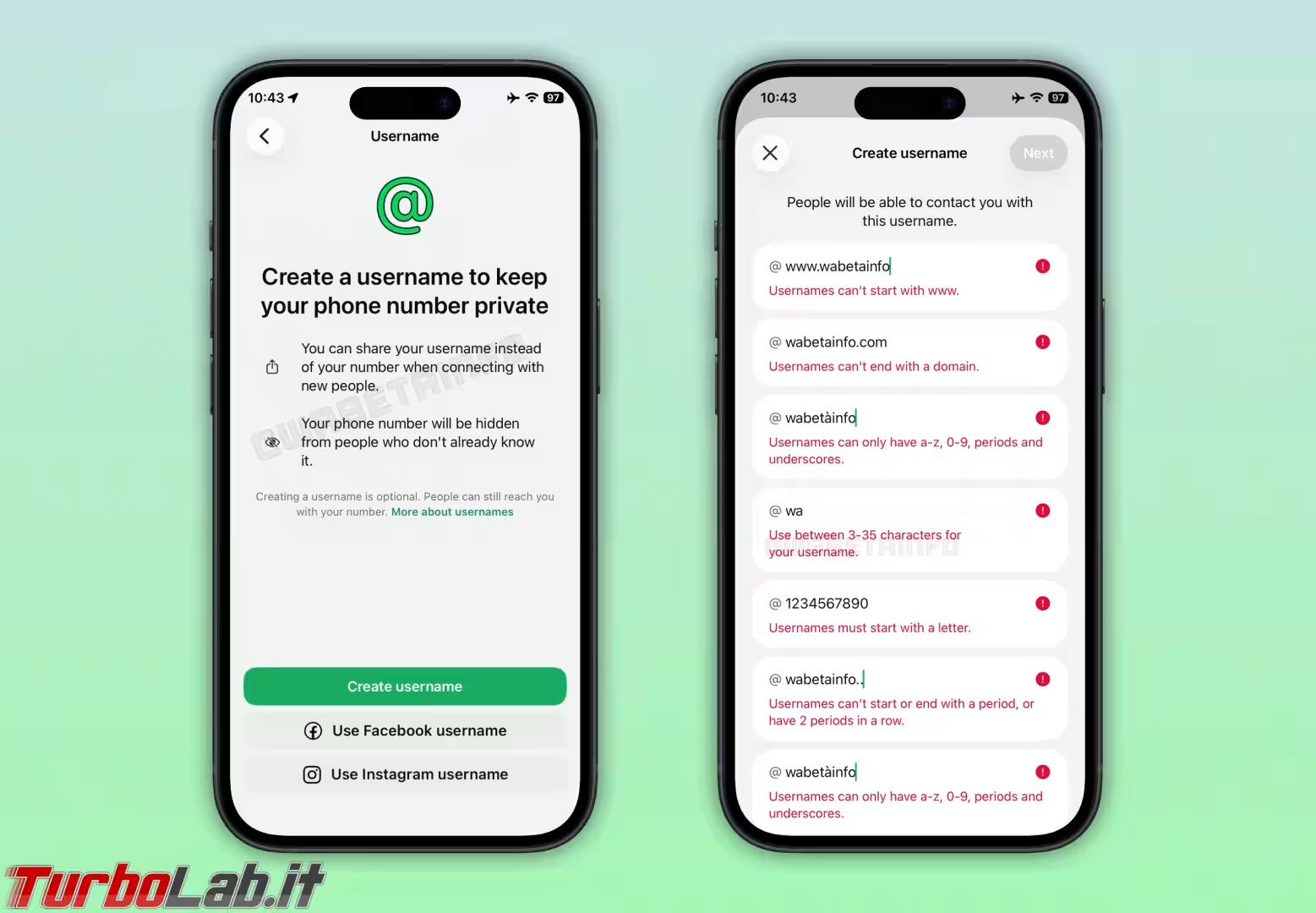

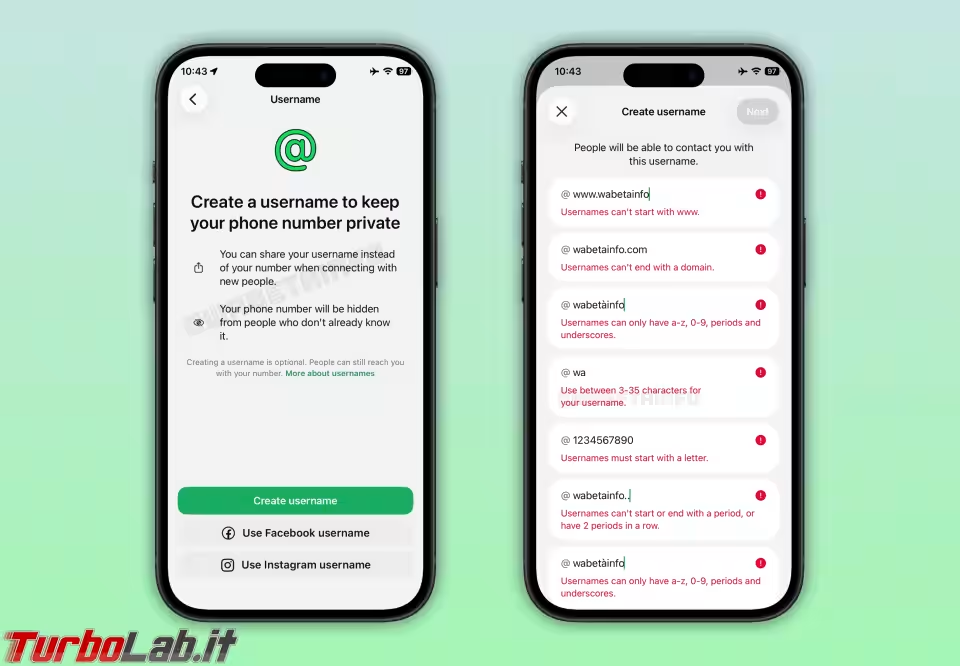

WhatsApp ora funziona anche con gli username

Per oltre quindici anni, il numero di telefono è stato l'identificativo obbligatorio nell'universo WhatsApp. Vuoi scrivere a qualcuno? Serve il numero. Vuoi essere trovato? Devi condividerlo. Un modello semplice, certo, ma anche una rilevante limitazione in termini di privacy: il numero di telefono è un identificativo personale potente, legato all'identità anagrafica, sfruttabile per spam, social engineering e tracciamento. Ebbene: qualcosa, finalmente, si muove. WhatsApp ha avviato il rilascio graduale del supporto agli username, che permetteranno di comunicare senza rivelare il proprio numero di telefono. La funzione è disponibile per un numero ancora molto limitato di utenti, ma il segnale è inequivocabile.

» Leggi: WhatsApp ora funziona anche con gli username

Cyber-guerra in diretta: cracker iraniani colpiscono impianti idrici ed energetici

Martedì 7 aprile, FBI, NSA, CISA e Dipartimento dell'Energia hanno pubblicato un avviso congiunto che non lascia molto spazio all'interpretazione: cracker affiliati al governo iraniano stanno attivamente compromettendo sistemi di controllo industriale in infrastrutture critiche degli Stati Uniti. Impianti idrici, reti energetiche, strutture governative locali. Non si parla di ricognizione o di tentativi andati a vuoto - l'avviso lo dice in modo esplicito: in alcuni casi l'attività ha già provocato interruzioni operative e perdite economiche.

» Leggi: Cyber-guerra in diretta: cracker iraniani colpiscono impianti idrici ed energetici

Google Chrome 146 protegge dal furto dei cookie di sessione: DBSC li rende inutilizzabili senza TPM

Per anni il furto di cookie di sessione è stata una tecnica particolarmente efficace per rubare gli account degli utenti. Il motivo è semplice e brutale: un cookie di sessione già autenticato scavalca qualsiasi protezione a più fattori, perché rappresenta una sessione già validata. L'attaccante non ha bisogno di password né di codici temporanei. Ha bisogno solo di quel piccolo file di testo. Con Chrome 146, Google prova a chiudere questa scappatoia introducendo Device Bound Session Credentials (DBSC), un meccanismo che lega crittograficamente le credenziali di sessione al dispositivo fisico dell'utente. Un cookie rubato e trasferito su un'altra macchina diventa, in teoria, completamente inutilizzabile

» Leggi: Google Chrome 146 protegge dal furto dei cookie di sessione: DBSC li rende inutilizzabili senza TPM

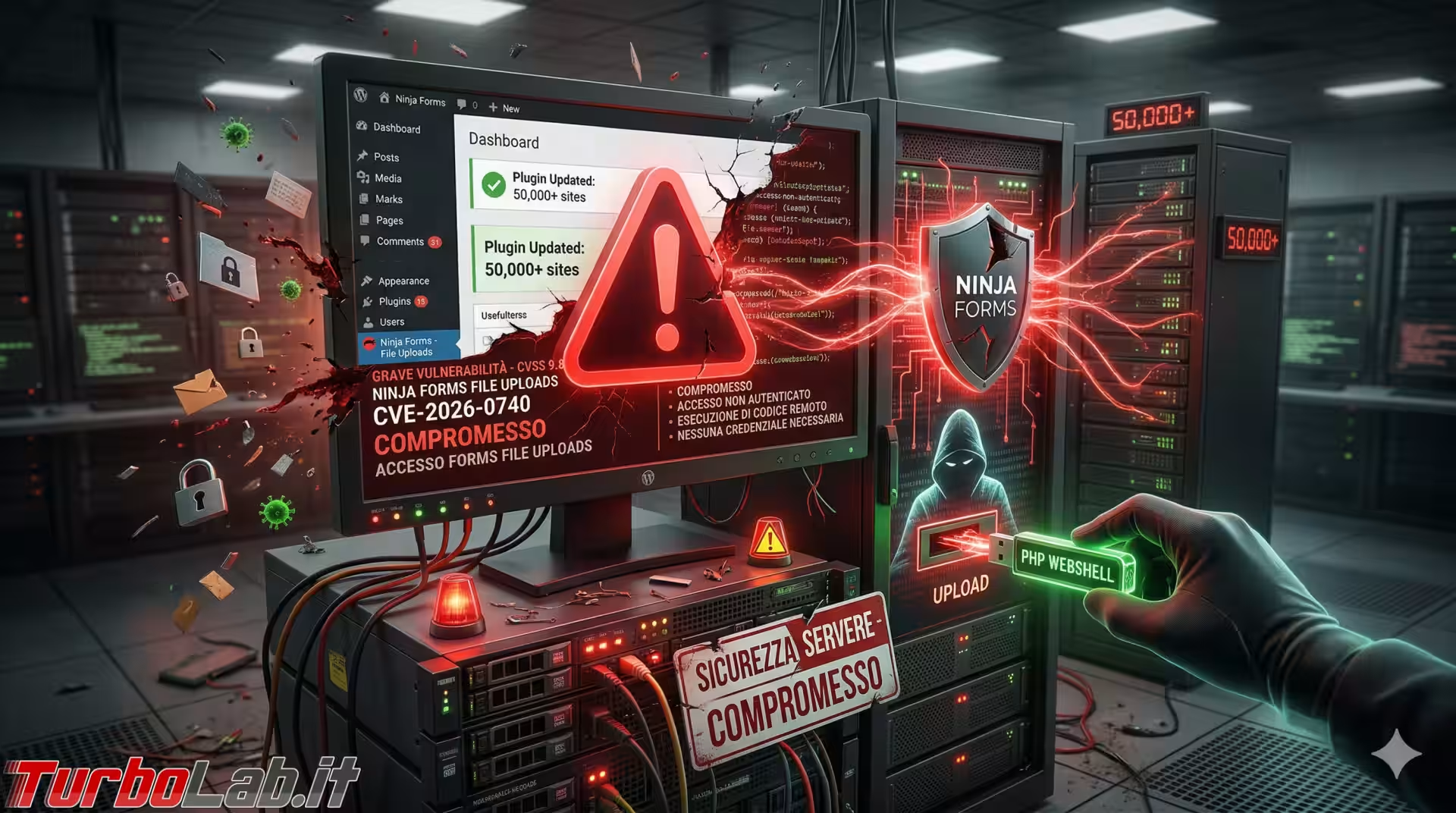

Vulnerabilità grave in Ninja Forms - File Uploads (plugin WordPress): 50.000 siti sono in pericolo

Una vulnerabilità con punteggio CVSS 9.8 su 10 colpisce il componente aggiuntivo Ninja Forms - File Uploads, estensione premium del popolare plugin per moduli WordPress. La falla, tracciata come CVE-2026-0740, consente a un attaccante non-autenticato di caricare file arbitrari sul server - incluse webshell PHP pronte all'uso - e ottenere l'esecuzione di codice da remoto. Nessuna credenziale, nessuna interazione dell'utente, nessun privilegio elevato. Il tipo di scenario che fa perdere il sonno a chi amministra siti WordPress.

» Leggi: Vulnerabilità grave in Ninja Forms - File Uploads (plugin WordPress): 50.000 siti sono in pericolo

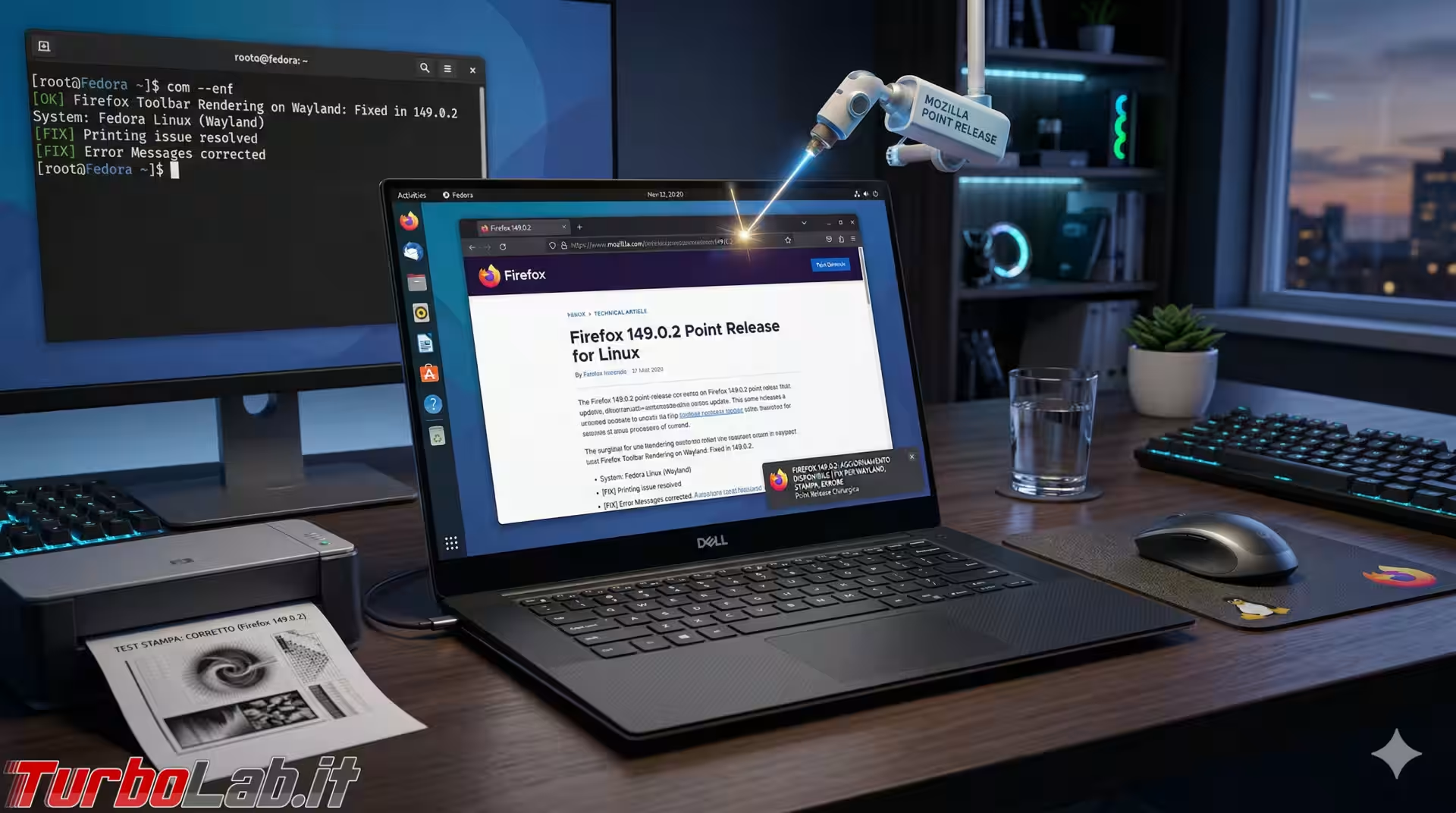

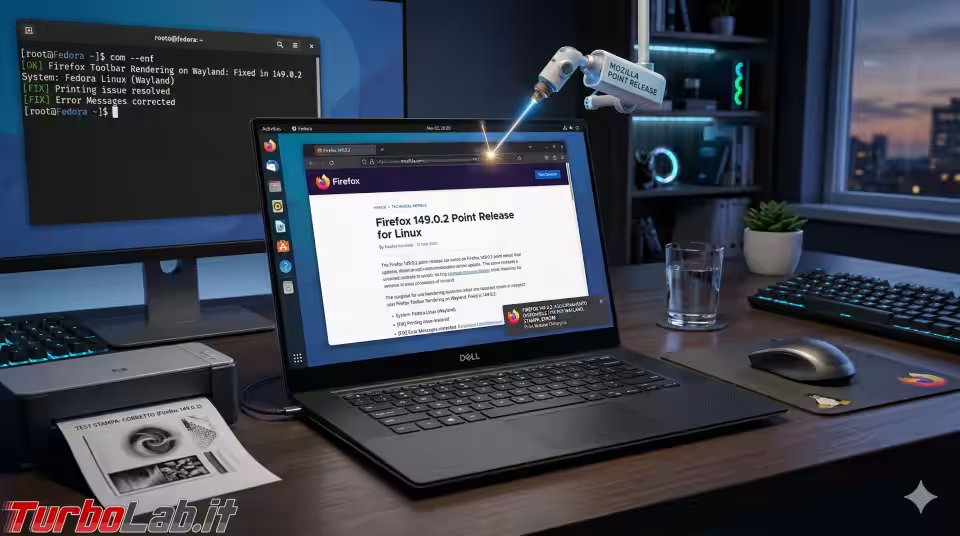

Firefox 149.0.2 corregge problemi grafici con Wayland, stampa e messaggi di errore

Mozilla ha rilasciato Firefox 149.0.2, un aggiornamento correttivo che interviene - tra le altre cose - su un problema di rendering della barra degli strumenti quando il browser viene eseguito su Wayland. Nessuna nuova funzionalità: è una point release chirurgica, con un occhio di riguardo agli utenti Linux.

» Leggi: Firefox 149.0.2 corregge problemi grafici con Wayland, stampa e messaggi di errore

Bitcoin Depot hackerata, sottratti 50 BTC - furto da 3,6 milioni di dollari

Cinquanta bitcoin. Poco più di cinquanta, per la precisione: 50,903 BTC, equivalenti a circa 3,665 milioni di dollari. Tanto è bastato a un attaccante sconosciuto per mettere a nudo la fragilità strutturale di uno dei più grandi operatori di ATM Bitcoin al mondo. Bitcoin Depot, società quotata al NASDAQ con il ticker BTM e responsabile di oltre 25.000 sportelli automatici e punti BDCheckout, ha reso pubblica la violazione. L'incidente risale al 23 marzo scorso: l'azienda ha impiegato più di due settimane per comunicarlo formalmente al mercato.

» Leggi: Bitcoin Depot hackerata, sottratti 50 BTC - furto da 3,6 milioni di dollari

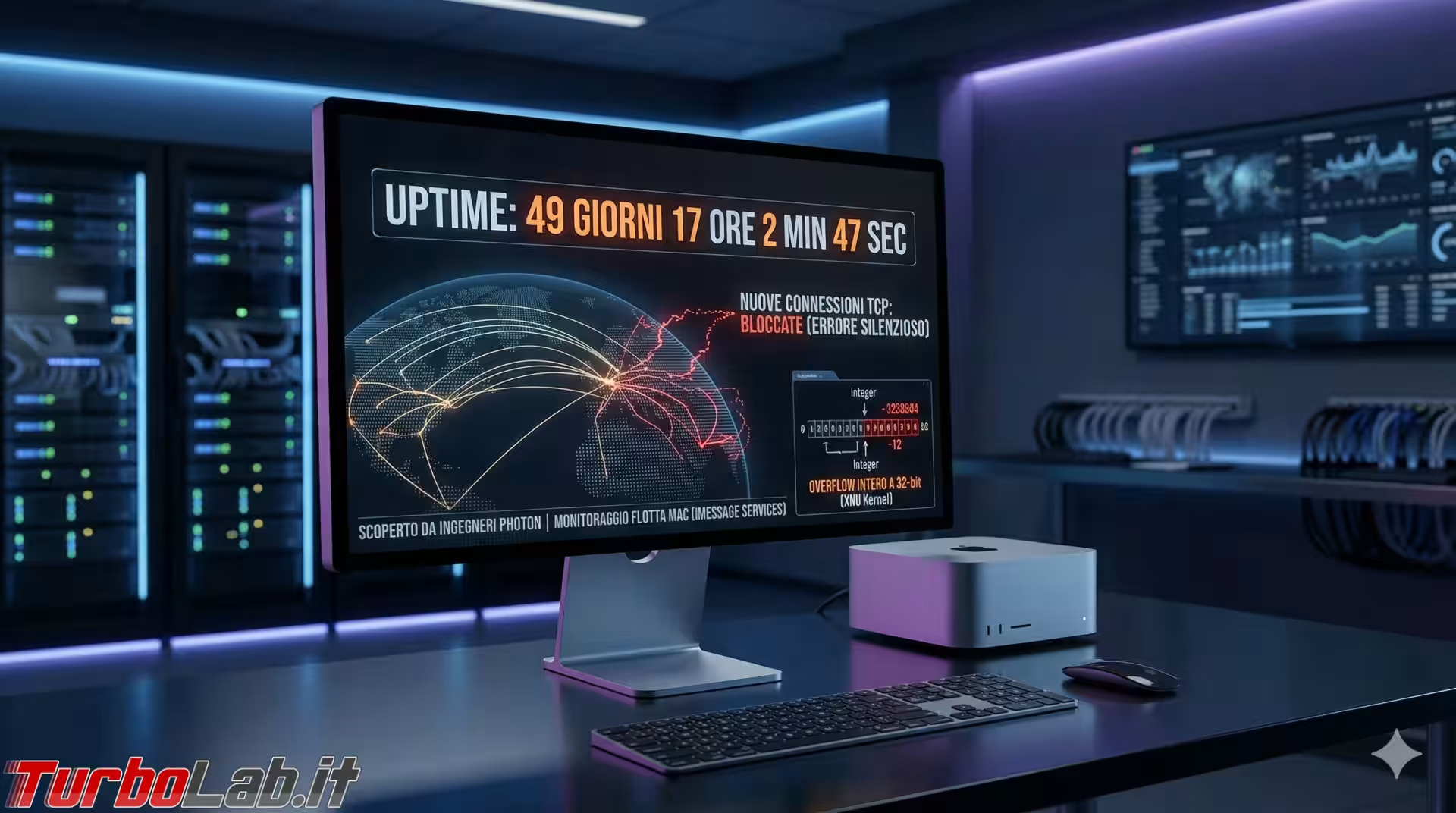

Bug macOS: perde le connessioni TCP dopo 49 giorni di uptime. Il riavvio è l'unica soluzione

Quarantanove giorni, diciassette ore, due minuti e quarantasette secondi. È il tempo esatto dopo il quale un Mac perde silenziosamente la capacità di stabilire nuove connessioni TCP. Nessun errore nei log, nessun avviso a schermo: il ping continua a funzionare, le connessioni già aperte restano attive, ma qualsiasi tentativo di aprirne una nuova fallisce. La causa è un overflow di un intero a 32 bit nel kernel XNU di Apple. L'unico rimedio noto è un riavvio.

» Leggi: Bug macOS: perde le connessioni TCP dopo 49 giorni di uptime. Il riavvio è l'unica soluzione

La Francia passa a Linux: addio a Windows, Zoom e Teams nella PA

Il governo francese ha deciso di voltare pagina. Non si tratta dell'ennesimo progetto pilota destinato a languire in qualche cassetto ministeriale, né di una dichiarazione d'intenti senza scadenze: la DINUM - la Direzione Interministeriale del Digitale, che supervisiona la strategia informatica di tutti i ministeri - ha annunciato formalmente la migrazione dalle postazioni di lavoro da Windows a Linux nell'intera pubblica amministrazione. Un'operazione che, per portata e ambizione, non ha precedenti recenti in Europa. E racconta qualcosa di più profondo di una semplice scelta tecnica.

» Leggi: La Francia passa a Linux: addio a Windows, Zoom e Teams nella PA

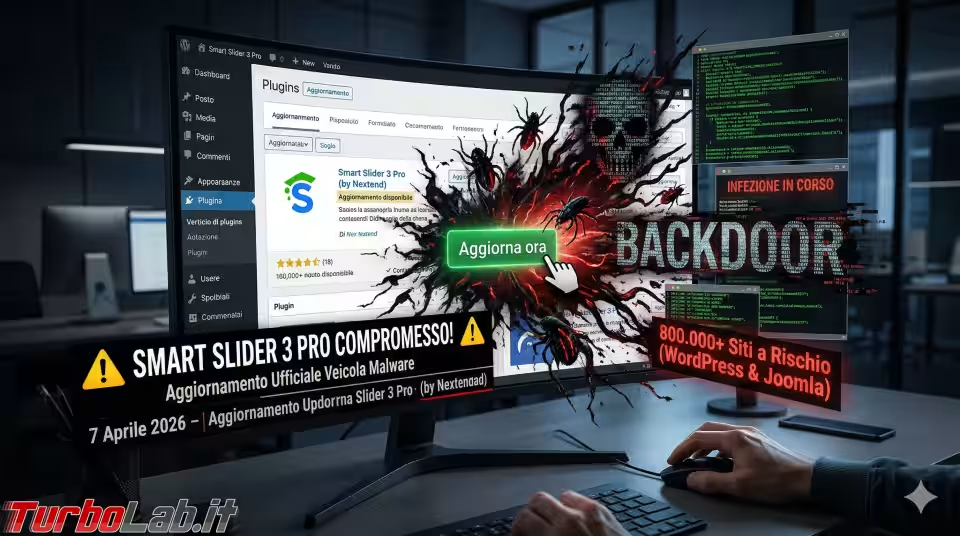

Smart Slider 3 Pro per WordPress e Joomla compromesso per veicolare malware - come controllare se il tuo sito è in pericolo

Aggiornare i plugin di WordPress o Joomla è uno di quei gesti quasi automatici per chi gestisce un sito web. Anzi: su molte istanze, è letteralmente un automatismo. Ma cosa succede quando il canale di aggiornamento stesso diventa il vettore d'attacco? Il 7 aprile 2026 è accaduto esattamente questo agli utenti di Smart Slider 3 Pro, plugin diffuso su WordPress e Joomla con oltre 800.000 installazioni attive sulla sola piattaforma WordPress. Un attaccante ha compromesso l'infrastruttura di aggiornamento di Nextend, lo sviluppatore del plugin, sfruttandola poi per distribuire una versione con malware incorporato. Chiunque abbia premuto "aggiorna" - o avesse gli aggiornamenti automatici attivi - ha installato una backdoor sul proprio sito

Ultimo video

🪟 IL SUPPORTO PER WINDOWS 10 È TERMINATO! SPIEGA + COME RICEVERE AGGIORNAMENTI GRATIS nel 2025/2026

Video precedenti:

- ▶️ Cosa vedo quando mi parlate dei vostri Mac #apple #mac #pc

- ▶️ SVUOTARE CESTINO NASCOSTO DI #whatsapp

- ▶️ 🗑️ COME SVUOTARE il CESTINO NASCOSTO di WHATSAPP 💬

Messaggi dal forum

- Anteprima TurboLab.it 2.0 128 messaggi

- Il lato del cazzeggio digitale (2026) 52 messaggi

- [PHP] Ma... phpBB come salva l'HTML a database? <script>alert("ciao da zane")</script> 3 messaggi

- passaggio da win 10 a win 11: versione da utilizzare 15 messaggi

- [Bug] nei commenti con apostrofo nel titolo articolo 2 messaggi

- Editor articoli: manca funzionalità di ricerca e link articoli 5 messaggi

- [Miglioramento] Rivedere compressione immagini 4 messaggi

- Non è possibile modificare il formato editoriale (cambiare da articolo a notizia e viceversa) 2 messaggi

- ... e le chiamano AI 54 messaggi

- Non è possibile cliccare per ingrandire le immagini negli articoli 4 messaggi

- Avviso di compromissione di TurboLab con estensione browser Osprey 7 messaggi

- suono connessione/disconnessione periferica a ripetizione 8 messaggi

- dark theme su github... 8 messaggi

- Commenti a "Aggiornamento per Windows 11 KB5079473: riavvii in loop e GPU inutilizzabili, ma Microsoft nega i..." 3 messaggi

- [Bug???] articolo non visibile in home page 4 messaggi

- Commenti a "Adobe hackerata: 13 milioni di ticket, dati personali e altre vulnerabilità sono nelle mani di "M..." 2 messaggi

- Commenti a "Vecchi Amazon Kindle: è la fine. Stop a download e acquisti dallo Store" 4 messaggi

- dimensione pen drive Store and GO 3 messaggi

- cellulare non più riconosciuto dai pc 2 messaggi

- velocità minima garantita FTTH 3 messaggi

Curiosità

Questa newsletter è stata recapitata a 3.059 iscritti.

I domini più usati sono @gmail.com (63.65% degli iscritti), @libero.it (8.11%), @tiscali.it (6.24%).