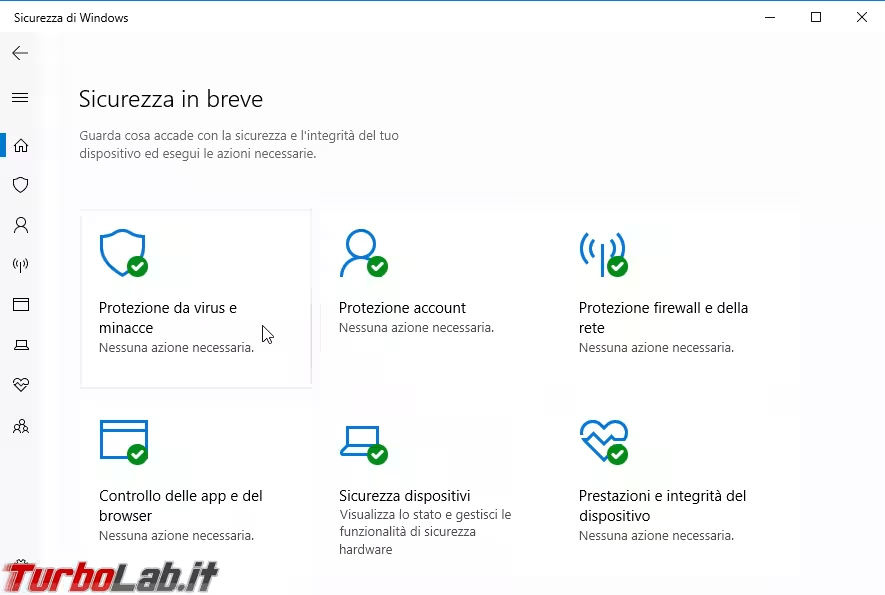

Microsoft ha reso disponibile una nuova funzione che consente di eseguire Windows Defender all'interno di una sandbox. Attivandola, l'antivirus fornito in dotazione a Windows 10 ottiene privilegi estremamente ridotti: di conseguenza, anche in caso venisse attaccato direttamente, l'aggressore non avrebbe spazio di manovra per infettare il sistema. La funzionalità deve però essere attivata manualmente: vediamo allora come attivare l'esecuzione in sandbox di Windows Defender

nota: la caratteristiche non deve essere conclusa con la protezione antimanomissione di Windows Defender. Si tratta infatti di funzionalità distinte!

» Leggi anche: Proteggere Windows Defender e aumentare la sicurezza: come attivare Protezione antimanomissione su Windows 10

Windows Defender in sandbox: cosa significa

L'antivirus è una componente chiave nella sicurezza del PC. Ma il modo in cui lavora lo espone a seri rischi. Il processo di sicurezza analizza infatti tutti i file alla ricerca di malware: quelli riconosciuti come "pericolosi" vengono quindi gestiti tramite la riparazione, lo spostamento in quarantena o l'eliminazione.

Di più: poiché deve accedere a tutte le aree del sistema (file su disco, flussi di dati in memoria, comportamento di altri processi, eventi in tempo reale ecc.), il processo dell'antivirus richiede, storicamente, i privilegi più elevati.

Di conseguenza, un cracker che dovesse riuscire ad individuare una vulnerabilità nel motore di scansione dell'antivirus stesso non dovrebbe fare altro che realizzare un file malformato, esplicitamente studiato per far leva sul difetto rilevato, e inviarlo al proprio bersaglio per far scattare la trappola automaticamente, non appena l'antivirus ne effettuasse l'analisi

Benché non si siano mai verificati attacchi su larga scala tramite questa tecnica, numerosi esperti del settore avevano identificato in passato problematiche al motore di parsing sfruttabili proprio in questo modo.

L'esecuzione dell'antivirus in un processo dai privilegi ridotti (una sandbox, appunto) riduce il rischio derivante da un attacco di questo tipo. Anche in caso dovesse essere scoperta una falla di sicurezza nel motore di scansione e l'attaccante dovesse riuscire a sfruttarla con successo, non potrebbe comunque "scappare dalla sandbox" e accedere ad aree sensibili del sistema. Al contrario, sarebbe confinato alla portata limitatissima della sandbox stessa.

Fino ad oggi, l'esecuzione in sandbox dell'antivirus non era ancora stata implementata a causa delle notevoli complessità da superare, in particolar nell'adottare questa soluzione senza impattare negativamente sulle prestazioni o sull'efficacia. Microsoft pare ora avercela fatta, ed è pronta ad offrire la tecnologia agli utenti di Windows 10 versione 1703 e successive.

Attivare la sandbox di Windows Defender

Al momento in cui scrivo, l'esecuzione in sandbox di Windows Defender non è ancora attiva di default. Microsoft procederà infatti ad attivarla progressivamente tramite Windows Update.

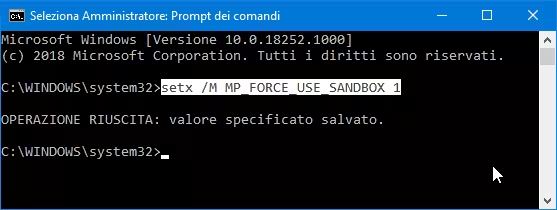

Chi non volesse attendere oltre può attivare subito la sandbox di Windows Defender seguendo questa semplicissima procedura:

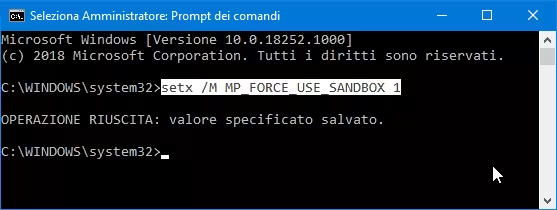

- aprire il Prompt dei comandi di Amministratore

- impartire

setx /M MP_FORCE_USE_SANDBOX 1 - riavviare il PC

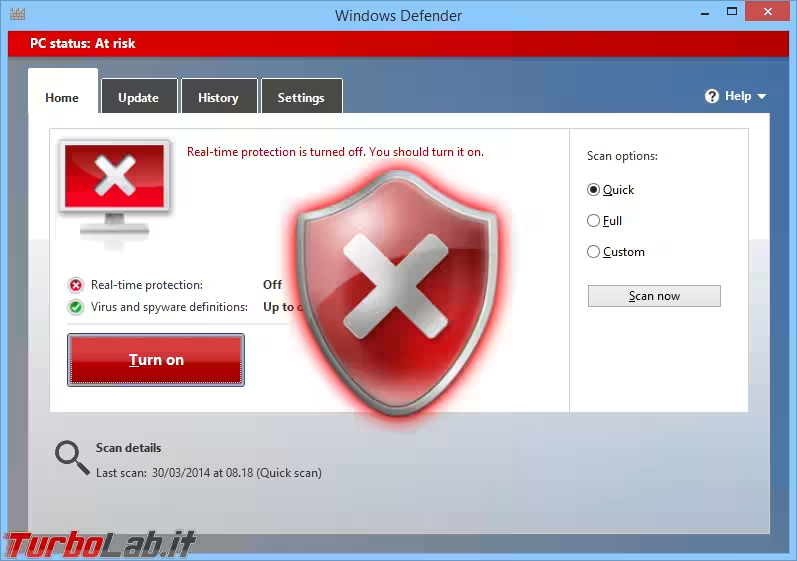

Il processo MsMpEngCP.exe

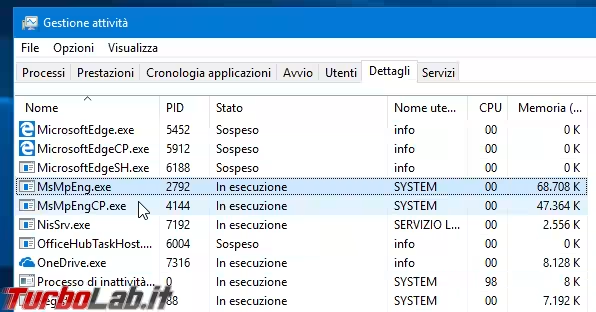

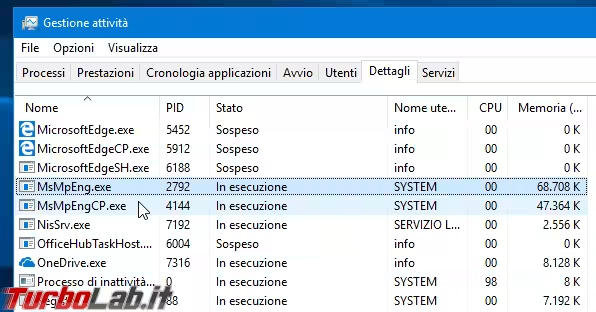

Aprendo ora Gestione attività (Task manager, combinazione da tastiera Ctrl+Alt+Esc oppure click con il pulsante destro del mouse sulla Barra delle applicazioni e selezione di Gestione attività) noteremo la presenza di due processi dai nomi molto simili:

-

MsMpEng.exe: è la componente principale dell'antivirus, in esecuzione con i privilegi massimi -

MsMpEngCP.exe: è il solo motore di scansione, in esecuzione all'interno della sandbox con privilegi ridotti. Viene utilizzato dal processo principale per svolgere le operazioni a rischio, quali l'analisi dei file potenzialmente pericolosi, l'espansione degli archivi compressi eccetera

Nella situazione precedente, in cui non viene usata la sandbox, tutte le funzioni sono raccolte nel solo processo MsMpEng.exe.

Su MsMpEngCP.exe sono attivate tutte le funzionalità di verifica d'integrità e accesso alla memoria, quali Data Execution Prevention (DEP), Address space layout randomization (ASLR) e Control Flow Guard (CFG). Il codice è firmato digitalmente e verificato prima di essere caricato, di modo da renderlo non-modificabile. Il processo in esecuzione è invece altamente isolato e non è possibile per gli altri task di interagirvi direttamente.

Ovviamente utilizzare due processi invece di uno solo aumenta l'occupazione di memoria. Nelle mie prove empiriche ho notato che la somma della RAM impiegata dai due processi in situazione di riposo è di circa 120 MB, contro i 90 MB della modalità non-sandbox. Considerando che i PC moderni hanno svariati gigabyte di RAM e che l'introduzione della sandbox migliora notevolmente la sicurezza, si tratta comunque di un effetto collaterale accettabile.

Disattivare la sandbox di Windows Defender

Per disattivare la sandbox e tornare alla modalità d'esecuzione precedente, impartire:

setx /M MP_FORCE_USE_SANDBOX 0

Conclusioni

In questo articolo abbiamo visto come e perché attivare la modalità "sandbox" di Windows Defender. Si tratta di una caratteristica importante, che innalza il livello di sicurezza dell'antivirus e rafforza il mio giudizio positivo su questo software:

» Leggi: TLI risponde: devo veramente installare un anti-virus sul PC oppure basta Windows Defender?