Booking.com ha subìto una violazione dei propri sistemi che ha esposto dati di prenotazione e informazioni personali di un numero imprecisato di clienti. La piattaforma ha confermato l'accaduto e avviato il ripristino forzato dei PIN di prenotazione. Non è noto quanti utenti siano stati coinvolti o come sia avvenuto l'accesso non autorizzato. Quello che sappiamo, però, basta a far suonare più di un campanello d'allarme.

Trattazione aggiornata per riflettere l'aggiornamento della vicenda.

Cosa è stato esposto

Secondo le comunicazioni inviate ai clienti negli ultimi giorni, i dati potenzialmente compromessi comprendono:

- dettagli delle prenotazioni

- nomi

- indirizzi email

- numeri di telefono

- indirizzi fisici

- date di soggiorno

- i messaggii scambiati con le strutture attraverso la piattaforma

In pratica, tutto ciò che un utente condivide nel processo di prenotazione - dall'arrivo alla partenza, passando per richieste speciali e comunicazioni con l'hotel - potrebbe essere finito in mani sbagliate.

Un punto fermo, almeno stando a quanto dichiarato da Booking.com: le informazioni finanziarie non sarebbero state compromesse. Niente numeri di carta di credito, niente dati di pagamento. Un sollievo parziale, perché il materiale sottratto è comunque una miniera d'oro per chi fa social engineering.

La risposta dell'azienda

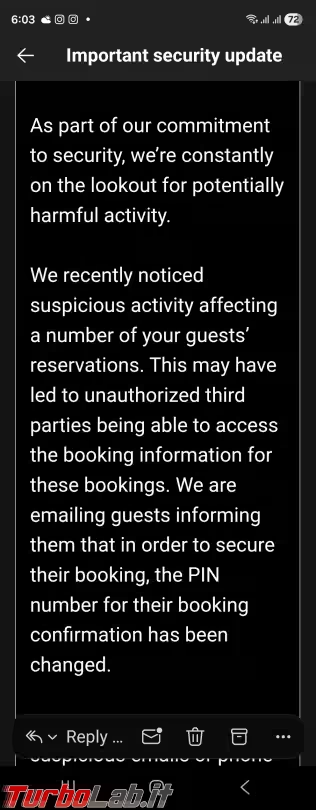

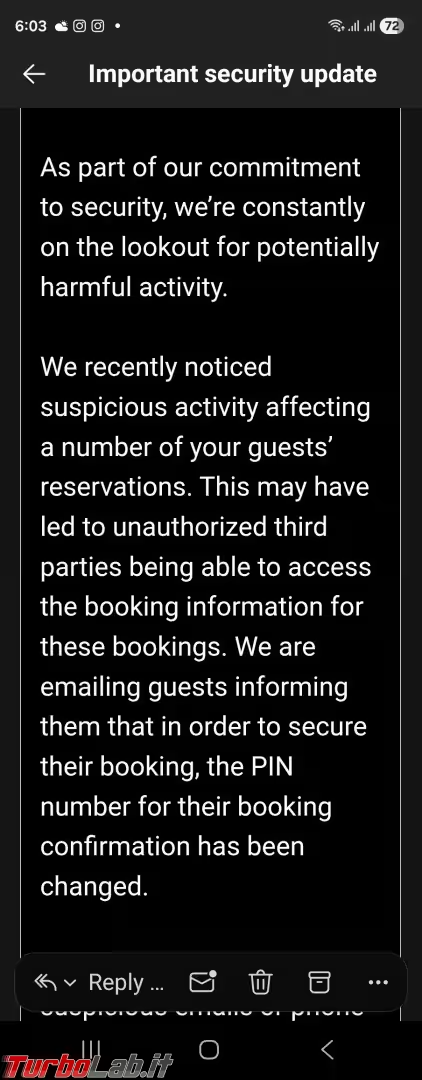

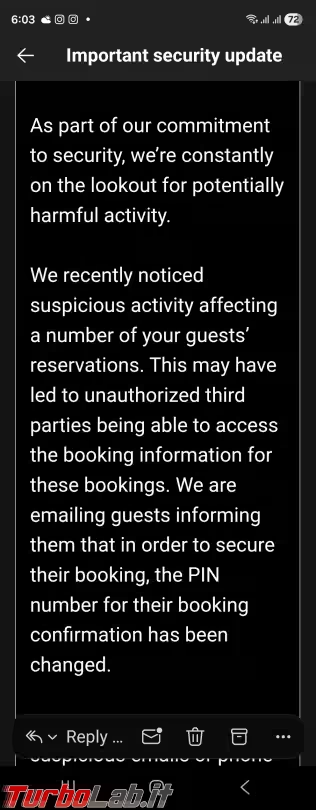

Booking.com ha modificato i PIN associati alle prenotazioni coinvolte come misura precauzionale. Nella mail inviata agli utenti, la piattaforma scrive: «Abbiamo recentemente notato attività sospette che interessano un certo numero di prenotazioni e abbiamo immediatamente agito per contenere il problema». Ai clienti viene consigliato di installare un antivirus e prestare attenzione a tentativi di phishing.

Le strutture partner hanno ricevuto una comunicazione separata, in cui si spiega che terze parti non autorizzate potrebbero aver avuto accesso alle informazioni di prenotazione dei loro ospiti. Una formulazione prudente, che lascia margini di ambiguità tanto sulla certezza quanto sull'entità dell'esposizione.

Booking.com non ha risposto alla richiesta di commento di The Register. Un portavoce ha rifiutato di indicare il numero di clienti interessati. La durata dell'esposizione prima del rilevamento non è stata comunicata. Nemmeno il vettore d'attacco è stato reso noto.

Il rischio concreto: phishing chirurgico

Ed è qui che la faccenda si fa seria. I dati sottratti permettono di costruire email di phishing di una credibilità disarmante. Un messaggio che cita il vostro hotel, le date esatte del soggiorno e magari una richiesta che avevate effettivamente inoltrato è molto più difficile da smascherare rispetto al classico «il tuo account è stato compromesso, clicca qui».

Non è uno scenario ipotetico. Il sistema di messaggistica interno di Booking.com è già stato sfruttato in passato come canale per truffe legate ai pagamenti, dopo che account di hotel partner erano stati compromessi. Esistono segnalazioni documentate di raggiri in cui i truffatori, spacciandosi per la struttura ricettiva, richiedevano pagamenti aggiuntivi o dati della carta di credito direttamente attraverso la chat della piattaforma.

Un copione già visto

Non è la prima volta. Nel 2021, le autorità olandesi per la protezione dei dati avevano comminato alla piattaforma una multa di 475.000 euro in seguito a una violazione che aveva esposto i dati personali di oltre 4.000 clienti, compresi in alcuni casi i dettagli delle carte di credito.

La parte più istruttiva di quell'episodio riguarda il vettore d'attacco: non un'intrusione diretta nei sistemi di Booking.com, ma la compromissione delle credenziali del personale degli hotel partner. Un attacco alla supply chain che sfruttava l'anello più debole della catena. The Register ipotizza che l'incidente attuale possa seguire uno schema simile, ma Booking.com non ha confermato né smentito.

Cosa fare adesso

Con una prenotazione attiva su Booking.com - o anche solo una recente - qualche precauzione è d'obbligo. Diffidate di qualsiasi comunicazione, email, SMS o messaggio in-app, che richieda dati di pagamento o vi inviti a cliccare su link per «confermare» o «aggiornare» la prenotazione. Verificate sempre accedendo direttamente al sito o all'applicazione ufficiale, mai attraverso link contenuti in messaggi ricevuti.

Il consiglio di Booking.com di installare un antivirus è, francamente, il minimo sindacale. Il rischio reale non è un malware generico: è una mail perfettamente confezionata che sa dove andrete in vacanza, quando, e con chi avete parlato. Contro questo tipo di attacco l'unica difesa efficace resta il sospetto sistematico verso qualsiasi richiesta non sollecitata.

Il silenzio sul numero di utenti coinvolti e sul vettore d'attacco non aiuta. In un settore dove la fiducia dell'utente è il bene più prezioso, la trasparenza non è un optional. Ogni ora di silenzio è un'ora in più a disposizione di chi quei dati li ha già in mano.

Fonti: theregister.com, travelandtourworld.com, reddit.com

Aggiornamento - scoperta la tecnica utilizzata: ClickFix ai gestori degli hotel

Si è scoperto ora che, in realtà, ad essere stati craccati sono stati gli operatori delle strutture alberghiere.

Microsoft ha attribuito la campagna a un gruppo criminale identificato come Storm-1865, che ha impiegato una tecnica di ingegneria sociale nota come ClickFix.

Il meccanismo è tanto semplice quanto efficace: il personale degli hotel partner di Booking.com riceve email di phishing mirate. Cliccando su un collegamento, la vittima atterra su una pagina di verifica CAPTCHA fasulla che, invece di un codice di conferma, presenta uno script malevolo da eseguire tramite scorciatoie da tastiera di Windows. Una volta compromesso il computer, vengono installati trojan ad accesso remoto come XWorm e VenomRAT, capaci di sottrarre cookie di sessione e aggirare l'autenticazione a più fattori.

La società di sicurezza informatica Bridewell ha ricostruito una catena di infezione in tre stadi:

- email di phishing al personale degli hotel partner

- raccolta delle credenziali tramite un kit di phishing progettato specificamente per gli operatori del servizio clienti

- un secondo kit di phishing, stavolta rivolto ai clienti finali, progettato per sottrarre dati finanziari

In sostanza, l'hotel è il mezzo. Il viaggiatore è il bersaglio finale.

Un viaggiatore italiano che si prepara ad una trasferta di lavoro oppure alle vacanze estive, deve tenere alta la guardia e prestare attenzione più che mai a convincenti comunicazioni fasulle, via email o telefono

Fonti: malwarebytes.com, sofx.com, cxtoday.com