Falso aggiornamento Windows 11 24H2 ruba password: 0 rilevamenti su 69 antivirus (aggiornato: 14 aprile 2026, ore 14:33)

- a cura di: massimo.valenti

- Commenti:

- Letture:

- Aggiornato: 14/04/2026, 14:33

- Pubblicato: 14/04/2026, 14:31

Per favore, aggiungi TurboLab.it alle eccezioni del tuo Ad Blocker. Siamo un progetto no-profit, e la pubblicità è indispensabile per pagare le spese.

In alternativa, puoi sostenerci con una donazione.

Rispetteremo ogni tua scelta, e potrai sempre utilizzare il sito senza limitazioni.

Un falso aggiornamento di Windows 11 che ruba password e credenziali bancarie. A lanciare l'allarme è Malwarebytes, che ha identificato una campagna di distribuzione malware mascherata proprio da update cumulativo per Windows 11 versione 24H2. Il file malevolo passa indenne attraverso 69 motori antivirus su VirusTotal: zero rilevamenti, nessuna regola YARA corrispondente, classificazione comportamentale a basso rischio. Il tutto confezionato in un pacchetto dall'aspetto impeccabile, ospitato su un dominio che scimmiotta quello ufficiale Microsoft.

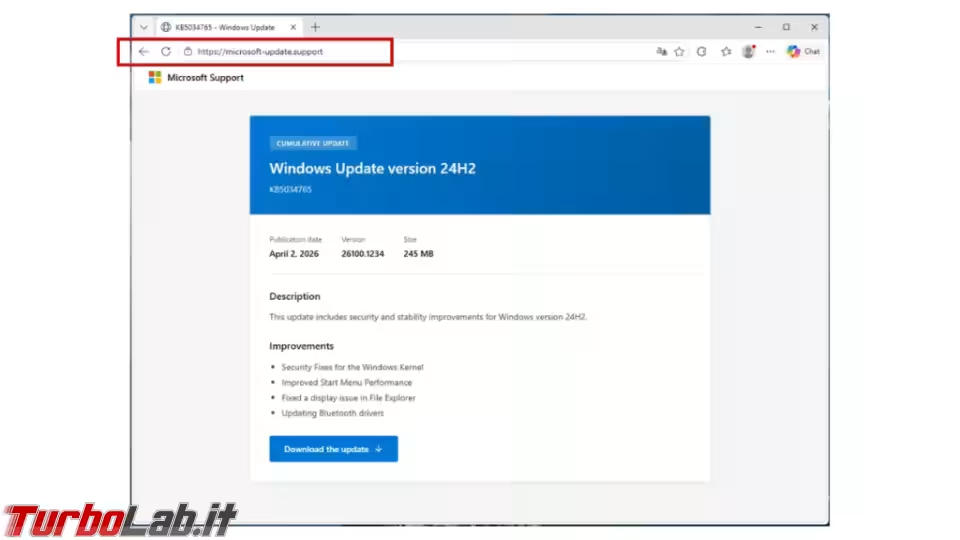

La campagna ruota attorno al dominio microsoft-update[.]support. Si tratta di una variante tipografica studiata per ingannare chi non controlla l'indirizzo con attenzione, e che non sa che il sito legittimo è support.microsoft.com.

La pagina fasulla presenta un finto articolo Knowledge Base per un aggiornamento cumulativo di Windows 11 24H2, completo di numero KB plausibile e pulsante di scaricamento ben visibile.

Al momento della scoperta il sito era scritto interamente in francese, aspetto che lascia trasparire, forse, quali fossero gli obbiettivi primari.

» Leggi anche: La Francia passa a Linux: addio a Windows, Zoom e Teams nella PA

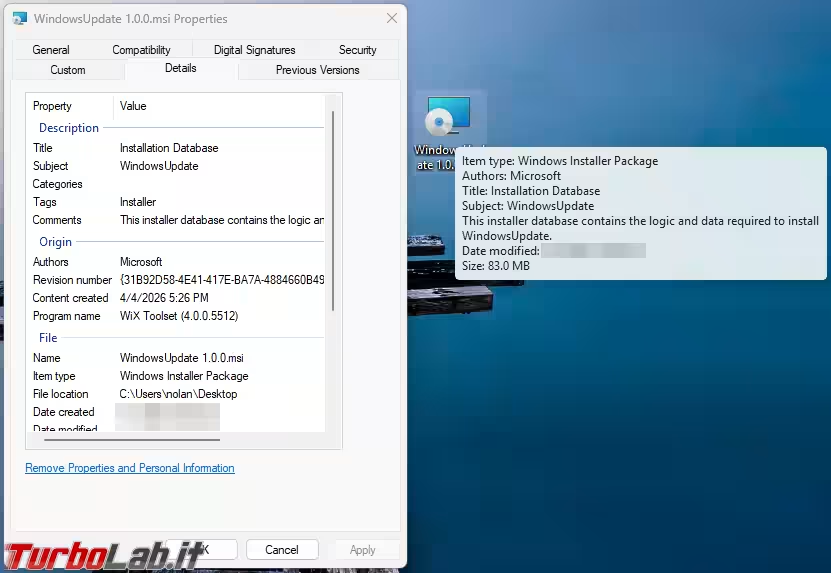

Chi clicca sul pulsante di scaricamento ottiene un file chiamato WindowsUpdate 1.0.0.msi, un pacchetto Windows Installer da 83 MB generato con WiX Toolset 4.0.0.5512, un framework open source legittimo per la creazione di installer MSI.

I metadati sono falsificati con cura: il campo autore riporta "Microsoft", il titolo recita "Installation Database", i commenti dichiarano «the logic and data required to install WindowsUpdate». Il file è stato creato il 4 aprile 2026.

A un esame superficiale, tutto appare in ordine. Un file MSI generato con uno strumento noto, metadati coerenti, dimensioni plausibili per un aggiornamento cumulativo. È esattamente questo il punto: la credibilità del contenitore è parte integrante dell'attacco.

La vera ingegnosità risiede nella catena di esecuzione, articolata in quattro fasi distinte: un lanciatore VBS, un'applicazione Electron, un processo Python rinominato, infine la raccolta e l'esfiltrazione dei dati.

L'installer MSI deposita un'applicazione Electron nella cartella C:\Users\<USER>\AppData\Local\Programs\WindowsUpdate\. Electron è essenzialmente un browser Chromium ridotto all'osso che esegue codice JavaScript personalizzato. Milioni di applicazioni legittime - da Visual Studio Code a Slack - lo utilizzano quotidianamente, il che significa che il suo binario supera le analisi comportamentali senza destare sospetti: agli occhi dell'antivirus, è semplicemente un'altra applicazione basata su Chromium.

La logica malevola vera e propria è nascosta all'interno di JavaScript offuscato nella shell Electron, un livello che gli strumenti antivirus tradizionali non ispezionano in profondità. Il payload Python opera a sua volta sotto un nome di processo fuorviante e carica componenti a tempo di esecuzione da sorgenti dall'aspetto innocuo.

Malwarebytes lo sintetizza con efficacia: «Preso singolarmente, ogni elemento sembra innocuo. È solo quando si segue l'intera catena - dal launcher VBS, all'app Electron, al processo Python rinominato, fino alla raccolta e all'esfiltrazione dei dati - che l'attività risulta chiaramente malevola.». Ogni singolo tassello è benigno. È la sequenza completa a rivelare l'intento.

Il dato più inquietante è quello fornito da VirusTotal. Al momento dell'analisi di Malwarebytes, l'eseguibile principale registrava zero rilevamenti su 69 motori antivirus. Il lanciatore VBS raggiungeva lo stesso risultato su 62 motori. Nessuna regola YARA corrispondente, punteggio comportamentale a basso rischio.

Non si tratta di un difetto accidentale in qualche firma. Malwarebytes è esplicita: «Questo non è un fallimento di un singolo strumento. È il risultato previsto dell'architettura del malware.». L'architettura modulare, l'uso di componenti legittimi e l'offuscamento stratificato sono progettati precisamente per ottenere questo risultato. L'antivirus non è stato aggirato: è stato reso irrilevante.

Malwarebytes ha aggiunto la minaccia al proprio database di rilevamento, ma il vantaggio temporale di cui ha goduto il malware - dalla creazione del file il 4 aprile alla pubblicazione dell'analisi - rappresenta una finestra in cui qualsiasi utente che avesse scaricato il pacchetto sarebbe stato completamente esposto.

Una volta eseguito, il malware non si limita a rubare dati e scomparire. Implementa due meccanismi di persistenza distinti per garantirsi la sopravvivenza ai riavvii del sistema.

Il primo è una modifica al Registro di sistema di Windows: viene aggiunto un valore chiamato SecurityHealth, nome scelto deliberatamente per mimetizzarsi con la voce legittima usata da Windows Security (ex Windows Defender). Un amministratore che scorra le chiavi di avvio automatico potrebbe non notare nulla di anomalo.

Il secondo è un collegamento chiamato Spotify.lnk piazzato nella cartella di avvio automatico. Il malware si finge Spotify. Due livelli di persistenza, due travestimenti diversi, entrambi calibrati per confondersi con software che l'utente si aspetta di trovare sul proprio sistema. Il malware si connette poi a server esterni per raccogliere informazioni sul sistema e trasmettere i dati sottratti: password, dettagli di pagamento e credenziali di accesso agli account.

Il profilo della vittima ideale è chiaro: un utente domestico o di piccolo ufficio che cerca manualmente aggiornamenti di Windows su un motore di ricerca anziché utilizzare il canale integrato nel sistema operativo. Chi digita "Windows 11 24H2 update download" in un browser e clicca su uno dei primi risultati - magari un annuncio a pagamento o un sito ben posizionato - si espone esattamente a questo tipo di attacco.

Le contromisure sono semplici, ma richiedono disciplina:

Questa campagna dimostra con brutalità un principio che i professionisti della sicurezza ripetono da anni: l'antivirus è una rete di sicurezza, non un salvacondotto. Quando il malware è progettato specificamente per eludere ogni motore di rilevamento - e ci riesce con risultato perfetto - l'unica difesa reale è non scaricare il file in primo luogo. Il punto debole non è il software di protezione. È il clic dell'utente.

Fonti: pcgamer.com, malwarebytes.com, mezha.ua

Nessuno ha ancora commentato.