Microsoft Edge carica tutte le password in chiaro in memoria all'avvio (aggiornato: 5 maggio 2026, ore 18:05)

- a cura di: massimo.valenti

- Commenti:

- Letture:

- Aggiornato: 05/05/2026, 18:05

- Pubblicato: 05/05/2026, 21:04

Per favore, aggiungi TurboLab.it alle eccezioni del tuo Ad Blocker. Siamo un progetto no-profit, e la pubblicità è indispensabile per pagare le spese.

In alternativa, puoi sostenerci con una donazione.

Rispetteremo ogni tua scelta, e potrai sempre utilizzare il sito senza limitazioni.

Tutte le password salvate in Microsoft Edge vengono caricate in chiaro al momento dell'avvio del browser, e ci restano per l'intera sessione. La scoperta, resa pubblica il 29 aprile durante la conferenza BigBiteOfTech, arriva dal ricercatore noto come @L1v1ng0ffTh3L4nd, affiliato a Palo Alto Networks Norway, e dipinge un quadro piuttosto sconfortante per chiunque affidi le proprie credenziali al gestore password integrato di Edge.

Il comportamento documentato è tanto semplice quanto preoccupante. Quando Edge viene avviato, il browser decifra l'intero archivio di password salvate e le riversa in formato testo nella memoria del proprio processo - prima che l'utente abbia visitato qualsiasi sito. Le credenziali restano esposte in chiaro per tutta la durata della sessione, incluse quelle di servizi che l'utente non aprirà mai.

Il ricercatore è arrivato a questa conclusione dopo aver testato sistematicamente tutti i principali browser basati su Chromium. Edge è risultato l'unico a comportarsi così.

Il confronto con Google Chrome è impietoso. Chrome decifra le credenziali solo nel momento dell'autocompletamento o quando l'utente le visualizza esplicitamente nelle impostazioni. In più, Chrome implementa la cosiddetta App-Bound Encryption, un meccanismo che lega crittograficamente le chiavi di decifratura a un processo Chrome autenticato, impedendo ad altri processi di riutilizzarle. Edge non offre nessuna di queste protezioni.

C'è un dettaglio che rende la faccenda ancora più amara. Edge chiede all'utente di riautenticarsi - tramite PIN o password di Windows - prima di mostrare le credenziali nell'interfaccia del gestore password. Un gesto rassicurante, che suggerisce l'esistenza di un livello di protezione reale.

Peccato che, a quel punto, il processo del browser contenga già tutte le password in chiaro nella propria memoria. La richiesta di autenticazione è, nei fatti, puramente cosmetica: non protegge da nulla che operi a livello di estrazione dalla memoria.

Qualsiasi attaccante in grado di leggere la memoria del processo Edge può estrarre tutte le credenziali salvate. Lo scenario è catalogabile come MITRE ATT&CK T1555.003 - credenziali da browser web. Negli ambienti condivisi, però, la gravità cresce in modo esponenziale.

Sui server Remote Desktop Services (RDS) o sui terminal server - configurazioni diffusissime nelle aziende - un attaccante con privilegi amministrativi può leggere la memoria dei processi di tutti gli utenti connessi contemporaneamente. Un video proof-of-concept pubblicato dal ricercatore dimostra esattamente questo scenario: da un account amministratore compromesso vengono estratte le credenziali di due altri utenti, inclusi utenti con sessioni disconnesse ma ancora attive.

Una singola compromissione a livello amministrativo si traduce così in una raccolta completa di credenziali su un intero ambiente multiutente. Per un attaccante è un banchetto servito su un piatto d'argento.

La risposta di Microsoft non lascia molto spazio all'ottimismo. L'azienda ha dichiarato che il comportamento è «previsto dalla progettazione». La documentazione pubblica di Microsoft riconosce che le credenziali presenti nella memoria del browser possono essere accessibili in condizioni di attacco locale, ma classifica tali scenari come esterni al modello di minaccia del browser.

In altre parole: se un attaccante ha già accesso alla memoria del vostro sistema, per Microsoft il problema non è di Edge. Una posizione difendibile in astratto, molto meno quando il confronto diretto con Chrome dimostra che esistono approcci architetturali ben più robusti per gestire la stessa situazione. La decifratura su richiesta e la crittografia legata al processo non sono fantascienza: sono misure che un concorrente diretto ha già implementato.

Il ricercatore ha rilasciato su GitHub uno strumento chiamato EdgeSavedPasswordsDumper, pensato per consentire ai team di sicurezza e agli utenti di verificare in autonomia la presenza delle password in chiaro nella memoria del proprio sistema. È uno strumento a scopo didattico e di verifica, ma la sua stessa esistenza rende il problema concreto e facilmente riproducibile.

Le raccomandazioni degli esperti di sicurezza sono dirette: le aziende dovrebbero smettere di salvare credenziali sensibili in Microsoft Edge. L'alternativa consigliata sono i gestori di password dedicati, che decifrano i dati esclusivamente su richiesta e mantengono l'archivio cifrato in memoria per il resto del tempo.

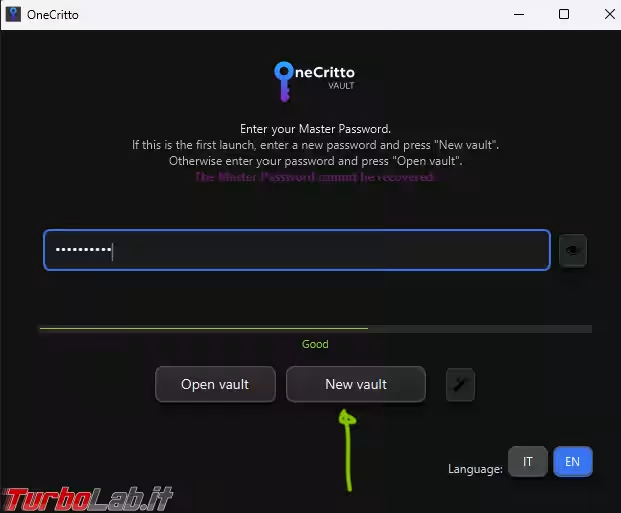

» Leggi anche: OneCritto 2.9.2: il password manager desktop open source e offline arriva gratis per Windows e Linux

Per gli utenti domestici il rischio è più contenuto - richiede comunque un malware o un accesso locale - ma non è inesistente. Se usate Edge come cassaforte delle vostre credenziali, è il momento di riconsiderare la scelta. Quella cassaforte ha la porta spalancata dal momento stesso in cui aprite il browser.

Fonti: forbes.com, gbhackers.com, cybernews.com